Comment ParallélépipèdOS a évité le drame chiffre32.dll

Stupeur et consternation cette semaine sur les réseaux sociaux et dans le monde

entier alors que le premier mardi rapiécer1 de l’année 2020 vient corriger

une vulnérabilité cryptographique critique dans le module chiffre32.dll de

Fenêtres2.

Si une grosse partie de la population mondiale est affectée, l’incident n’a été qu’extrêmement mineur en France. La cause ? Une avance planétaire considérable de la nation grâce au travail conjoint de l’ANSSI et de la FrenchTech, qui fait de ParallélépipèdOS [NDLR : qui est le système d’exploitation préféré des français] le système le plus sécurisé dans le monde aujourd’hui.

Pour mieux expliquer à nos lecteurs les tenants et les aboutissants des avancées cryptographiques considérables mises au point par la startup nation™, notre rédaction a obtenu une interview avec un des représentants du projet, Jean-Gérard Depard. [NDLR : son nom a été abrégé pour préserver son anonymat].

« C’est en fait très simple » explique Jean-Gérard Depard. « dans notre démarche de recherche cryptographique, nous avons tenté de prendre en compte notre expertise particulière en tant que chercheurs français, ainsi que le modèle de menaces de nos utilisateurs. En suivant ce fil directeur, nous sommes tout naturellement arrivés à l’idée de la CCE : la Cryptographie à Courbes Érotiques. Étant donné que les français sont réputés comme étant les meilleurs au lit, nous sommes les chercheurs parfaits pour mettre au point un tel système. De plus, ce type de cryptosystème est directement en accord avec le modèle de menaces que nous avons identifié : la plupart des attaquants sont des skidz encore dans l’adolescence ; l’utilisation de courbes érotiques est propice à déconcentrer ces attaquants dominés par leurs hormones, et à nous donner plus de temps pour rapiécer notre système en cas de vulnérabilité découverte. »

Des prémisses qui pourraient faire sourire, si elles n’étaient pas soutenues par des piliers du domaine comme Jean-Antoine JouXXX ayant publié de nombreux papiers au sujet du PLD (Phallus à L’érection Discrète).

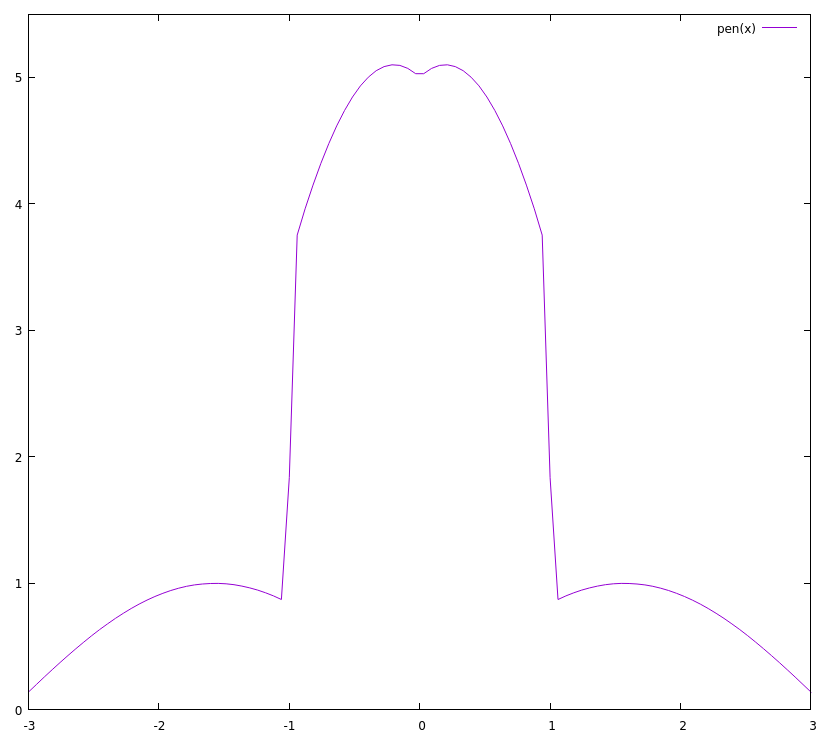

Les premières courbes choisies pour être utilisées en production pour l’instant

sont y = |sin(x)| + 5*exp(-x^100)*cos(x) et y = 1 - sin(x). Inquiétés par

l’absence de standardisation actuelle dans le milieu, nous faisons part de nos

doutes à Jean-Gérard, qui s’esclaffe, mastique un peu de saucisson pur porc, et

lâche : « pour casser le PLD dans ces courbes, c’est un problème au moins

NP-hard comme ma bite ».

Des paroles qui incitent à la confiance.

Mais si la France domine au niveau technique, d’autres gouvernements ont pris les devants pour protéger leur population de futures potentielles vulnérabilités selon des angles différents et également efficace. Par exemple, le gouvernement australien, toujours à la pointe de la législation mathématique, réfléchit à faire interdire l’inversion modulaire au niveau national pour se prémunir de futures attaques.