Un mémo sur comment installer et configurer un serveur VPN Wireguard sur un VPS OpenVZ sous Debian 12 Bookworm.

Pré-requis avant installation de Wireguard

Installation et Configuration de Wireguard sur OpenVZ

Pour faciliter l’installation et l’utilisation Wireguard sur OpenVZ, il faut passer par la solution boringtun.

- Mise à jour du référentiel de paquets, installation de curl et de l’utilitaire de package cargo :

apt update && apt install curl cargo

Installer boringtun-cli :

cargo install boringtun-cli --locked

Rendre accessible au système l’utilitaire boringtun-cli :

ln ~/.cargo/bin/boringtun-cli /usr/local/bin/

Télécharger le script d’auto installation de Wireguard partagé par notre ami Angristan :

curl -O https://raw.githubusercontent.com/angristan/wireguard-install/master/wireguard-install.sh

Désactiver la vérification de la technologie de virtualisation dans le script d’installation :

sed -i 's/^\tcheckVirt/#\tcheckVirt/' wireguard-install.sh

Rendre exécutable le script :

chmod +x wireguard-install.sh

Exécuter le script pour installer Wiregard et répondre aux questions:

./wireguard-install.sh

Une fois Wireguard installé, faire ces modifications du service wg-quick@.service pour forcer la gestion de l’interface du tunnel wireguard par boringtun-cli :

sed -i '19 i Environment=WG_QUICK_USERSPACE_IMPLEMENTATION=boringtun-cli' /lib/systemd/system/wg-quick@.service

Modifier les permissions :

sed -i '20 i Environment=WG_SUDO=1' /lib/systemd/system/wg-quick@.service

Prise en compte des modifications du service par systemd :

systemctl daemon-reload

Stopper le service wg-quick@wg0 :

systemctl stop wg-quick@wg0

Démarrer Wireguard :

systemctl start wg-quick@wg0

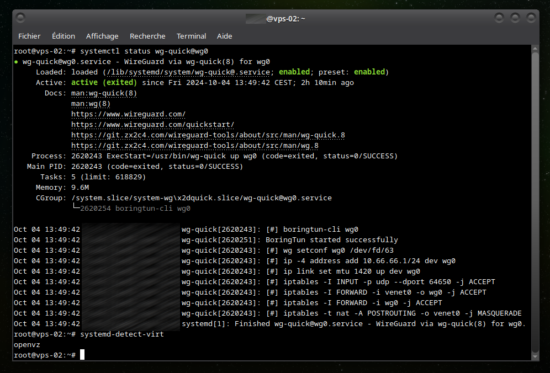

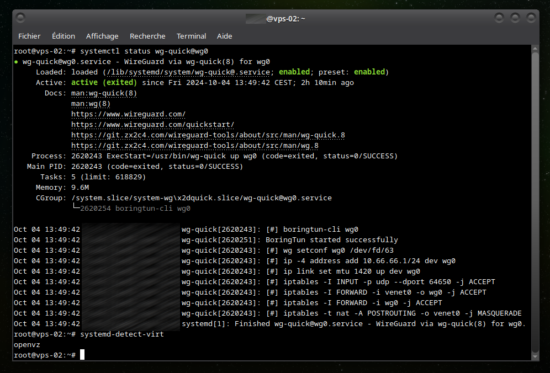

Vérifier le statut de Wireguard :

systemctl status wg-quick@wg0

Resources