PuTTY : Un outil incontournable pour les professionnels et les particuliers

PuTTY est un client SSH, Telnet, et de terminal emblème des utilisateurs Windows, qui s’impose comme un outil essentiel pour les professionnels de l’informatique et les particuliers souhaitant gérer leurs serveurs à distance. Développé initialement par Simon Tatham en 1998, PuTTY a su évoluer pour devenir une référence dans son domaine.

L’histoire de PuTTY

Le projet PuTTY est né de la nécessité de disposer d’un outil gratuit et fiable permettant d’accéder à des serveurs via le protocole SSH, une technologie qui assure une connexion sécurisée entre deux machines. Depuis sa création, PuTTY a gagné une réputation d’outil performant, léger et à la portée de tous.

Sa disponibilité sur différentes plateformes, notamment Windows, et sa licence open source ont contribué à son adoption massive.

Utilisation de PuTTY chez les professionnels

Les professionnels de l’informatique utilisent PuTTY pour diverses tâches critiques :

Gestion des serveurs sous Linux

PuTTY est un outil de prédilection pour accéder à des serveurs Linux via SSH. Que ce soit pour administrer un serveur, effectuer des dépannages ou exécuter des scripts, PuTTY offre une solution fiable et efficace.

Gestion des équipements réseaux

Les administrateurs réseaux utilisent également PuTTY pour configurer et gérer des matériels réseaux tels que des routeurs, des switches ou des firewalls. La prise en charge de Telnet et des connexions série en fait un outil idéal pour ces tâches.

Dépannage et résolution de problèmes

PuTTY est particulièrement utile pour le troubleshooting des serveurs et des infrastructures réseaux. Les administrateurs peuvent se connecter rapidement à un serveur ou un équipement réseau pour identifier la cause d’un dysfonctionnement, examiner les journaux système, redémarrer des services ou ajuster des configurations en cas de panne. Cette capacité à diagnostiquer et résoudre les problèmes en temps réel en fait un outil précieux dans les environnements professionnels exigeants.

Utilisation de PuTTY chez les particuliers

Pour les particuliers gérant des projets web ou explorant des services cloud, PuTTY se révèle également très utile :

Gestion d’un site Web

PuTTY permet de se connecter à un serveur web pour modifier des fichiers, mettre à jour des configurations ou déployer des sites web. Cette flexibilité est essentielle pour les webmasters souhaitant conserver un contrôle total sur leur infrastructure.

La plupart des tâches de gestion réalisées sur SysKB utilisent PuTTY. Cet outil permet une administration efficace des serveurs Linux, la supervision des infrastructures, ainsi que le déploiement et l’entretien des services critiques.

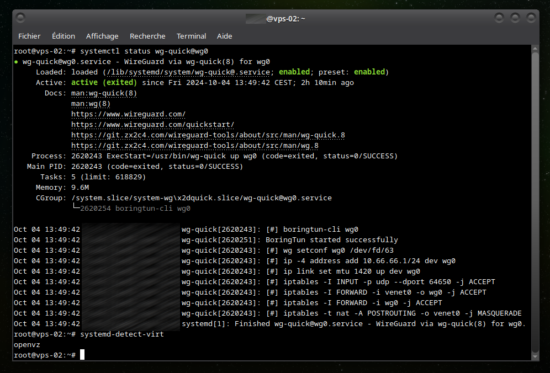

Configuration d’un VPN ou Seedbox

En tant qu’utilisateur de PuTTY, j’ai trouvé cet outil particulièrement utile pour déployer une Seedbox sur un serveur distant. Grâce à la connexion SSH, il est possible d’installer et de configurer rapidement une Seedbox avec des outils comme Swizzin, qui offre une interface intuitive et de nombreuses fonctionnalités. Si vous souhaitez découvrir un tutoriel détaillé sur l’installation d’une Seedbox avec Swizzin, consultez cet article complet sur SysKB.

Connexion complémentaire avec WinSCP

PuTTY est souvent utilisé en tandem avec WinSCP, un client FTP/SFTP qui facilite le transfert de fichiers entre une machine locale et un serveur distant. Cette synergie est particulièrement appréciée par les administrateurs, car WinSCP permet de gérer les fichiers, tandis que PuTTY offre un accès complet à la ligne de commande. Pour en savoir plus sur WinSCP et le télécharger, consultez cet article détaillé sur SysKB.

Points forts de PuTTY

- Gratuit et open source : Pas de frais cachés et une communauté active pour le support.

- Léger et rapide : Fonctionne même sur des machines avec des ressources limitées.

- Polyvalent : Supporte plusieurs protocoles, dont SSH, Telnet et rlogin.

- Personnalisable : Offre des options avancées comme les clés SSH et le tunneling.

Comment télécharger PuTTY ?

PuTTY est disponible gratuitement sur le site officiel du projet. Pour télécharger la dernière version, rendez-vous directement sur la page de téléchargement de PuTTY.

Conclusion

Que vous soyez un professionnel gérant une infrastructure complexe ou un particulier explorant des solutions de gestion de serveurs, PuTTY est un outil indispensable. Sa fiabilité, sa simplicité et son intégration avec des outils comme WinSCP en font une solution idéale pour toutes vos opérations distantes. Adoptez PuTTY aujourd’hui et simplifiez vos connexions distantes tout en renforçant la sécurité de vos échanges !

Cet article original intitulé PuTTY : Un outil incontournable pour les professionnels et les particuliers a été publié la première sur SysKB.