Microsoft Word active l’enregistrement automatique dans le cloud, même sans OneDrive

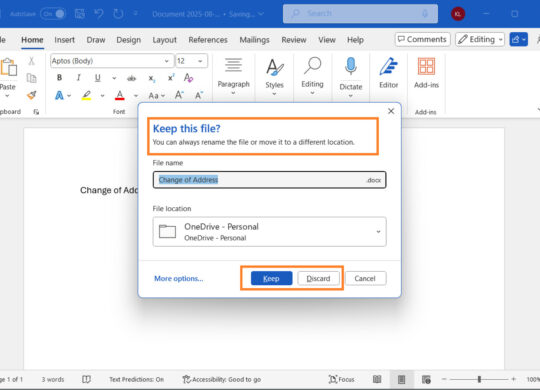

Microsoft vient d’annoncer un changement majeur dans le fonctionnement de Word sous Microsoft 365 : l’enregistrement automatique dans le cloud est désormais activé par défaut dans Word, et ce dès la première frappe dans un nouveau document. Et surtout, ce nouveau comportement ne nécessite plus OneDrive, une bonne nouvelle pour les utilisateurs d’autres services cloud. Word : Un […]

L’article Microsoft Word active l’enregistrement automatique dans le cloud, même sans OneDrive est apparu en premier sur BlogNT : le Blog des Nouvelles Technologies.