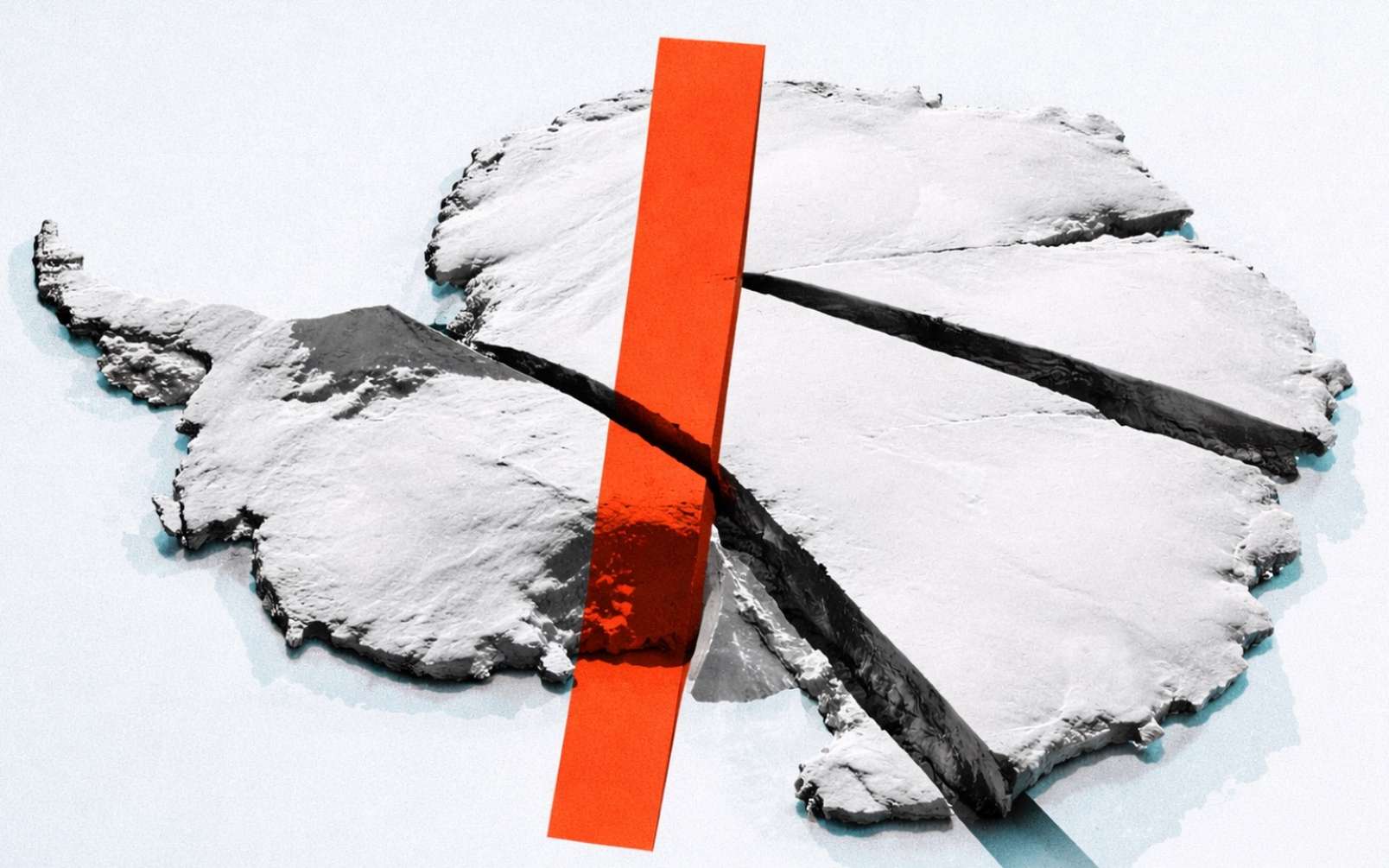

Une nouvelle étude révèle que 40 % de la glace antarctique pourrait déjà être condamnée

Alors ça c'est du culot les amis ! Des cybercriminels vraisemblablement vietnamiens viennent de se faire remarquer d'une manière plutôt... originale. Leur petit stealer Python embarque carrément une insulte en vietnamien répétée DES MILLIONS de fois dans le code. Et pas n'importe quelle insulte, une qui vise directement Morphisec , un éditeur de solutions de cybersécurité.

Le message "địt mẹ mày Morphisec" (je vous laisse deviner la traduction... Vous ne trouvez pas ? Ça veut dire "Nique ta mère, Morphisec" loool) est bourré partout dans le payload obfusqué. Le fichier de 16 Ko gonfle à 116 Mo une fois décodé, soit une expansion de x7425. Pas vraiment discret donc comme technique, mais efficace pour faire ramer les scripts d'analyse qui se retrouvent à itérer sur des millions de constantes bidon.

Ce sont les chercheurs de Profero qui ont disséqué ce petit bijou et ils y ont découvert que le stealer utilise une chaîne d'infection plutôt sophistiquée. Ça démarre par un binaire Adobe légitime (ADNotificationManager.exe) qui charge une DLL malveillante via sideloading. Ensuite, WinRAR renommé en japonais (lol) extrait une archive, puis Python 3.10 déguisé en svchost.exe entre en scène.

C'est de la sorcellerie !

Et là, le truc vraiment vicieux c'est que le voleur d'infos utilise Telegram comme serveur de commande et contrôle (C&C). Plutôt que de coder en dur des URLs qui se feraient griller en deux secondes, les auteurs ont opté pour une technique de "Dead Drop Resolver". Le malware va chercher ses instructions dans les métadonnées og:description d'une chaîne Telegram publique. C'est pas con, hein ?

Du coup, une fois installé, ce stealer aspire tout ce qui bouge. Identifiants des navigateurs, cookies, portefeuilles crypto... Le genre de trucs qu'on retrouve ensuite dans ces histoires de dev malheureux qui ont installé des extensions malveillantes et qui font des ravages. Les données volées atterrissent sur un canal Telegram privé baptisé "Reset Logs".

L'attribution vietnamienne est donc plutôt solide. L'admin du bot Telegram se fait appeler @Byte_ManzZz, le code contient des tags comme "vietnamnumber1", et y'a des noms de développeurs genre "_ngocuyen" qui laissent peu de place au doute, même si d'autres auraient pu tenter de brouiller les pistes volontairement. Une fois encore, quand il s'agit de cybercriminalité, on est jamais sûr de rien.

Bref, on est face à des gars qui non seulement ont du talent technique mais qui en plus se payent le luxe de narguer l'industrie de la sécu. Ce serait presque drôle... si c'était pas du vol de données en bande organisée.

Vous vous souvenez de NotPetya et des attaques contre le réseau électrique ukrainien ? Hé bien des hackers, vraisemblablement liés au GRU russe, viennent de remettre le couvert, mais cette fois c'est la Pologne qui était dans le viseur, et...

Ils se sont plantés !

Fin décembre 2025, plus précisément les 29 et 30, le réseau électrique polonais a subi ce que le ministre de l'Énergie Milosz Motyka qualifie de "plus forte attaque sur l'infrastructure énergétique depuis des années". Du lourd, quoi ! Sauf que contrairement à ce qui s'était passé en Ukraine fin 2015, cette cyber offensive n'a provoqué aucune coupure de courant. Les Polonais ont bien géré le coup ✊.

Ce qui est intéressant, c'est la cible choisie par les attaquants puisqu'ils ont visé les communications entre les installations d'énergies renouvelables (éoliennes, panneaux solaires) et les opérateurs de distribution, ainsi que deux centrales de cogénération. En gros, ils voulaient perturber le lien entre la production verte et le réseau national. Sachant que le renouvelable représente maintenant environ 29% de l'électricité polonaise, ça aurait pu faire très mal !

Les chercheurs d'ESET ont analysé le malware utilisé et l'ont baptisé DynoWiper. C'est un "wiper", c'est-à-dire un logiciel conçu pour effacer définitivement les données des machines infectées, et pas pour demander une rançon. Le but c'est de détruire, point. Et d'après leur analyse des techniques utilisées, ils attribuent l'attaque au groupe Sandworm avec une "confiance moyenne". Sandworm, pour ceux qui débarquent, c'est l'équipe de hackers du GRU (renseignement militaire russe) qui avait déjà privé d'électricité quelque 225 000 Ukrainiens en décembre 2015 avec BlackEnergy et KillDisk .

Du coup, pourquoi l'attaque a foiré ? Hé bien selon les autorités polonaises, les équipes de cyberdéfense ont réussi à détecter et contenir la menace avant qu'elle ne cause de dégâts réels. Le Premier ministre Donald Tusk a d'ailleurs déclaré que l'infrastructure critique n'avait "à aucun moment été menacée". Et une attaque de plus repoussée, une !

Cela intervient presque dix ans après les attaques ukrainiennes de décembre 2015, durat les derniers jours de l'année quand les équipes IT sont en effectif réduit, et alors que la Pologne vivait une période de froid intense... Un message géopolitique pas très subtil, en somme. D'ailleurs, selon le ministre des Affaires numériques polonais, le renseignement militaire russe aurait triplé ses ressources pour ce genre d'opérations contre la Pologne l'an dernier.

Encore une fois, les infrastructures critiques restent une cible privilégiée dans ce contexte de tensions, mais cette fois la défense a tenu. Pas de blackout pour les Polonais ! Ouf !

Les spécialistes de la psychologie positive conseillent souvent des exercices structurés pour booster le bien-être, comme tenir un journal de gratitude ou accomplir des actes de gentillesse. Pourtant, une enquête récente révèle qu’ils appliquent rarement ces pratiques au quotidien. Leur secret réside dans un état d’esprit flexible, baptisé meliotropic wellbeing mindset, qui intègre naturellement le bonheur ... Lire plus

L'article Experts en psychologie positive privilégient un état d’esprit orienté bien-être est apparu en premier sur Fredzone.