Vue lecture

Zoox procède à un rappel logiciel suite à des franchissements de voies

La filiale d’Amazon spécialisée dans les véhicules autonomes vient d’annoncer un rappel volontaire concernant son système de conduite automatisé. En cause : des comportements routiers jugés problématiques lors de manœuvres aux abords d’intersections. Mardi dernier, Zoox a officiellement notifié l’Administration nationale de la sécurité routière (NHTSA) qu’un total de 332 véhicules se trouvait affecté par ... Lire plus

L'article Zoox procède à un rappel logiciel suite à des franchissements de voies est apparu en premier sur Fredzone.qui : le manager d’instances qBittorrent, cross-seeding, recherche, RSS par l’équipe d’Autobrr

En théorie, Autobrr n’est plus à présenter, très bonne relève d’AutoDL-irssi et Flexget, fidèles compagnons du téléchargement notamment BitTorrent d’il y a… plusieurs années (ça met un ‘tit coup de vieux là).

Depuis quelque temps déjà, qBittorrent est plébiscité à ruTorrent/rTorrent dans les stacks de téléchargement. Interface moins vieillissante, plus de paramètres, qui se gèrent via la WebUI, meilleure stabilité avec les gros volumes de torrents (5000+), plus performant pour le racing etc.

Bref, tout client qui permet de télécharger et partager est par définition un bon client BitTorrent. Les goûts et les couleurs… j’utilise également toujours une instance de xxacielxx/rutorrent.

Je suis aussi de ceux qui montent une ou plusieurs instances de téléchargement par catégorie, par serveur, par VPN…

Qui permet donc de gérer plusieurs instances qBit dans une seule interface, de gérer le cross-seeding, d’ajouter des indexeurs (directement ou via Prowlarr/Jackett), d’ajouter des flux RSS, pour de la recherche automatisée et répartie sur les instances de son choix. Et on peut ajouter des proxies.

Je vois que certains thèmes sont « Premium », sympa si on veut faire un don.

Je trouve l’outil pratique pour gérer mes instances depuis une seule WebUI mais il est évidemment plutôt taillé pour le cross-seeding. Bien que certains trackers voient ça d’un mauvais œil parce qu’ils arguent que c’est de la triche puisqu’on peut faire du ratio sans rien avoir téléchargé chez eux, on peut aussi prendre en compte l’intérêt de ne stocker qu’une seule fois des FullBD ou packs de séries de 150Go et les partager sur plusieurs sites plutôt que de devoir faire des choix dans le stockage/seed pour tel ou tel site.

Je suis pas le dernier à faire des remarques de vieux c*n mais faut quand même vivre avec son temps. Si le ghost leeching (à la mode en ce moment) ne sert effectivement à personne sur un tracker BitTorrent, le cross-seeding permet de pérenniser un peu la durée de vie de certains gros fichiers. Plutôt intéressant dans un contexte de P2P non ?

Bien entendu, qui s’installe très simplement

services:

qui:

image: ghcr.io/autobrr/qui:latest

container_name: qbittorent-qui

restart: always

ports:

- "7476:7476"

volumes:

- /mnt/Docker/qbittorrent-qui:/config

environment:

QUI__SESSION_SECRET: "6ba1781da7146927b81302efd198cf4df19c16a73a0f8baf051fa19720560e8b"

QUI__LOG_LEVEL: "INFO"

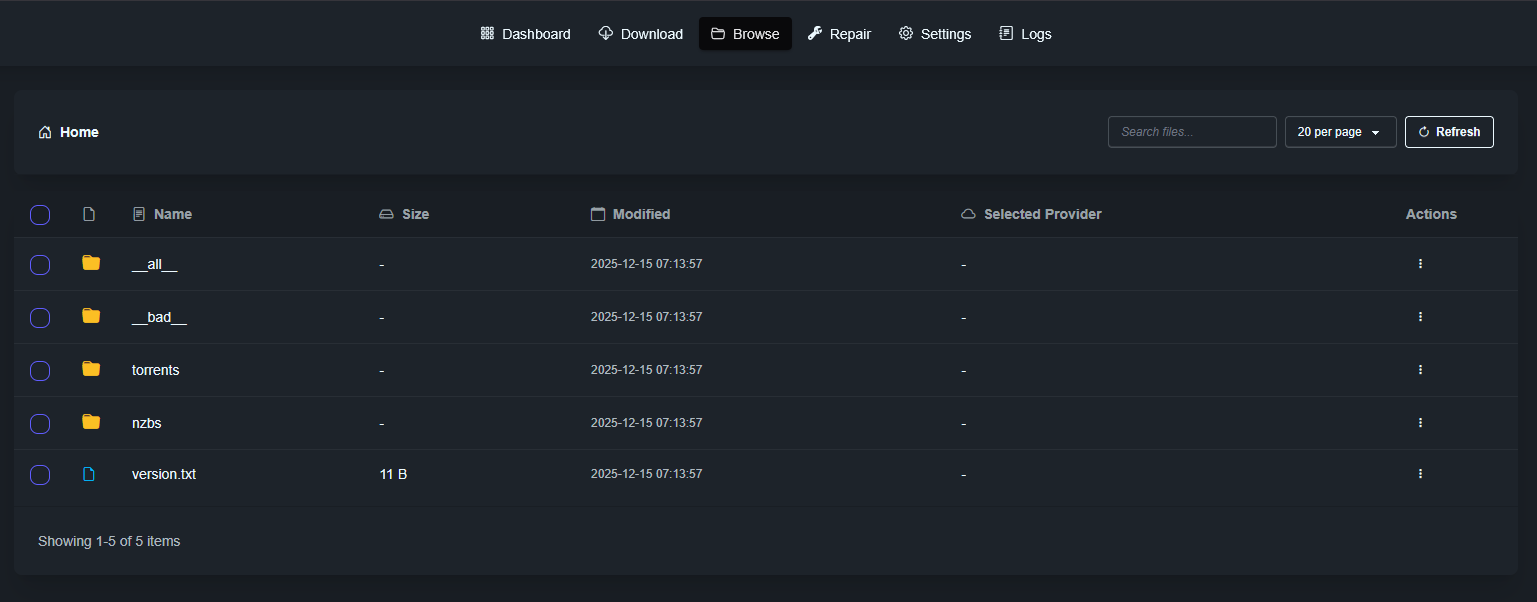

On peut bien sûr gérer directement les instances qBit depuis qui tout comme leurs options

![]()

Dératisation en restauration et hôtellerie : comment choisir un prestataire fiable [Sponsorisé]

![Dératisation en restauration et hôtellerie : comment choisir un prestataire fiable [Sponsorisé] 20 694953209c58f sildrail a professional pest control specialist meeting with d59d8382 d696 4e32 88fd e0aa56900ba9 2](https://www.maison-et-domotique.com/wp-content/uploads/2025/12/694953209c58f-sildrail-a-professional-pest-control-specialist-meeting-with-d59d8382-d696-4e32-88fd-e0aa56900ba9-2-702x393.jpg) Les rongeurs représentent bien plus qu’une nuisance visuelle pour les professionnels de la restauration et de l’hôtellerie. Ces animaux sont des vecteurs reconnus de nombreuses pathologies transmissibles à l’homme : salmonellose, leptospirose, hantavirus ou encore infections parasitaires. Leur simple passage dans une cuisine suffit à contaminer les denrées alimentaires et les surfaces de préparation. Au-delà […]

Les rongeurs représentent bien plus qu’une nuisance visuelle pour les professionnels de la restauration et de l’hôtellerie. Ces animaux sont des vecteurs reconnus de nombreuses pathologies transmissibles à l’homme : salmonellose, leptospirose, hantavirus ou encore infections parasitaires. Leur simple passage dans une cuisine suffit à contaminer les denrées alimentaires et les surfaces de préparation. Au-delà […]Test post title

Test post content

Cet article Test post title a été publié en premier sur Framboise 314, le Raspberry Pi à la sauce française.....

Test post title

Test post content

Cet article Test post title a été publié en premier sur Framboise 314, le Raspberry Pi à la sauce française.....

Test post title

Test post content

Cet article Test post title a été publié en premier sur Framboise 314, le Raspberry Pi à la sauce française.....

Test post title

Test post content

Cet article Test post title a été publié en premier sur Framboise 314, le Raspberry Pi à la sauce française.....

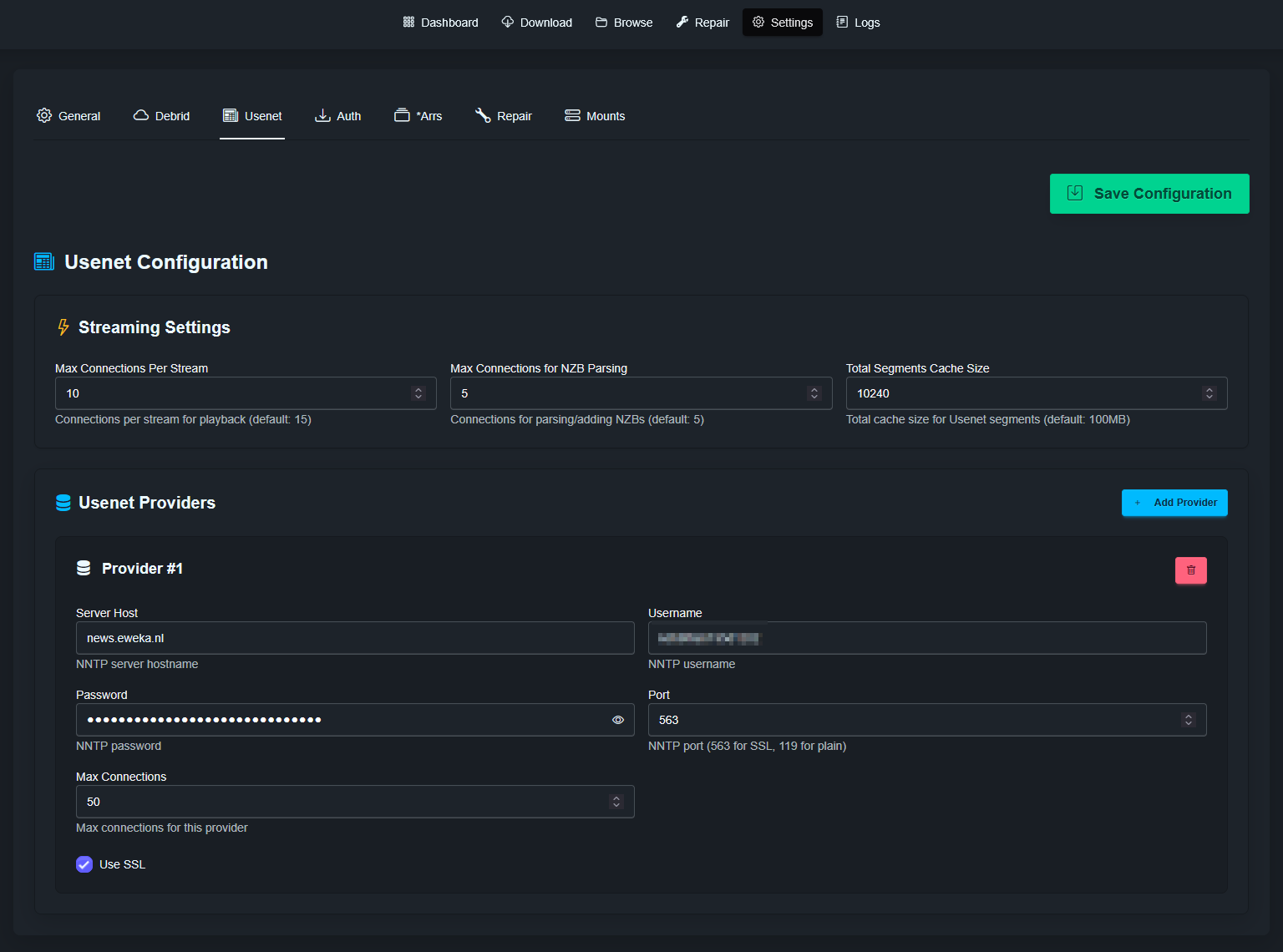

Nouvelle version de Decypharr : très grosses nouveautés !

J’avais déjà présenté Decypharr « normal » et Usenet il y a quelques mois.

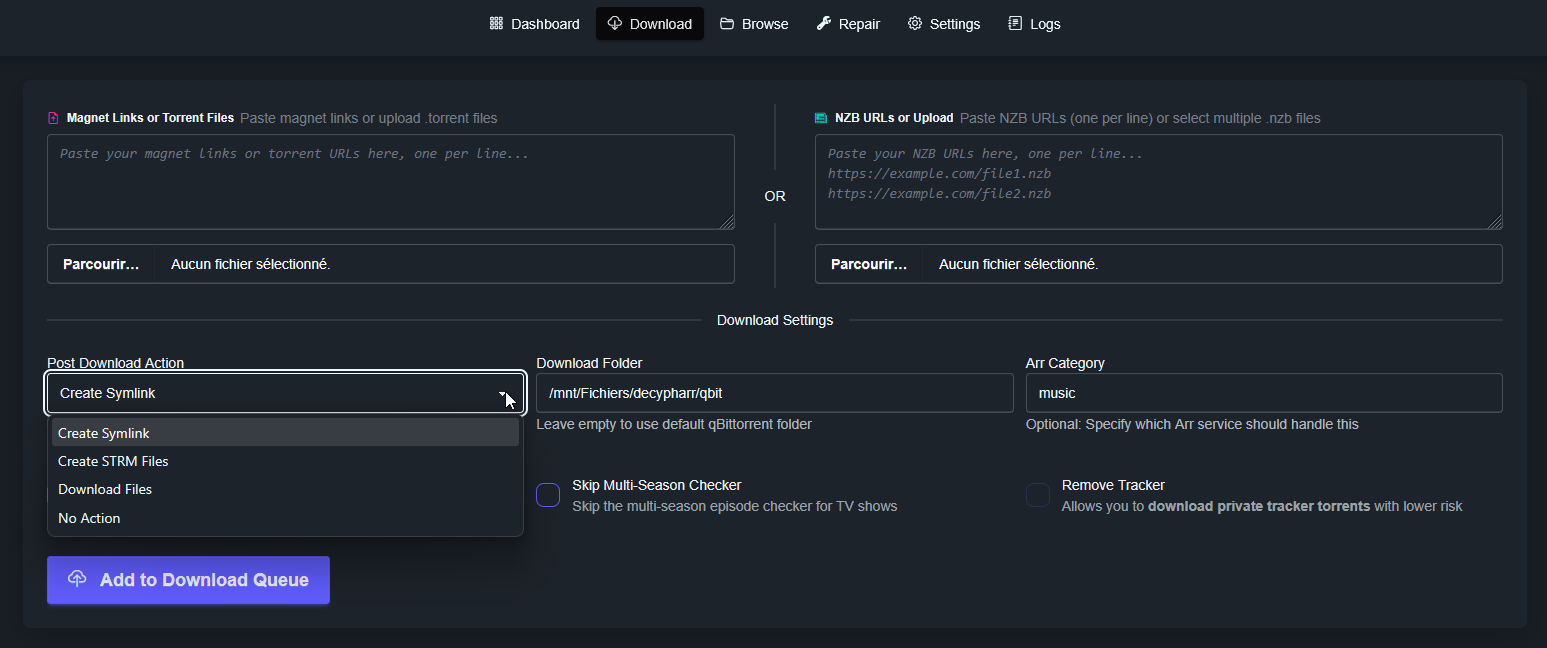

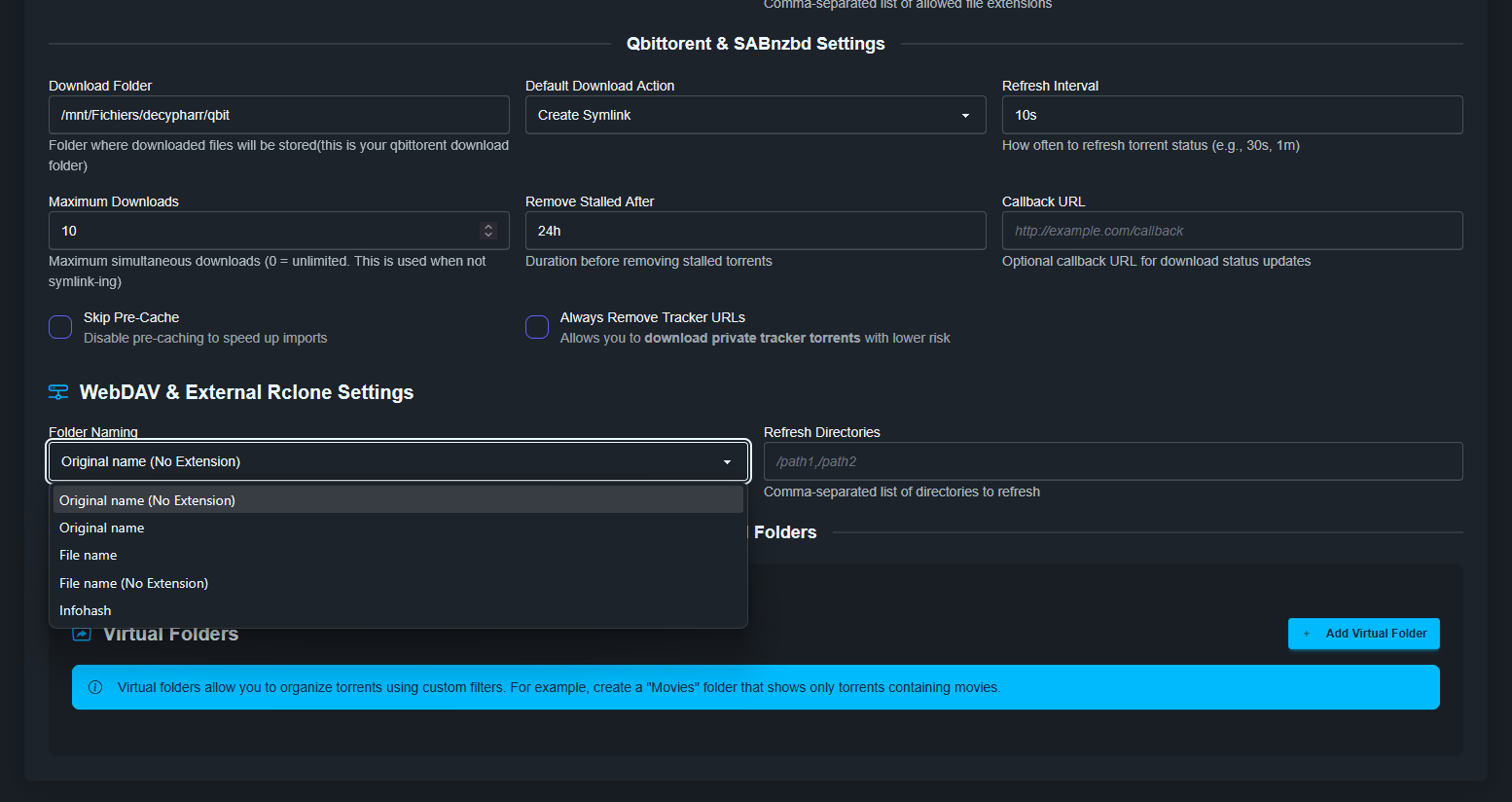

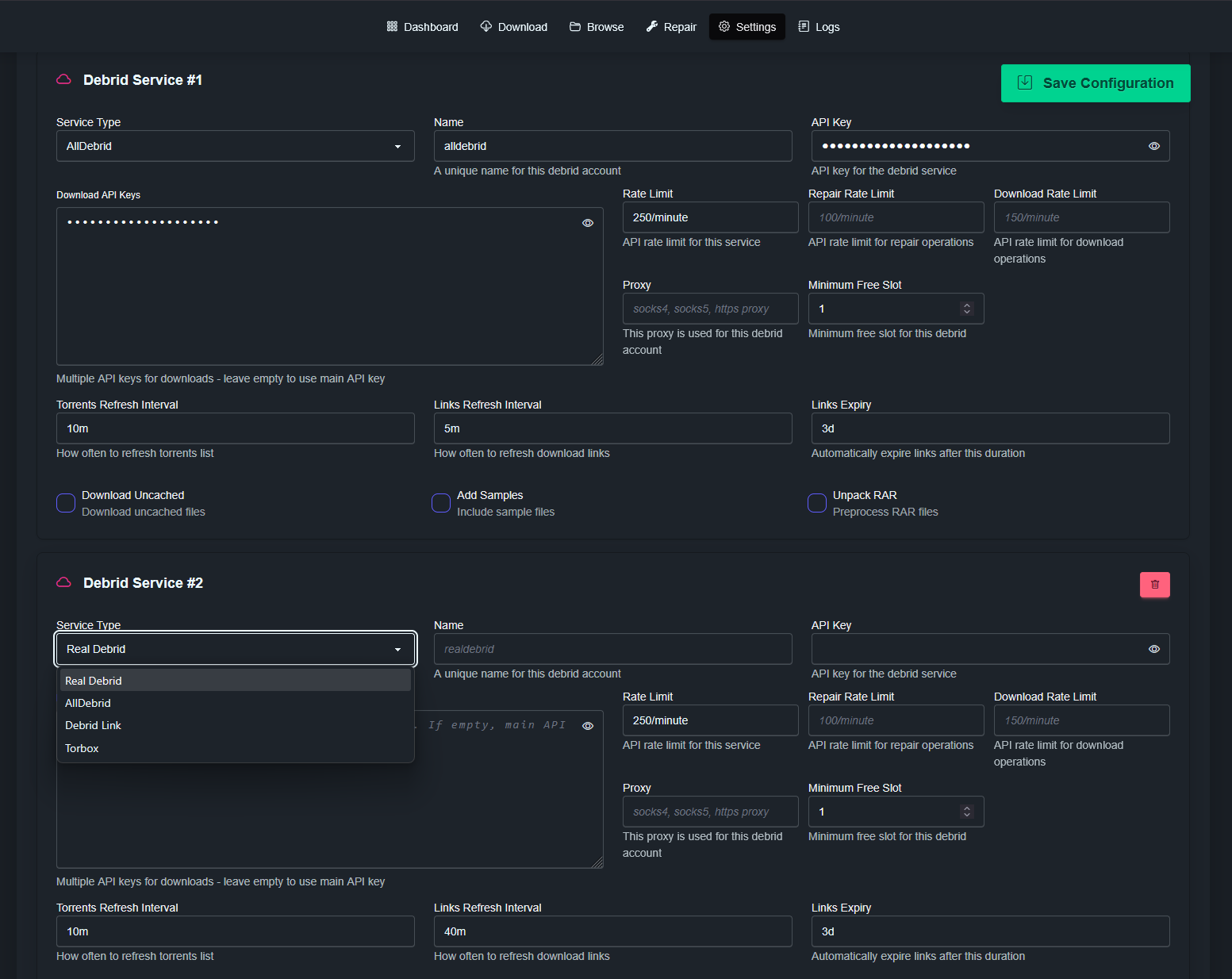

La nouvelle mouture ajoute notamment :

- Le support du streaming via Usenet (multi providers),

- La possibilité d’utiliser plusieurs comptes d’un même débrideur (pratique pour AD vu qu’il y a une limite de 5000 torrents/compte)

- Le support de montages rClone externes tout comme l’ajout d’un système de fichiers propre à Decypharr,

- Une refonte du WebDAV (plus pratique à parcourir),

- Lors de l’ajout manuel de .torrent/.nzb on peut maintenant choisir de créer du symlink (Plex), STRM (Jellyfin), télécharger localement ou aucun…

On n’oubliera pas mon outil DecypharrSeed qui permet de seeder tout ou partie des .torrents utilisés via Decypharr (qu’il faudrait que je traduise un jour en anglich pour qu’il ait plus de succès).

Pour l’installer, on peut reprendre le compose existant et simplement changer l’image (ça reprend sans risque la configuration existante) :

services:

decypharr:

#image: ghcr.io/sirrobot01/decypharr:latest

image: cy01/blackhole:fenrir

container_name: decypharr

restart: always

privileged: true

cap_add:

- SYS_ADMIN

security_opt:

- apparmor:unconfined

ports:

- 8282:8282

volumes:

- /mnt/:/mnt/:rshared

- /mnt/Fichiers/decypharr/qbit:/mnt/Fichiers/decypharr/qbit

- /mnt/Docker/decypharr/:/app

environment:

- TZ=Europe/Paris

devices:

- /dev/fuse:/dev/fuse:rwm

![]()

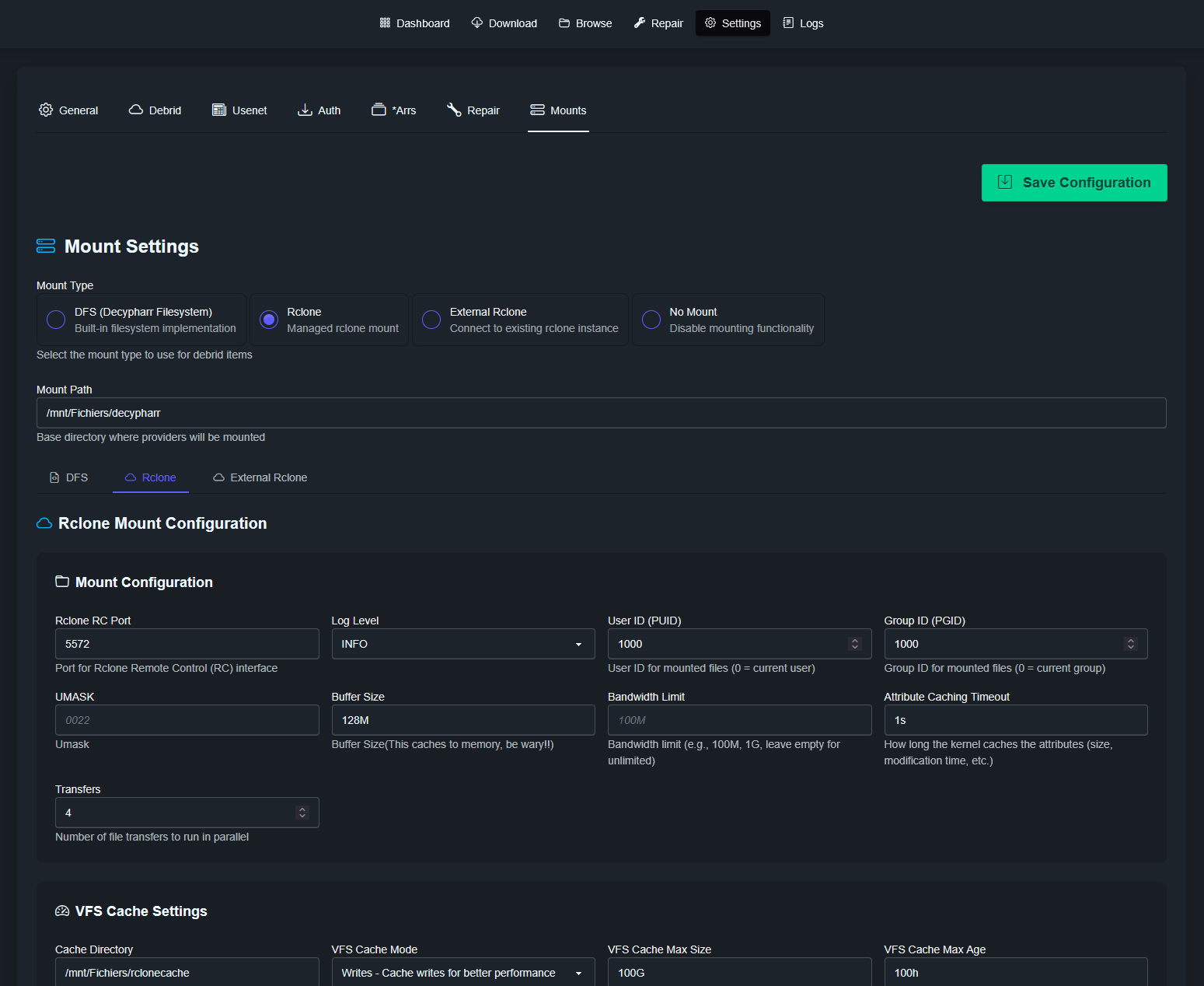

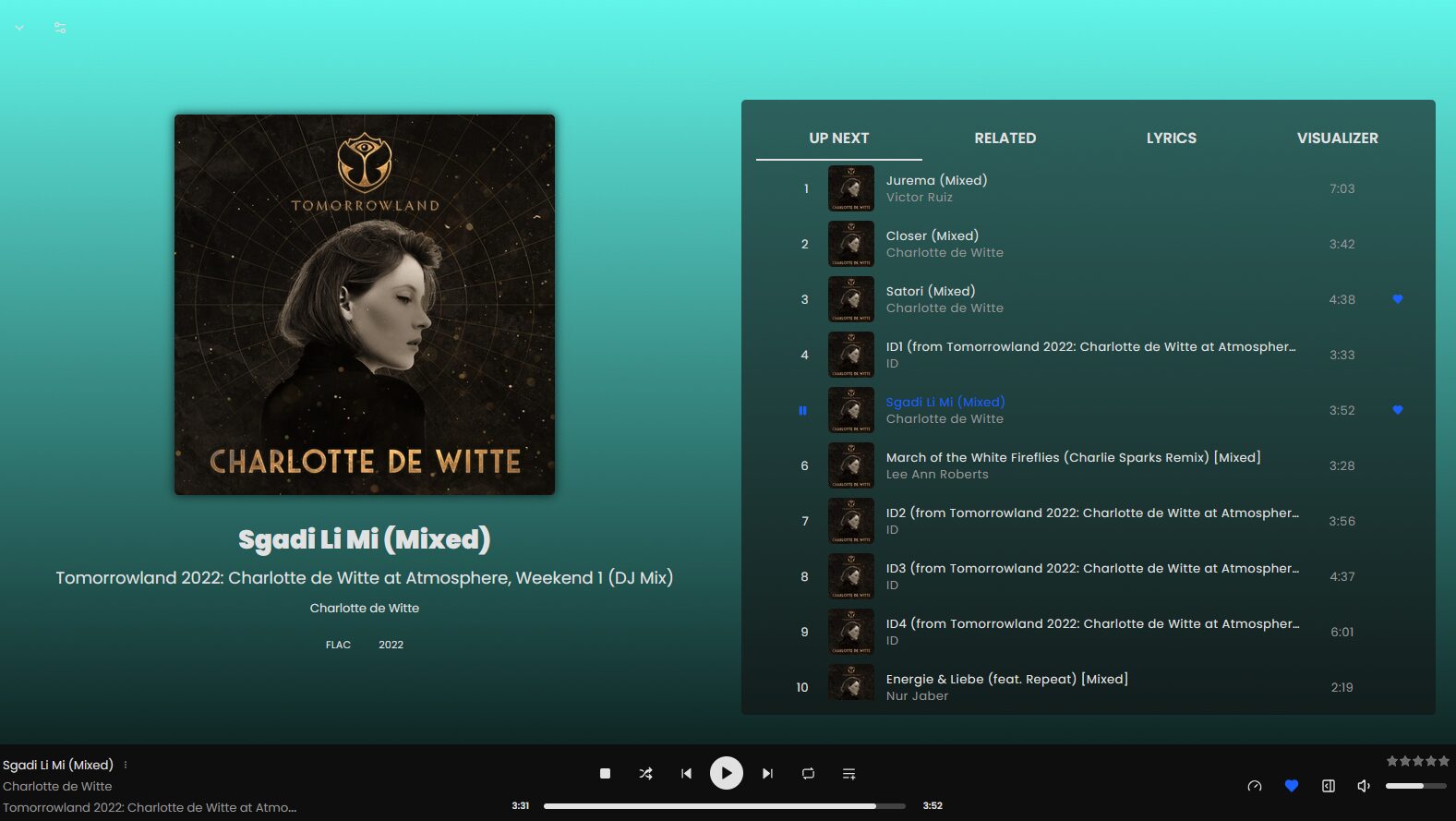

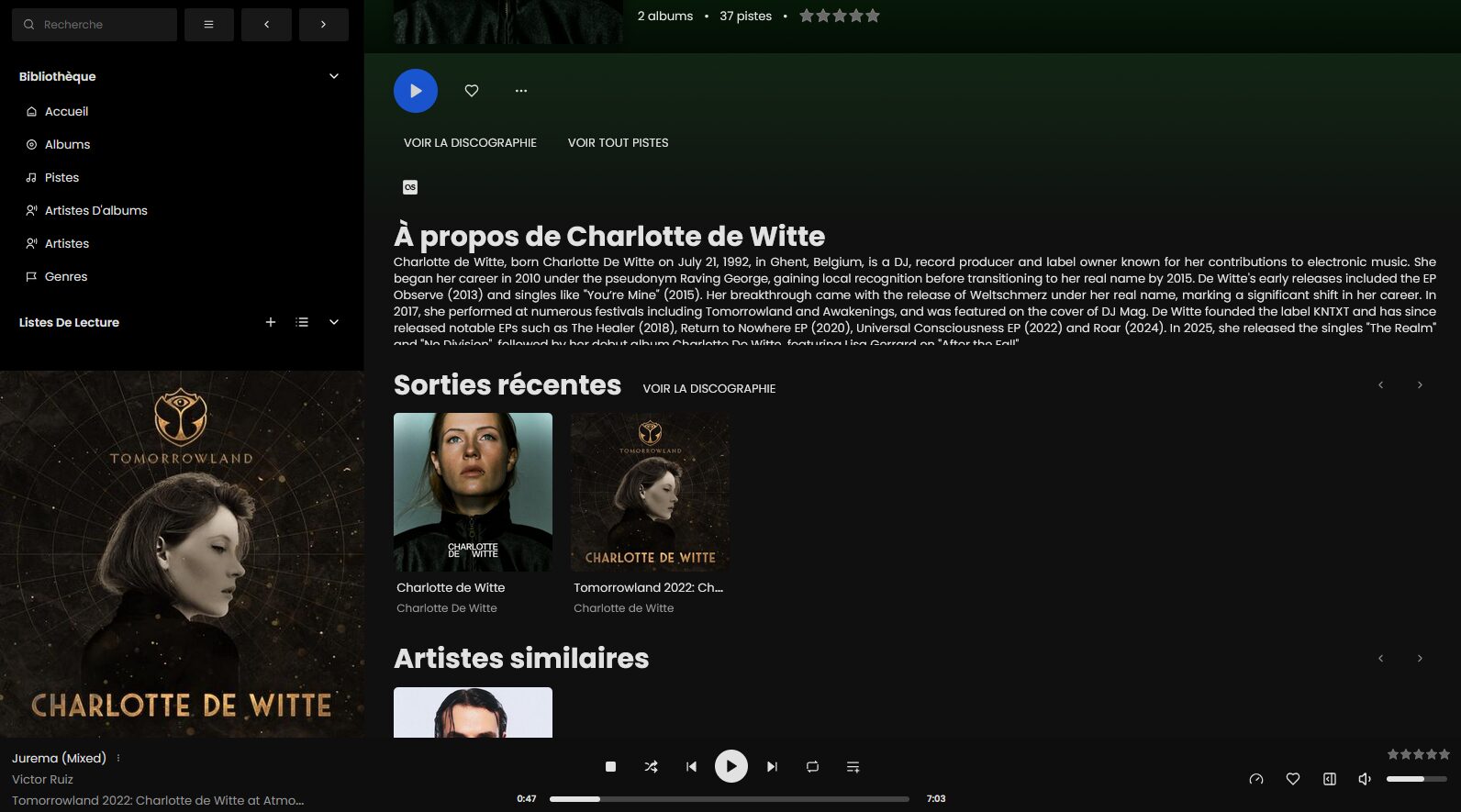

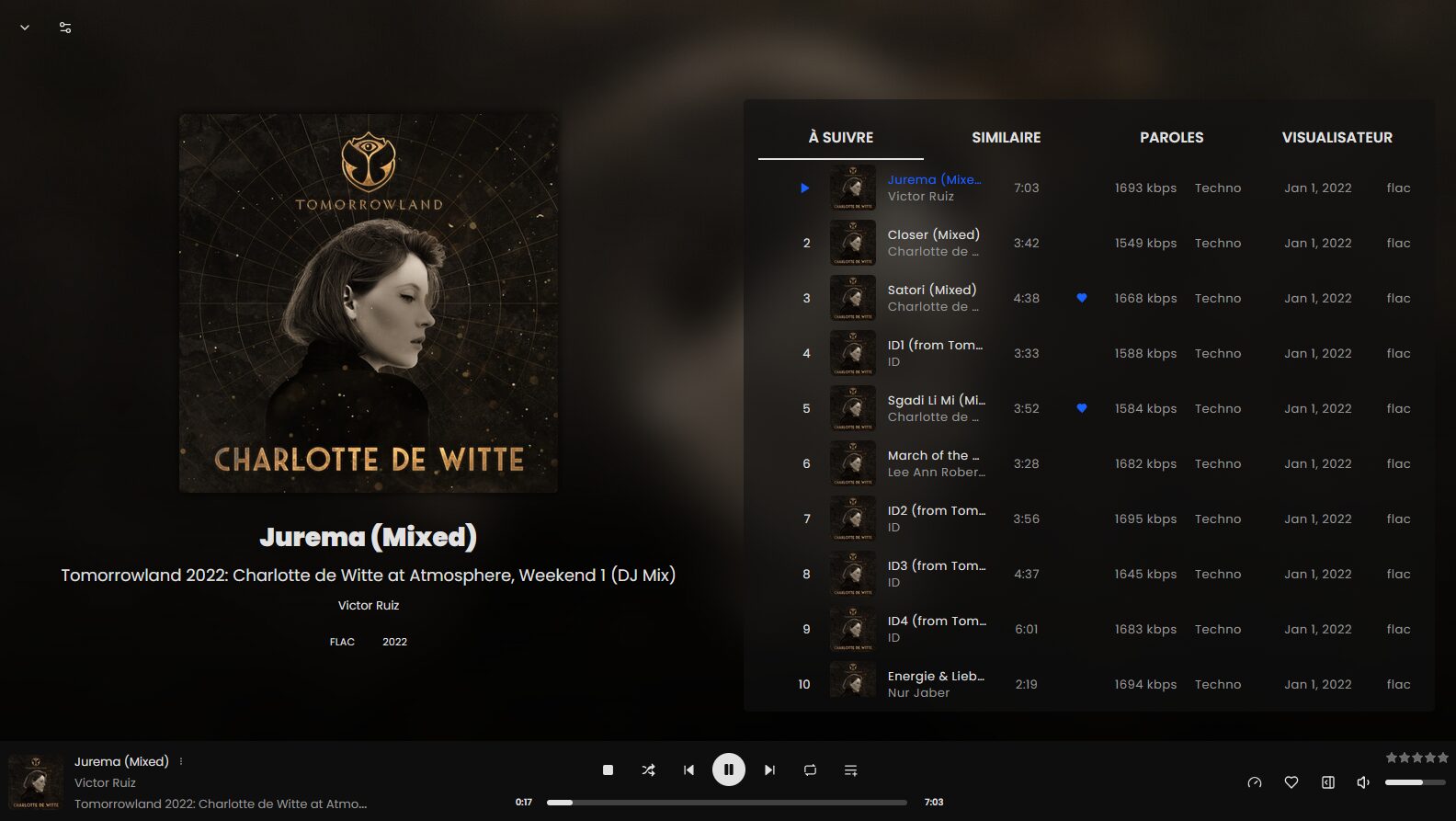

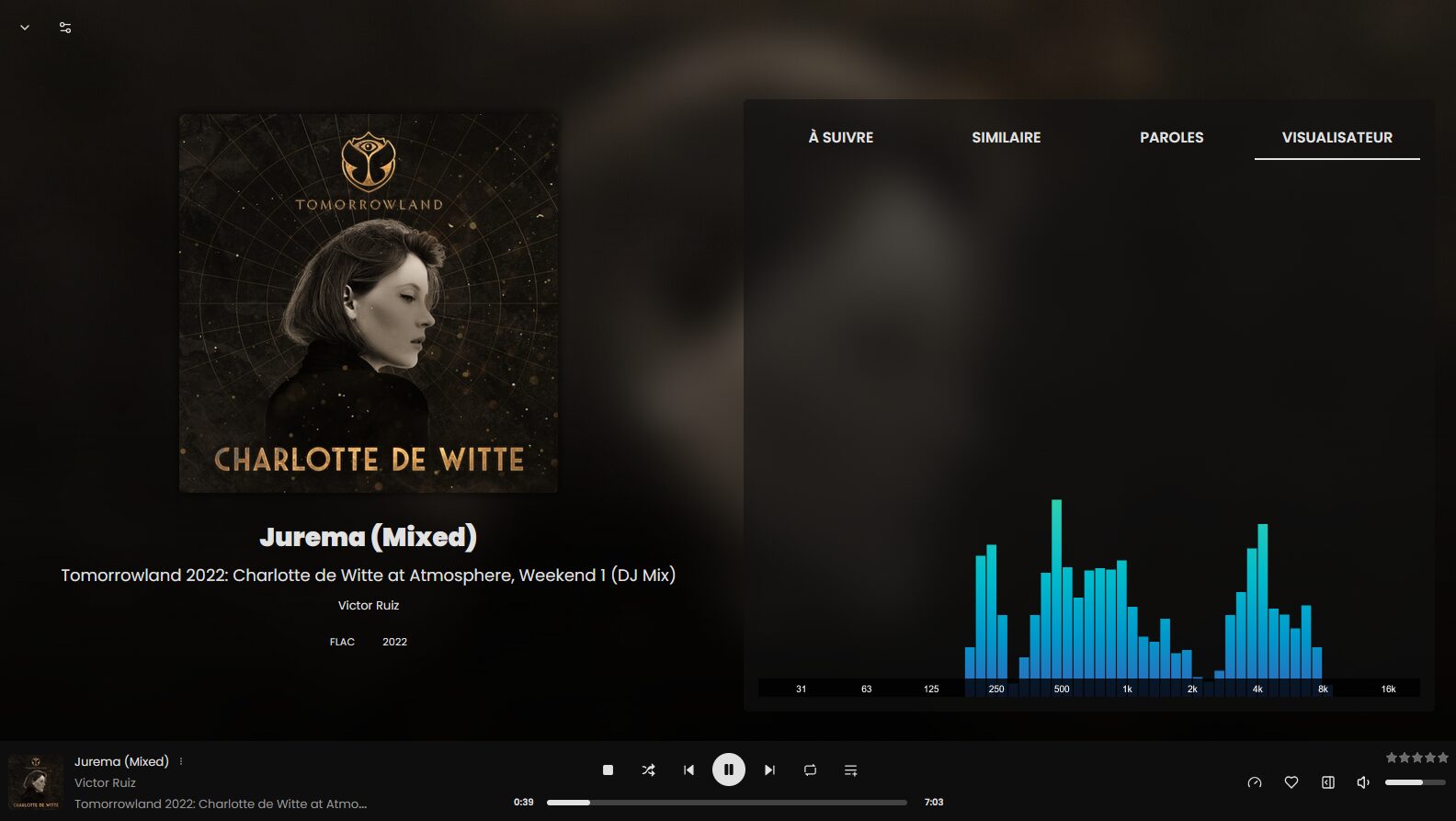

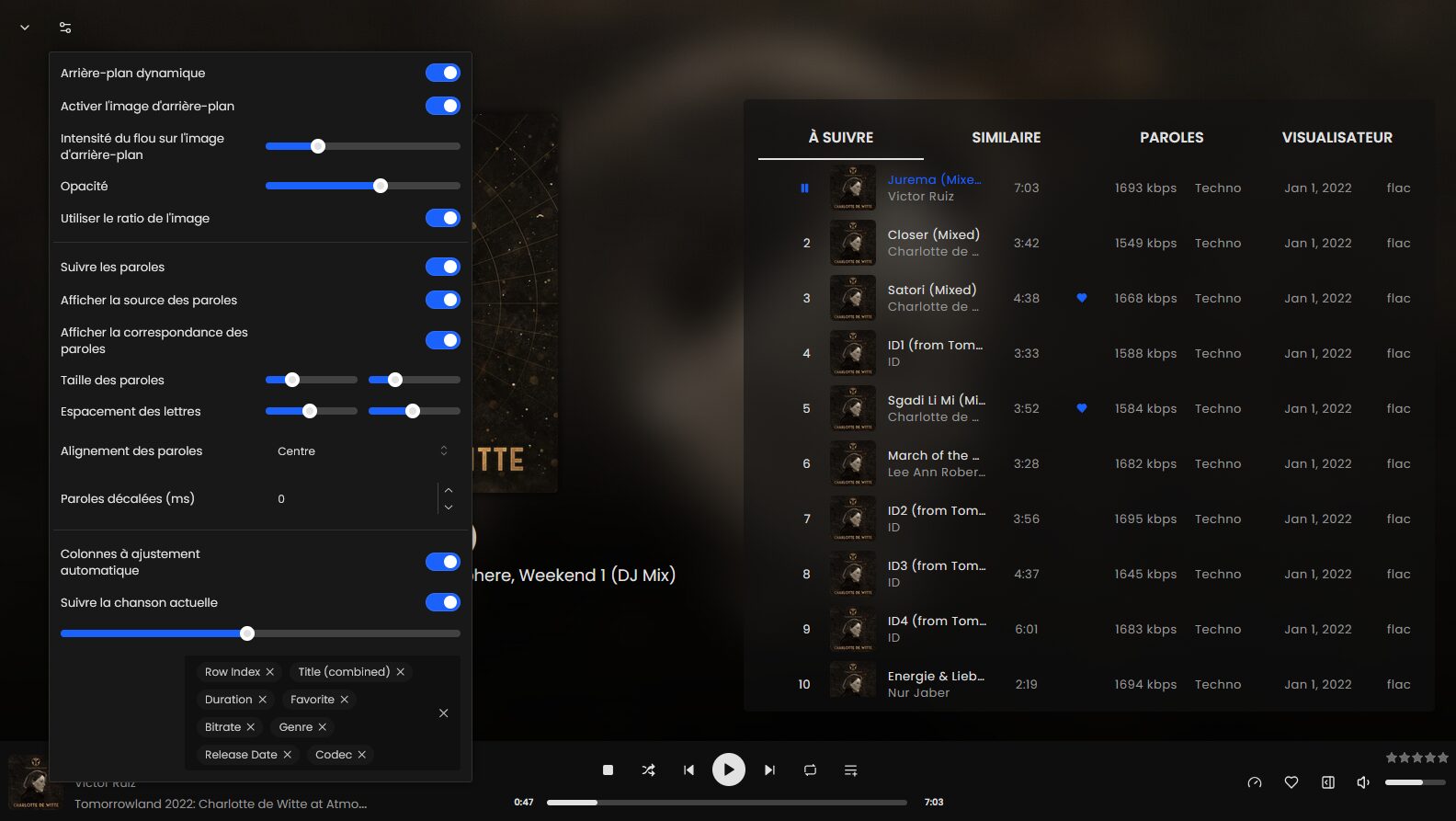

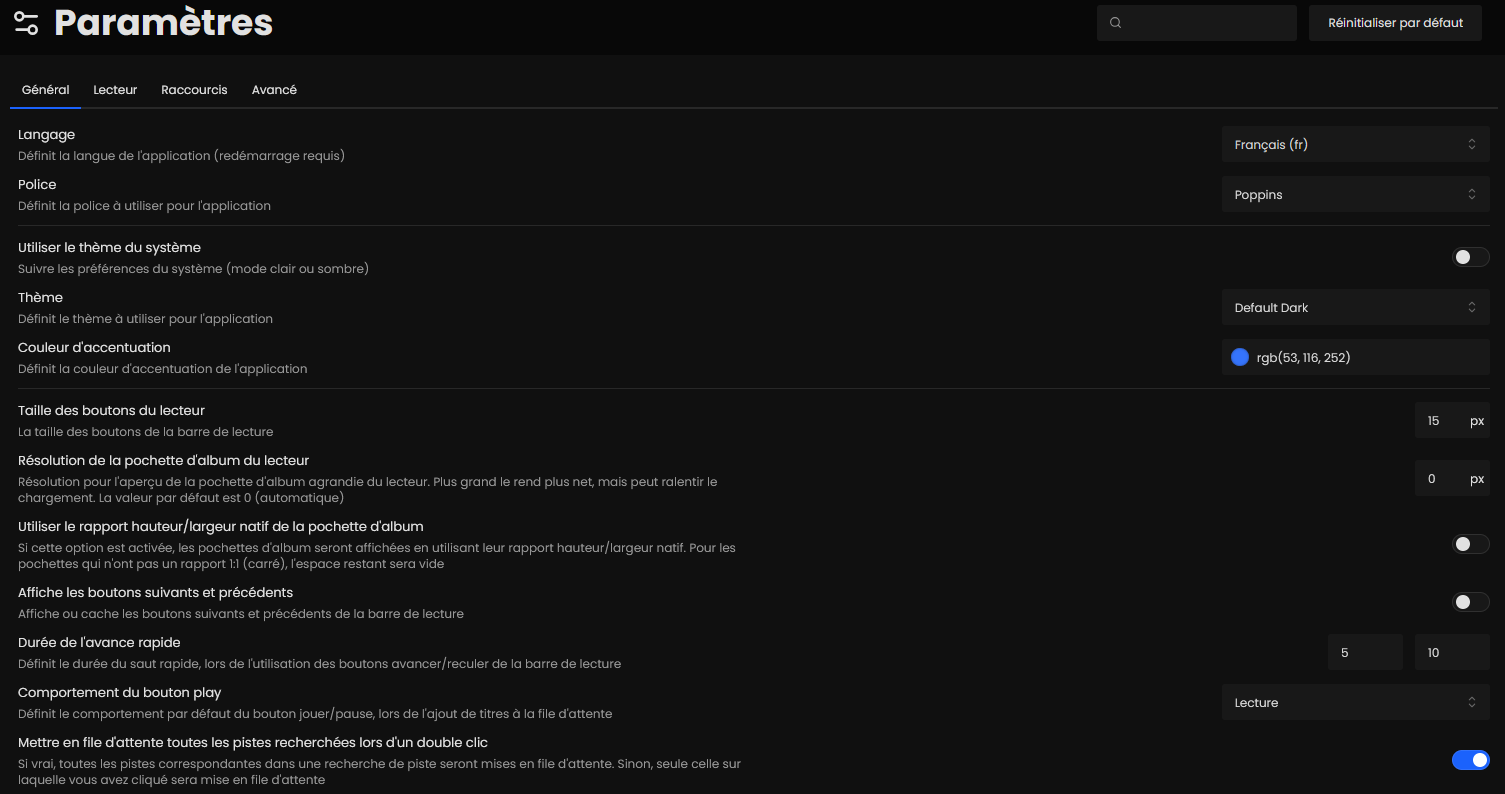

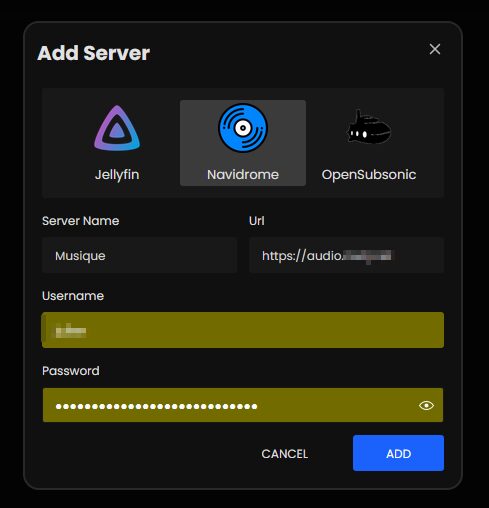

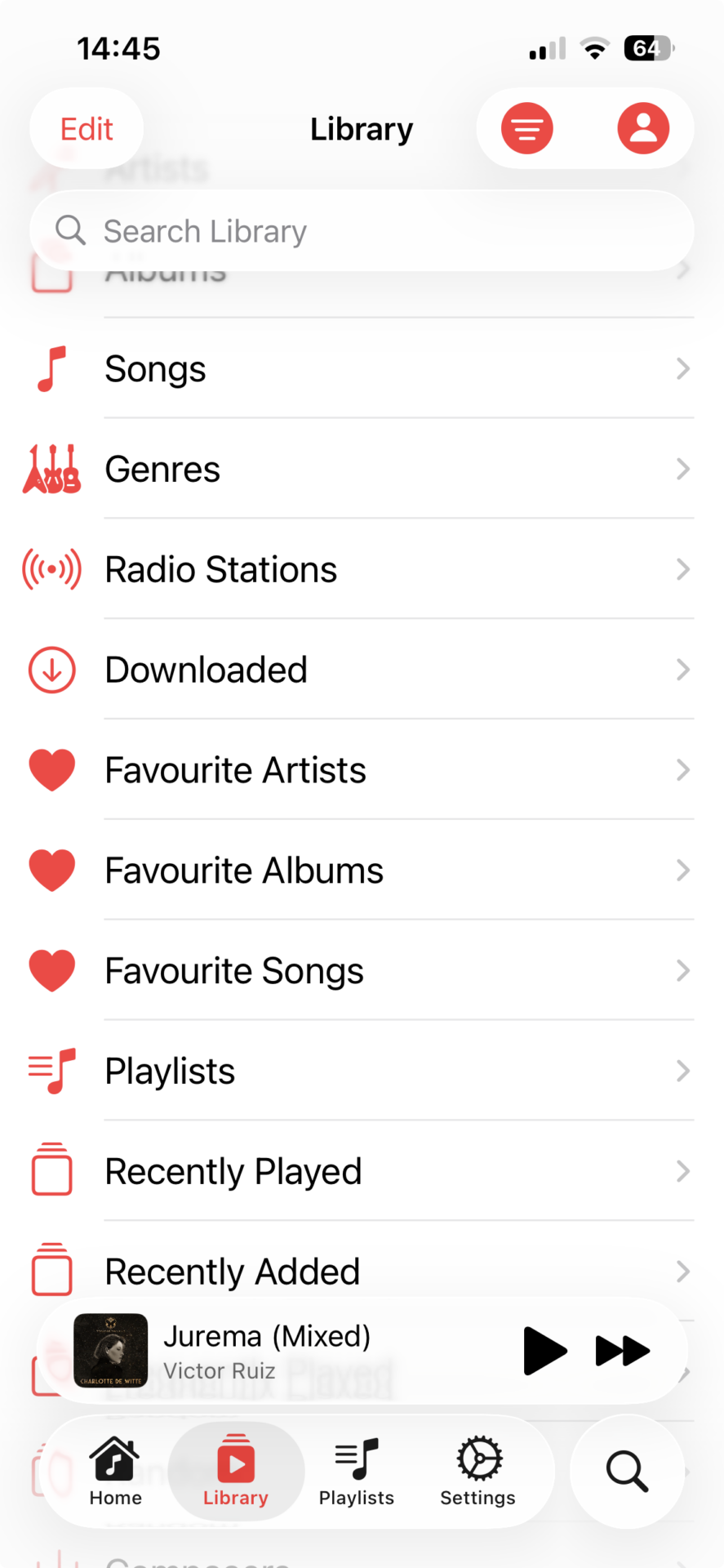

Feishin : client et agrégateur de serveurs de musique Navidrome, Jellyfin et Subsonic

Je crois que j’ai ENFIN trouvé le lecteur de musique que j’aime !

J’ai jamais été consommateur de musique, de qualité lossless du moins (Rikito, si tu me lis), au point d’être un gros membre de WCD et ses successeurs où je ne suis d’ailleurs plus.

Mais en bon geek curieux, j’ai toujours eu un œil sur les solutions d’hébergement/téléchargement/streaming de musique. Je me contente d’ajouter des .torrent à Decypharr/AllDebrid, ne voulant plus stocker directement chez moi (hormis un peu de partage via DecypharsSeed) et ne supportant plus Lidarr (même en hébergeant mon instance pour les métadonnées).

Il m’a cependant été impossible de trouver un lecteur (Web et/ou iOS/Android) qui réponde à mes besoins : beau & moderne, simple, avec recherche par genres, artistes similaires, playlists et paroles notamment. En gros : une copie de Spotify.

J’ai relancé il y a quelques semaines mon Navidrome qui prenait la poussière dans un vieux reste de stack audio auto-hébergée. Après avoir des années utilisé Subsonic et dérivés, Plex ou encore Jellyfin pour jouer un peu de musique, j’étais passé sur Navidrome pour sa modularité et « bonne allure » de serveur de streaming dédié à ce type de médias.

Comme je veux l’utiliser avec Decypharr/AD, j’ajuste les volumes en conséquence :

– /mnt/:/mnt/:rshared

– /mnt/Fichiers/decypharr/qbit/music:/music:ro

Et j’utilise toujours Spotify, en sus de Deezer, pour les métadonnées. Pour le reste des variables d’environnement, tout est expliqué dans la documentation.

Pour cet article je n’ai mis que 3 albums en test.

services:

navidrome:

image: deluan/navidrome:latest

user: 1000:1000

ports:

- "4533:4533"

restart: always

environment:

- TZ=Europe/Paris

- ND_BASEURL=https/audio.domain.tld

- ND_AGENTS=spotify,deezer

- ND_DEEZER_ENABLED=true

- ND_ENABLEDOWNLOADS=false

- ND_ENABLEEXTERNALSERVICES=false

- ND_HTTPSECURITYHEADERS_CUSTOMFRAMEOPTIONSVALUE=SAMEORIGIN

- ND_IGNOREDARTICLES="The El La Los Las Le La Les Os As O A Du"

- ND_IMAGECACHESIZE=10GB

- ND_LASTFM_ENABLED=false

#- ND_LISTENBRAINZ_BASEURL=https://mb.domain.tld

- ND_LISTENBRAINZ_ENABLED=true

- ND_RECENTLYADDEDBYMODTIME=true

- ND_SCANNER_ENABLED=true

- ND_SCANNER_SCHEDULE="0 * * * *"

- ND_SCANNER_WATCHERWAIT="10s"

- ND_SCANNER_ARTISTJOINER= " | "

- ND_SCANNER_FOLLOWSYMLINKS=true

- ND_SCANNER_PURGEMISSING=always

- ND_SEARCHFULLSTRING=true

- ND_SPOTIFY_ID=xxx

- ND_SPOTIFY_SECRET=xxx

- ND_SUBSONIC_ARTISTPARTICIPATIONS=true

volumes:

- /mnt/:/mnt/:rshared

- /mnt/Docker/navidrome:/data

- /mnt/Fichiers/decypharr/qbit/music:/music:ro

Mais il me manquait encore surtout un tri par genres et… une WebUI plus moderne.

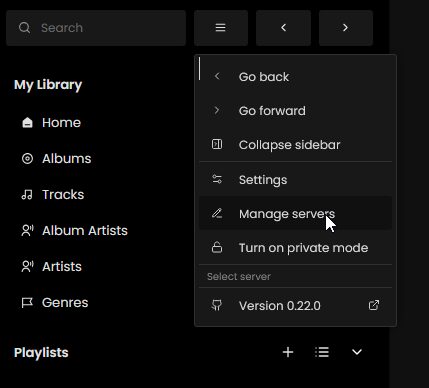

Je suis tombé sur Feishin qui est à la fois un client (desktop/Web) de streaming pour Navidrome, Jellyfin et Subsonic et un agrégateur de serveurs puisqu’on peut en ajouter plusieurs. On peut donc imaginer un partage de serveurs de musique Jellyfin entre amis.

Gavé d’options !

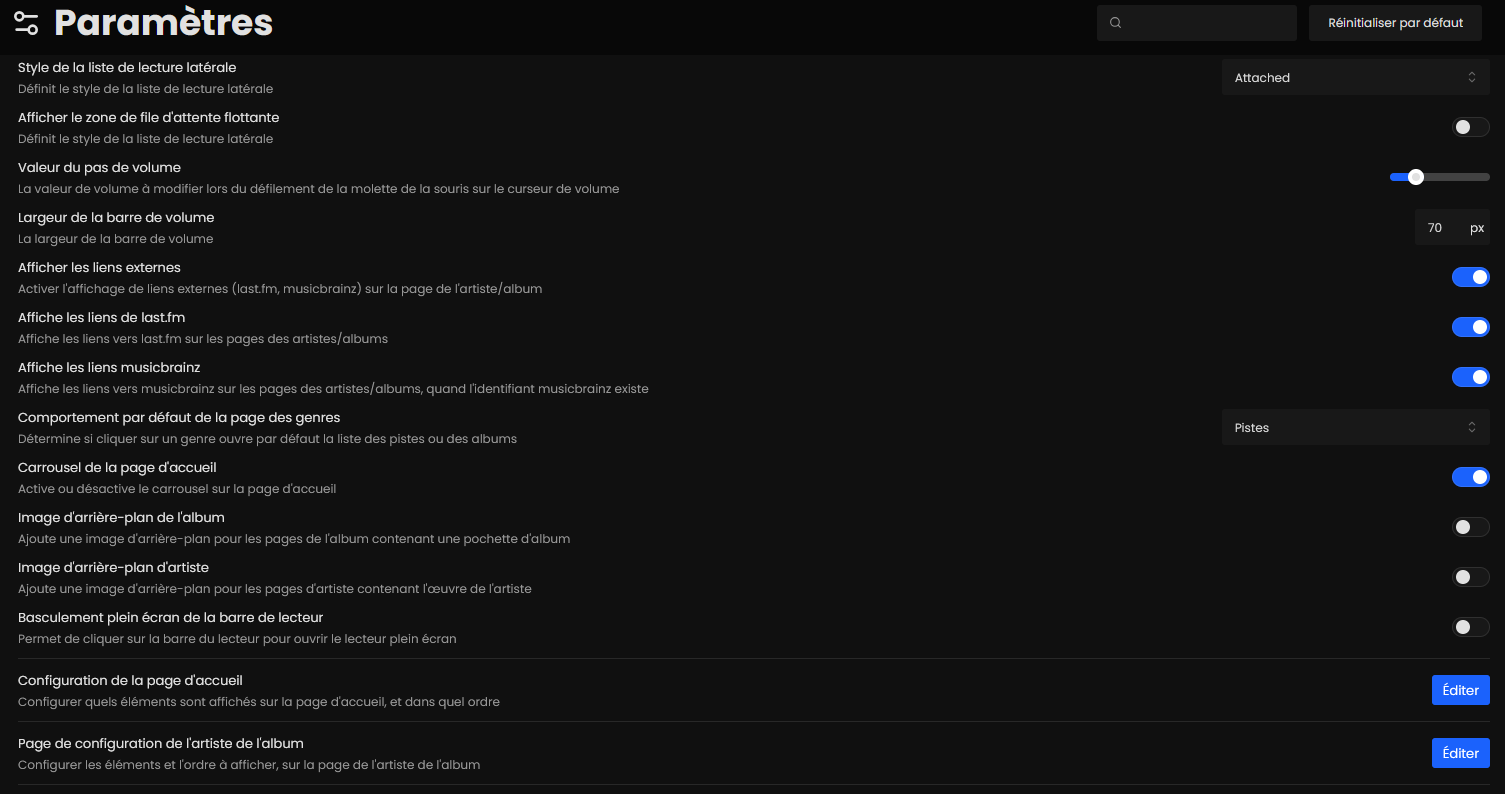

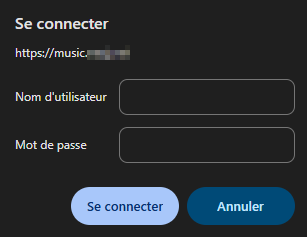

Attention, c’est avant-tout un client desktop (tous OS) et donc ne propose pas de système d’authentification. Ce qui fait que lorsque comme moi on l’installe en Docker pour en profiter hors LAN (via mon iPhone notamment), il faut ajouter un système d’authentification tel qu’Authelia ou bien « à l’ancienne », via Nginx proxy Manager dans mon cas :

Sur une machine Linux (ou dans un Docker), installer de quoi créer le mot de passe encoder à filer ensuite à NPM.

sudo apt install apache2-utils

Puis, créer un fichier htpasswd avec un utilisateur et un mot de passe dans un dossier auquel accède NPM

root@StreamBox:/home/aerya/docker/npm/data# htpasswd -c htpasswd aerya

New password:

Re-type new password:

Adding password for user aerya

Et on peut alors passer ça en paramètre dans NPM pour avoir le fameux pop-up d’identification quand on va sur l’URL concernée

Comme j’ai déjà Navidrome qui tourne sur https://audio.domain.tld, je mets Feishin sur https://music.domain.tld

Et le compose de Navidrome est très léger vu que ce n’est qu’une interface pour un autre outil

services:

feishin:

container_name: feishin

image: 'ghcr.io/jeffvli/feishin:latest'

environment:

- SERVER_NAME=Musique

- SERVER_LOCK=false

- SERVER_TYPE=navidrome

- SERVER_URL=https://audio.domain.tld

- TZ=Europe/Paris

ports:

- 9180:9180

restart: alwaysÀ la 1ère connexion il faut ajouter ton serveur. Il propose par défaut celui configuré dans le compose du dessus

Sur AndroidTV, j’utilise Symfonium de Tolriq, que j’ai bien connu dans une autre vie. Application payante (onetime 7-10€ selon frais) mais qui vaut le coup, jetez un œil à sa présentation sur le PlayStore.

Et sur iPhone, j’avais Amperfy et suis passé depuis peu sur Arpeggi, qui est en TestFlight (et closed source hélas…).

![]()

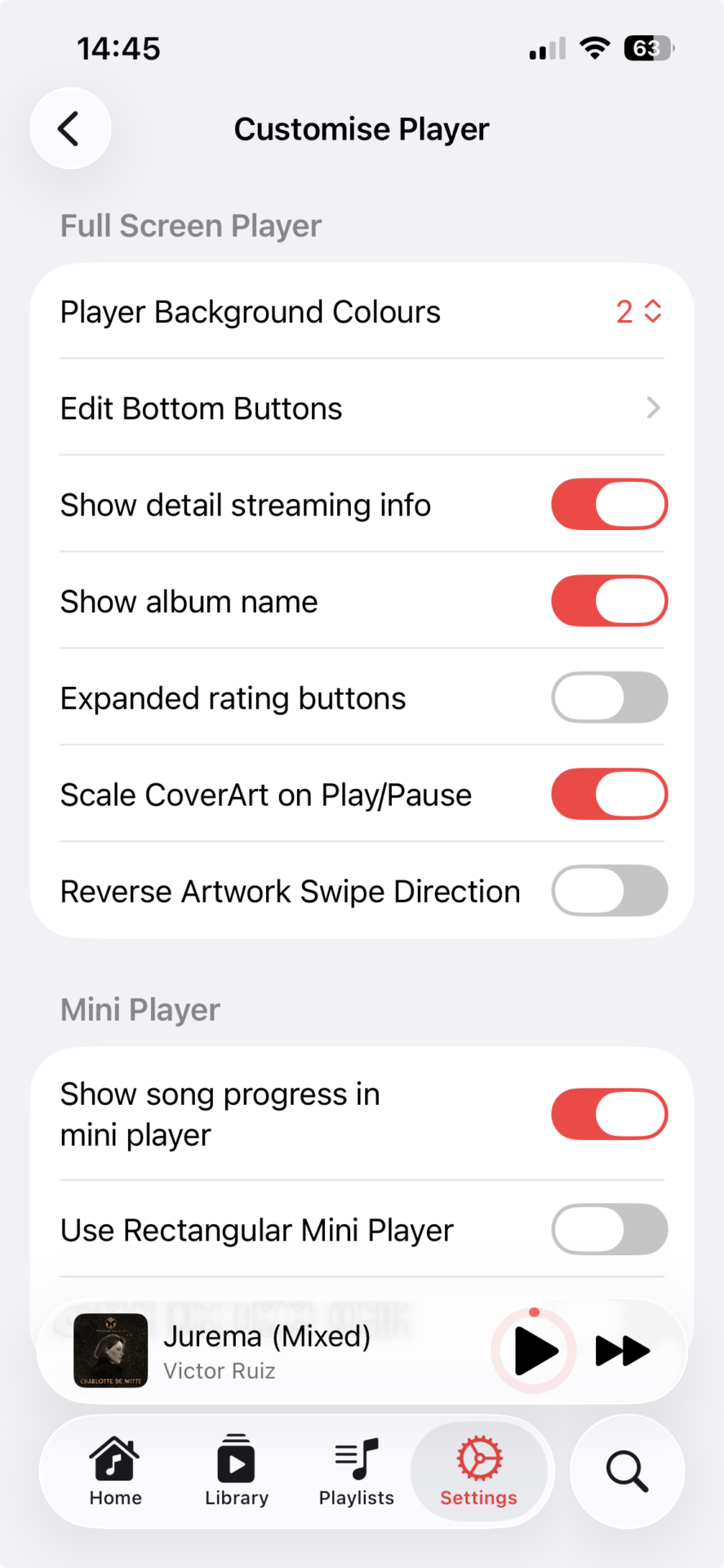

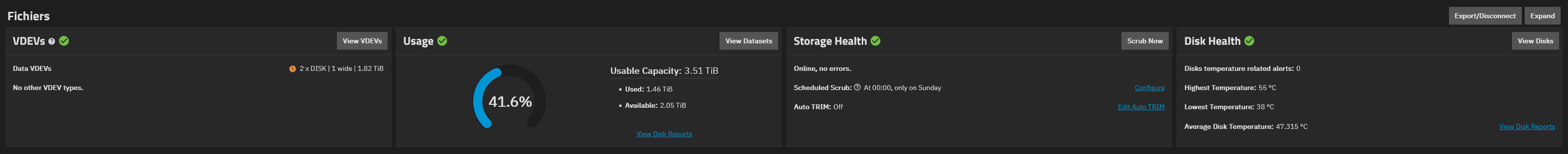

TrueNAS CE : le gestionnaire de stockage basique et simple

J’ai migré mon LincStation N1 d’UNRAiD à TrueNAS CE (ex TrueNAS Scale, ex FreeNAS), que je redécouvre avec grand plaisir.

EDIT : on peut passer l’interface en français dans les options, tout comme on peut choisir son shell (zsh de base, je suis repassé en Bash)

EDIT2 : oui, mon titre est réducteur.

Très longtemps utilisateur de ProxMox, depuis l’avènement de Docker je me servais de moins en moins les VM/CT. Après l’avoir utilisé avec Docker (directement sur l’hôte), j’ai ensuite bifurqué sur du 100% Linux sans interface chez moi avec Debian, Ubuntu et ArchLinux. Ce dernier n’étant pas le plus stable pour un serveur, vu le principe de rolling release, il faut être à l’aise avec Arch dans ce contexte.

Trouvant OpenMediaVault inadapté à mes besoins, Xpenology (comme un hackintosh mais pour DSM de Synology) encore moins pour un serveur de prod, j’avais fait un passage par TrueNAS Scale à l’époque mais le trouvais là encore trop peu pratique dans mon cas (manquant de simplicité). En me rapprochant de SuperBoki, je m’étais acheté une licence Pro à vie d’UNRAiD puis un LincStation N1 à l’occasion de sa promotion sur le site d’UNRAiD. Petit serveur, aussi bien physiquement qu’en terme de ressources, ce petit NAS basse consommation répond toujours très bien à mes besoins (hors post sur Usenet, le pauvre CPU ayant morflé quelques fois…).

Au fil du temps, j’allais surtout sur UNRAiD pour parcourir le magasin d’applications et faire quelques découvertes, UNRAiD étant très populaire chez les hoarders et dans l’univers de l’auto-hébergement lié au P2P and co. Mais je n’y allais que pour ça. Au final, UNRAiD ne me servait qu’à avoir une gestion simplifiée et très user-friendly du stockage.

Je gérais, quasi depuis le début, mes Dockers comme j’aime, donc pas via UNRAiD : en console, via Dockge voire Portainer ou plus récemment Arcane. Des outils qui, à mon sens, ne dépendant pas de l’OS, permettent une plus grande liberté d’actions, manipulations et migrations entre machines (j’en ai actuellement 3 au garage).

Et en plus quand un truc tourne rond, je suis de ceux qui ne sont pas contents, je pense que c’est le lot des bidouilleurs.

J’ai récemment remisé dans un tiroir ma clé USB UNRAiD et décidé passer ce petit NAS sous TrueNAS CE, l’évolution de Scale (donc la version gratuite). Mon but cette fois-ci était précis : trouver un gestionnaire de stockage simple et efficace, qui me laisse beaucoup de liberté de gestion tout en me permettant de gérer mon stockage de manière très intuitive (autrement qu’en console via mdadm).

Je ne vais pas présenter l’OS vu que je ne m’y suis pas vraiment attardé autrement que pour la gestion des disques et partages. Il permet de créer VM, CT et mettre en place des Dockers. Il propose, comme UNRAiD mais bien moins fourni, un magasin d’applications (environ 300 pour l’instant, rien de comparable à UNRAiD donc et logiquement orientées pro/services plus que P2P etc).

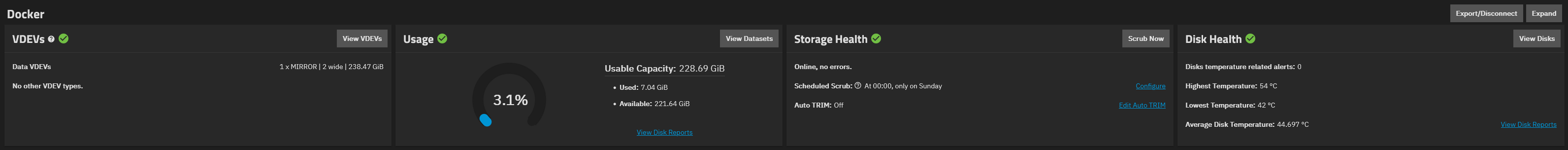

J’utilise ZFS pour créer mes pools (des VDEVs) de stockage.

Docker, RAID1 de 2 NVMe de 250Go. Ne remplace pas une sauvegarde régulière mais me permet la perte d’un disque pour reconstruire le RAID sans perdre les données.

Fichiers, en stripped (RAID0) de 2 SSD de 2To. Si un disque meurt, tout le pool est irrécupérable. Dédié à BitTorrent etc, que des données que je peux perdre.

Usenet, composé d’un seul disque NVMe d’1To. Parce que je ne savais vraiment pas quoi en faire… Il pourrait me servir à faire un peu de DL/Post pour Usenet.

Il me reste encore un disque d’inutilisé. Si je décide de remettre Plex/Jellyfin, il pourrait servir de cache.

J’ai pas utilisé de chiffrement, il n’y a aucun service confidentiel dessus et en plus c’est stocké chez moi.

Je fais des backups de mes Dockers à l’ancienne via un script Bash pour l’instant (oui je sais, on arrive en 2026). Il va falloir que je me penche sur les options intégrées à TruenAS !

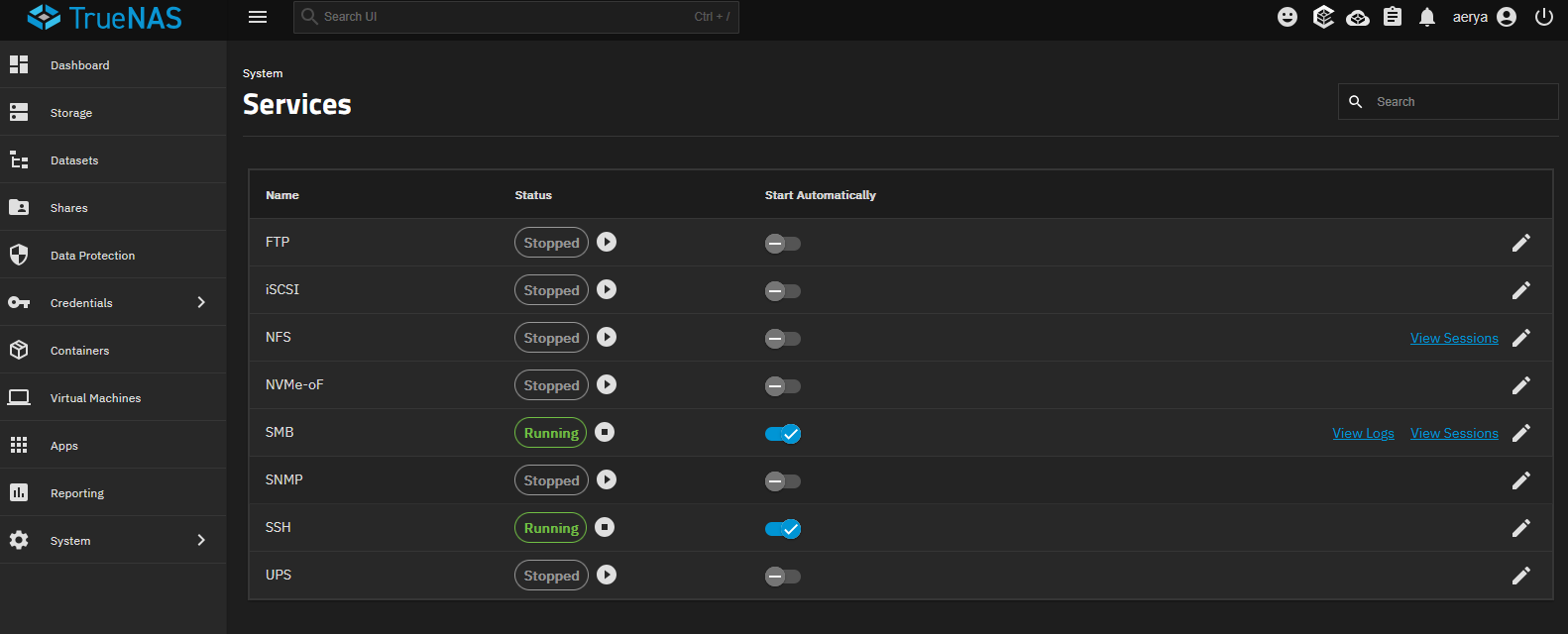

J’aime la gestion simplifiée des services

Idem pour les partages. On voit d’ailleurs que j’ai fait en sorte de pouvoir monter Fichiers sur mon Windows de jeu, vu que j’ai le temps de jouer en ce moment (…) pour récupérer mes jeux téléchargés.

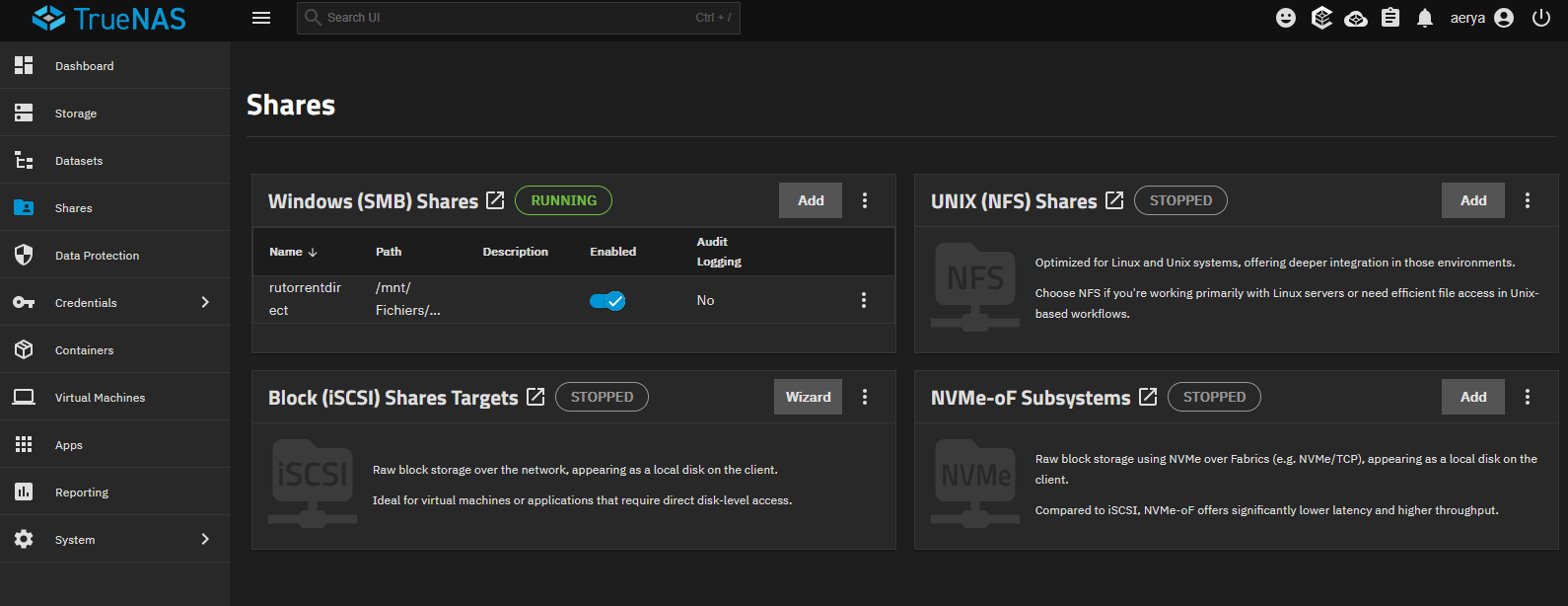

Là encore, la gestion des utilisateurs est étonnante de simplicité et pourtant très complète

Je redécouvre cet OS avec grand plaisir, notamment avec le recul que j’ai pris à écrire cet article. Je le trouve bluffant de simplicité sans pour autant faire de concession sur la sécurité ou les options. Même si j’ai conscience de ne pas l’exploiter, j’ai enfin trouvé un OS qui répond à mes besoins du moment, se configure en 8 minutes et me laisse libre de l’utiliser comme bon me semble.

On peut gérer cron et systemd via ses options également.

Ravi d’avoir retenté l’expérience TrueNAS

![]()

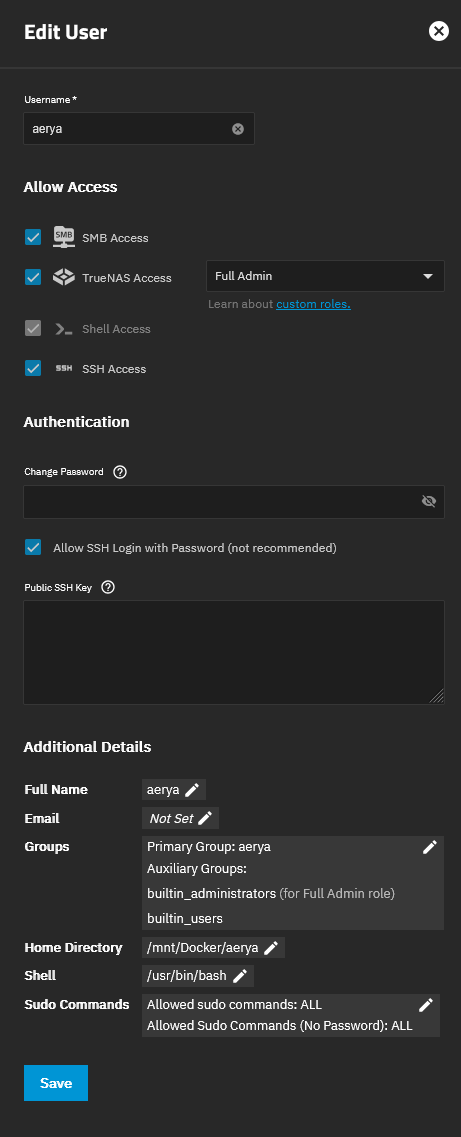

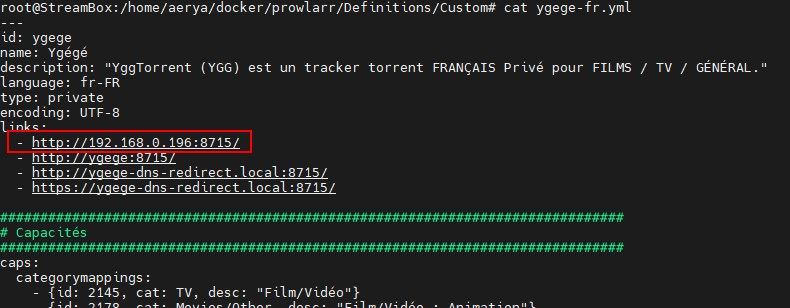

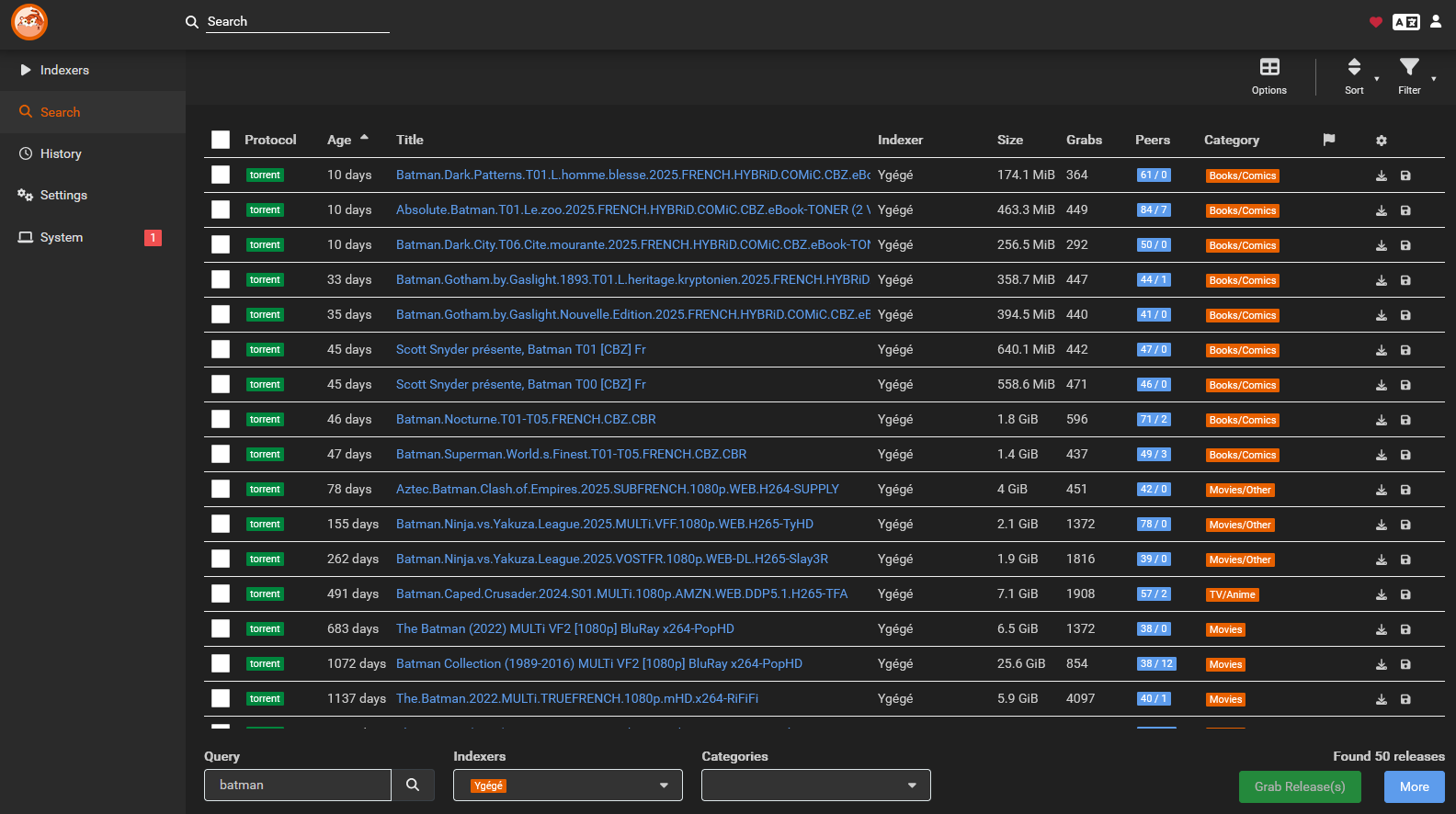

Héberger son simili YGGapi : Ygégé

Je pense que YGGapi n’est plus à présenter, enfin pour ceux qui s’intéressent un minimum au P2P/streaming, et on sait que son principal intérêt est aussi son principal défaut : la non-publication du code source.

Code non publié = impossibilité pour YGG de patcher/bloquer/freiner son utilisation. Code non publié = peur de certains de se faire usurper leur passkey (passkey de YGG… mouahahahahahah. Pardon.)

Bref, c’est là que UwUDev intervient en proposant Ygégé qui est, en un peu différent, un YGGapi à auto-héberger. Compatible avec Jackett et Prowlarr.

- Résolution automatique du domaine actuel de YGG Torrent

- Bypass Cloudflare automatisé (sans résolution manuelle)

- Recherche quasi instantanée

- Reconnexion transparente aux sessions expirées

- Caching des sessions

- Contournement des DNS menteurs

- Consommation mémoire faible (14.7Mo en mode release sur Linux)

- Recherche de torrents très modulaire (par nom, seed, leech, commentaires, date de publication, etc.)

- Recuperation des informations complémentaires sur les torrents (description, taille, nombre de seeders, leechers, etc.)

- Pas de dépendances externes

- Pas de drivers de navigateur

Documentation pour Docker et TMDB. J’ai pas constaté de différence flagrante vs l’utilisation de YGG dans Prowlarr via Flaresolver/Byparr mais on peut penser que ça viendra.

Voici mon installation via VPN. Parce que oui, c’est un accès à un site au contenu illicite, donc ça se fait via VPN comme pour tout ce genre de contenu (#mode vieux schnock, je sais).

services:

gluetun-airvpn:

image: qmcgaw/gluetun:latest

container_name: gluetun-airvpn

restart: always

cap_add:

- NET_ADMIN

devices:

- /dev/net/tun:/dev/net/tun

ports:

- 8887:8887 # proxy

- 8081:8081 # metube

- 51820:51820 # qbittorrentvpn1

- 936:936 # qbittorrentvpn1

- 8715:8715 # ygege

- 9696:9696 # Prowlarr

- 5076:5076 # nzbHydra

environment:

VPN_SERVICE_PROVIDER: airvpn

VPN_TYPE: wireguard

WIREGUARD_PRIVATE_KEY: xxx

WIREGUARD_PRESHARED_KEY: xxx

WIREGUARD_ADDRESSES: xxx

SERVER_COUNTRIES: Netherlands

DNS_ADDRESS: 192.168.0.64

HTTPPROXY: on

HTTPPROXY_LOG: off

HTTPPROXY_LISTENING_ADDRESS: 0.0.0.0:8887

HTTPPROXY_USER:

HTTPPROXY_PASSWORD:

HTTPPROXY_STEALTH: on

FIREWALL_VPN_INPUT_PORTS: 19975

FIREWALL_OUTBOUND_SUBNETS: 192.168.0.0/24

TZ: Europe/Paris

volumes:

- /mnt/Docker/gluetun/airvpn:/gluetun

ygege:

image: uwucode/ygege:latest

container_name: ygege

restart: always

network_mode: "container:gluetun-airvpn"

environment:

YGG_USERNAME: xxx

YGG_PASSWORD: "xxx"

BIND_IP: 0.0.0.0

BIND_PORT: 8715

LOG_LEVEL: debug

TMDB_TOKEN: xxx

volumes:

- /mnt/Docker/ygege/:/app/sessions

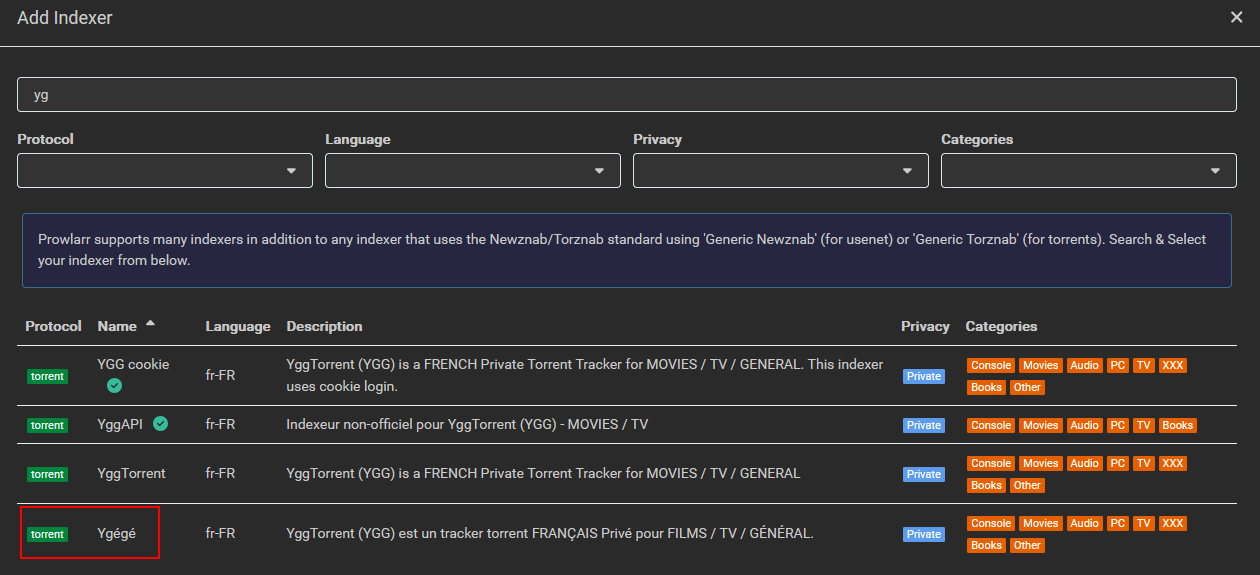

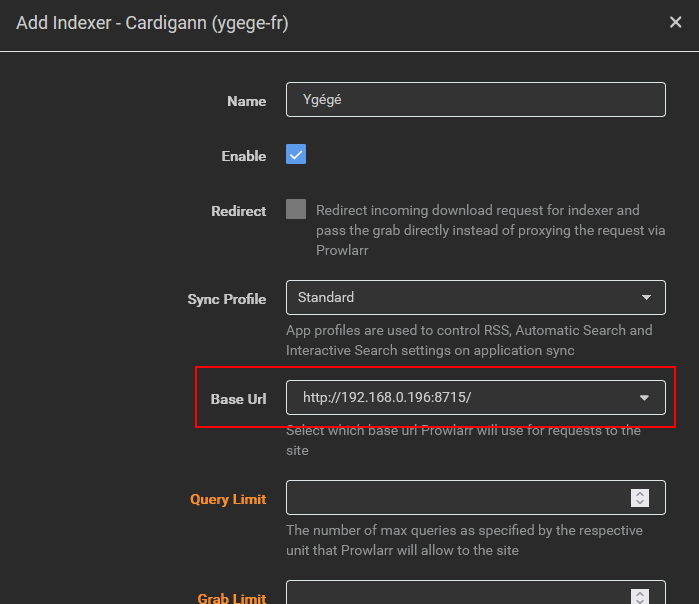

Et ça s’intègre à Prowlarr comme d’habitude via une Custom Definition. Faut penser à changer l’URL d’accès si comme chez moi c’est hébergé sur une autre machine.

On relance Prowlarr et on peut l’ajouter

On sélectionne la bonne URL et ça roule

Simple et très rapide, c’est un plaisir.

![]()

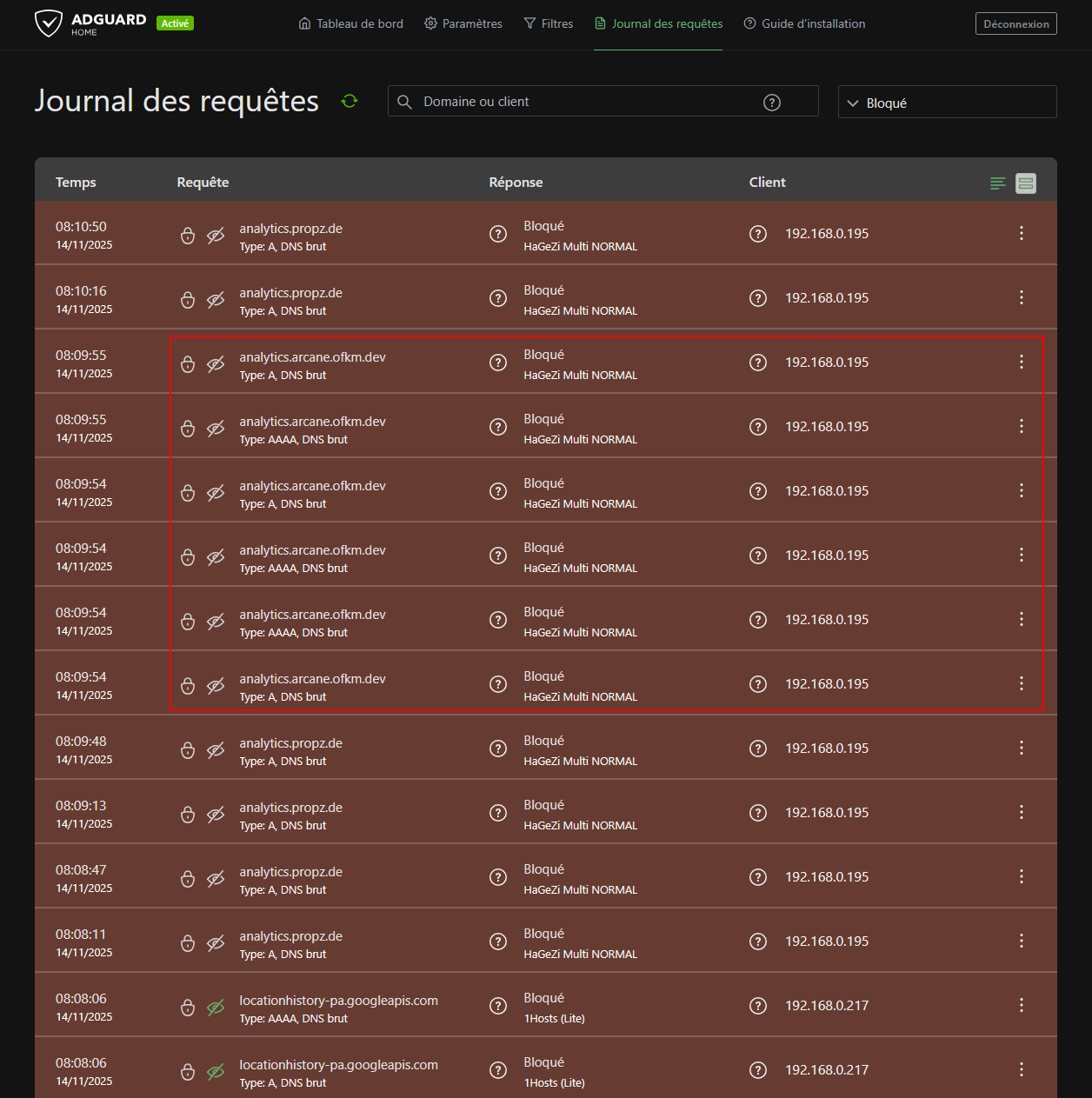

Mon setup maison/iPhone pour limiter les publicités et traqueurs (+ listes)

Ceux qui me côtoient savent que la préservation de ma vie privée m’importe, notamment la numérique : pas de réseau social, PC/tablettes et smartphones sous VPN ou proxy voire Tor, auto-hébergement autant que possible des services que j’utilise (ou de leurs alternatives), gestion de mes caméras et tout le toutim.

Et j’utilise des navigateurs qui ne se paient pas sur mon dos, à savoir en ce moment Librewolf & Safari. Et à chaque page chargée, ils envoient l’info que j’utilise Windows, Linux, Android ou macOS, en anglais ou en français etc.

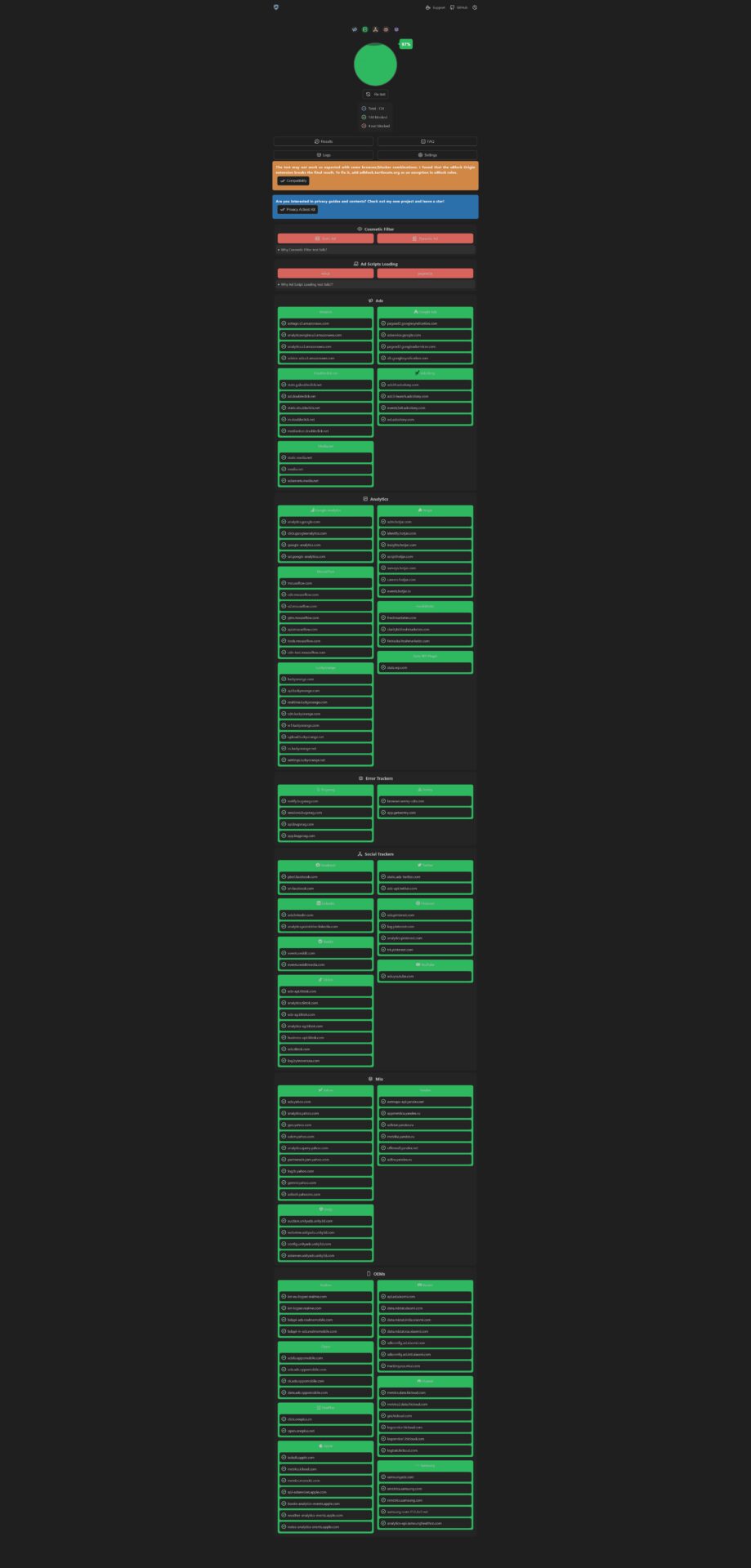

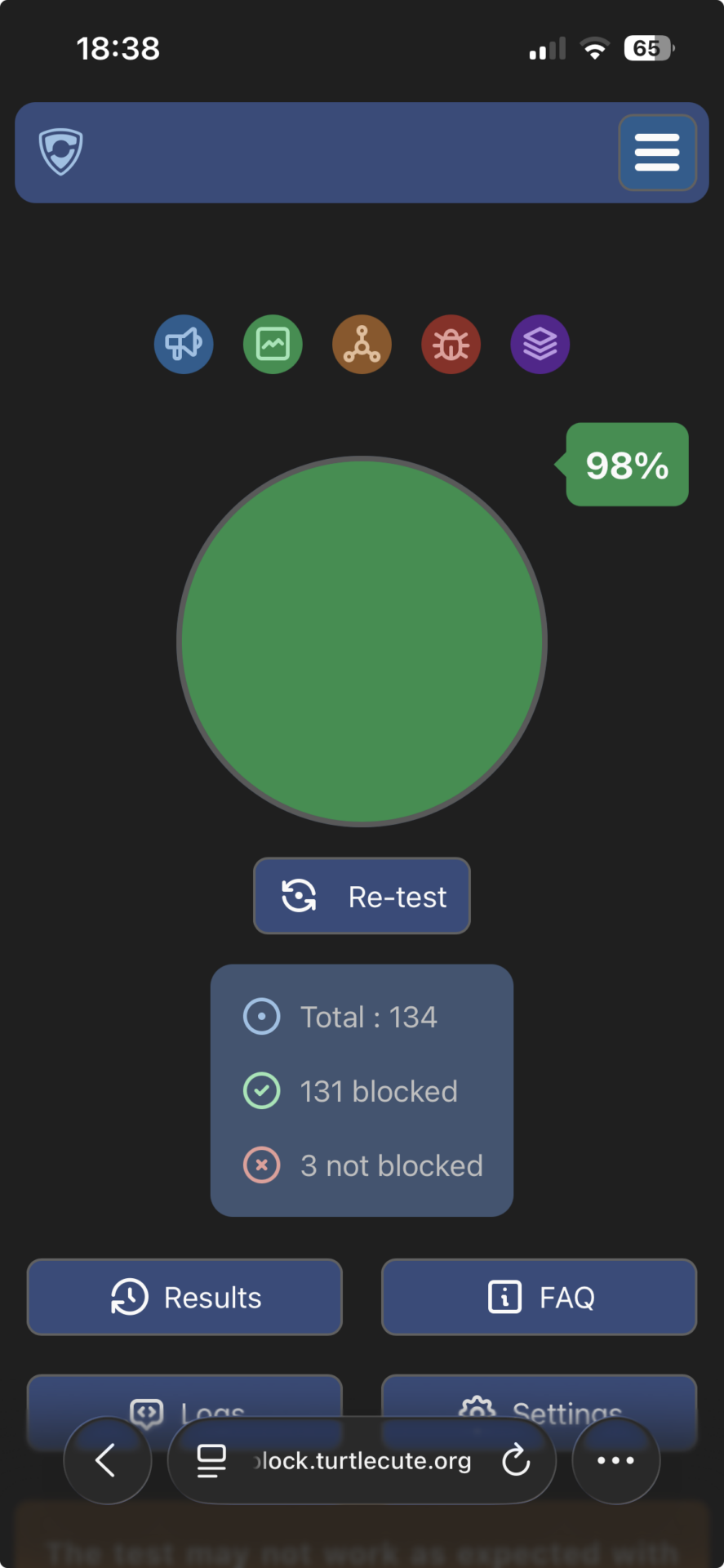

Vous pouvez faire un avant/après pour tester l’efficacité de vos filtres via https://adblock.turtlecute.org/

À la maison, c’est très simple, pour le WiFi/Ethernet : tout passe par mon serveur AdGuardHome, qui sert de serveur DNS et filtre les requêtes et réponses, qui lui-même passe par à Unbound, qui est un résolveur DNS avec un cache, le tout avec une petite couche de Redis, qui sert de cache.

Le but ? Améliorer la rapidité des réponses en les mettant en cache. Vu qu’on interroge très souvent les mêmes sites (joindre un moteur de recherche, consulter les emails, services de mises à jour etc), on gagne quelques millisecondes et ça fait moins travailler AGH, donc la machine qui l’héberge, puisqu’il trouve de suite ses réponses à nos requêtes DNS.

Ce n’est que de la logique, exprimée par de la technique.

Le mieux dans tout ça ? C’est que grâce à imTHAI ça s’installe en 2-2 via Docker

Alors c’est simple, si vous avez un minimum de connaissances en Linux ou envie de chercher/apprendre un peu, avez une machine sous Linux qui tourne 24/7 et souhaitez maîtriser votre Internet en bloquant pubs, traqueurs, porno, réseaux sociaux, etc.

Il faut d’abord une IP dédiée (192.168.0.64 chez moi) sur le réseau pour le résolveur DNS, qui sera ensuite à configurer sur tous les PCs, smartphones, tablettes, serveurs, consoles, TVs, etc ou, plus simple, à configurer sur la box FAI ou sur un routeur, de cette manière on évite de configurer chaque équipement de la maison.

Chez Free je pouvais mettre ce DNS dans la box mais avec Orange, j’ai dû ajouter un routeur qui gère mon réseau…

docker network create -d macvlan -o parent=enp2s0 --subnet=192.168.0.0/24 --gateway=192.168.0.1 adguardhome192.168.0.0/24 : mon réseau local

192.168.0.1 : mon routeur

adguardhome : le nom du réseau Docker que je veux créer

enp2s0 : interface Internet du serveur qui héberge AGH. On le voit en les affichant via ifconfig

root@StreamBox:/home/aerya# ifconfig

docker0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 172.17.0.1 netmask 255.255.0.0 broadcast 172.17.255.255

ether 16:de:f6:6b:4c:fd txqueuelen 0 (Ethernet)

RX packets 10021780 bytes 3323597432 (3.3 GB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 14490924 bytes 55250717505 (55.2 GB)

TX errors 0 dropped 11 overruns 0 carrier 0 collisions 0

enp1s0: flags=4099<UP,BROADCAST,MULTICAST> mtu 1500

ether 6c:4b:90:4e:5c:cf txqueuelen 1000 (Ethernet)

RX packets 0 bytes 0 (0.0 B)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 0 bytes 0 (0.0 B)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

enp2s0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 192.168.0.163 netmask 255.255.255.0 broadcast 192.168.0.255

ether 40:ae:30:60:0d:84 txqueuelen 1000 (Ethernet)

RX packets 229046286 bytes 304037549338 (304.0 GB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 55202145 bytes 24158621961 (24.1 GB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

lo: flags=73<UP,LOOPBACK,RUNNING> mtu 65536

inet 127.0.0.1 netmask 255.0.0.0

loop txqueuelen 1000 (Local Loopback)

RX packets 1183217 bytes 127910610 (127.9 MB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 1183217 bytes 127910610 (127.9 MB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0On peut ensuite installer le Docker

services:

adguardhome:

image: ghcr.io/imthai/adguardhome-unbound-redis:latest

container_name: adguardhome

restart: always

volumes:

- /home/aerya/docker/adguardhome-unbound-redis:/config

ports:

- 53:53/tcp

- 53:53/udp

- 3000:3000/tcp

networks:

adguardhome:

ipv4_address: 192.168.0.64

labels:

- com.centurylinklabs.watchtower.enable=true

networks:

adguardhome:

external: true

name: adguardhome

Attention, dans cette configuration AGH <=> Unbound, c’est bien Unbound qui gère les requêtes DNS. AGH ne peut que contacter Unbound.

Par défaut dans ce Docker, Unbound fait les requêtes DNS à CloudFlare, comme indiqué dans ce fichier de configuration. Libre à vous de modifier/ajouter des résolveurs pour palier à une panne du DNS de Cloudflare ou tout simplement éviter d’éventuels censures, pistages ou poisoning.

Dans la configuration de base fournie avec ce Docker, vous pouvez par exemple commencer par décommenter les DNS de DNS4all, Quad9 et Yandex. IPv4 et/ou v6 selon l’Internet que vous avez chez vous.

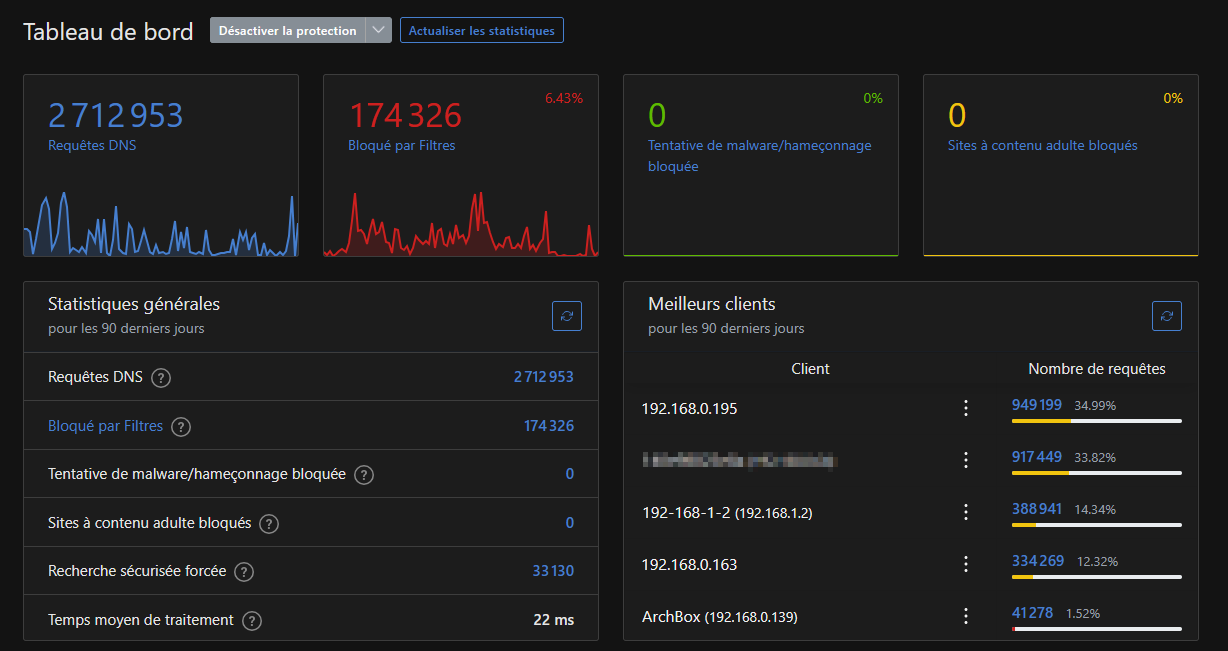

Voici les stats depuis mon dernier reset de cet été.

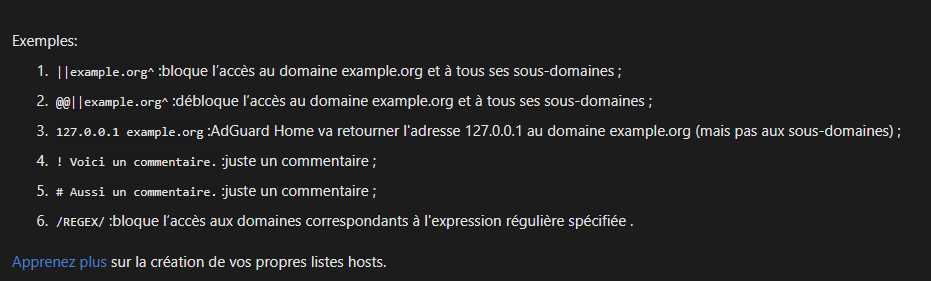

Je ne vais pas détailler la configuration d’AdGuardHome puisqu’il suffit de lire. Voici les listes que j’utilise (qui se mettent dans le fichier de configuration AdGuardHome.yaml).

filters:

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_1.txt

name: AdGuard DNS filter

id: 1

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_2.txt

name: AdAway Default Blocklist

id: 2

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_4.txt

name: Dan Pollock's List

id: 1691514601

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_34.txt

name: HaGeZi Multi NORMAL

id: 1691514602

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_32.txt

name: The NoTracking blocklist

id: 1691514603

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_27.txt

name: OISD Blocklist Big

id: 1691514604

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_3.txt

name: Peter Lowe's Blocklist

id: 1691514605

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_33.txt

name: Steven Black's List

id: 1691514606

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_39.txt

name: Dandelion Sprout's Anti Push Notifications

id: 1691514607

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_6.txt

name: Dandelion Sprout's Game Console Adblock List

id: 1691514608

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_7.txt

name: Perflyst and Dandelion Sprout's Smart-TV Blocklist

id: 1691514609

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_23.txt

name: WindowsSpyBlocker - Hosts spy rules

id: 1691514610

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_29.txt

name: 'CHN: AdRules DNS List'

id: 1691514611

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_21.txt

name: 'CHN: anti-AD'

id: 1691514612

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_35.txt

name: 'HUN: Hufilter'

id: 1691514613

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_22.txt

name: 'IDN: ABPindo'

id: 1691514614

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_19.txt

name: 'IRN: PersianBlocker list'

id: 1691514615

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_25.txt

name: 'KOR: List-KR DNS'

id: 1691514616

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_15.txt

name: 'KOR: YousList'

id: 1691514617

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_36.txt

name: 'LIT: EasyList Lithuania'

id: 1691514618

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_20.txt

name: 'MKD: Macedonian Pi-hole Blocklist'

id: 1691514619

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_13.txt

name: 'NOR: Dandelion Sprouts nordiske filtre'

id: 1691514620

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_41.txt

name: 'POL: CERT Polska List of malicious domains'

id: 1691514621

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_14.txt

name: 'POL: Polish filters for Pi-hole'

id: 1691514622

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_17.txt

name: 'SWE: Frellwit''s Swedish Hosts File'

id: 1691514623

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_26.txt

name: 'TUR: turk-adlist'

id: 1691514624

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_40.txt

name: 'TUR: Turkish Ad Hosts'

id: 1691514625

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_16.txt

name: 'VNM: ABPVN List'

id: 1691514626

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_30.txt

name: Phishing URL Blocklist (PhishTank and OpenPhish)

id: 1691514627

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_8.txt

name: NoCoin Filter List

id: 1691514629

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_10.txt

name: Scam Blocklist by DurableNapkin

id: 1691514630

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_42.txt

name: ShadowWhisperer's Malware List

id: 1691514631

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_31.txt

name: Stalkerware Indicators List

id: 1691514632

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_9.txt

name: The Big List of Hacked Malware Web Sites

id: 1691514633

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_11.txt

name: Malicious URL Blocklist (URLHaus)

id: 1691514634

- enabled: true

url: https://adguardteam.github.io/AdGuardSDNSFilter/Filters/filter.txt

name: https://adguardteam.github.io/AdGuardSDNSFilter/Filters/filter.txt

id: 1691514635

- enabled: true

url: https://adaway.org/hosts.txt

name: https://adaway.org/hosts.txt

id: 1691514636

- enabled: true

url: https://filters.adtidy.org/extension/chromium/filters/3.txt

name: https://filters.adtidy.org/extension/chromium/filters/3.txt

id: 1691514637

- enabled: true

url: https://filters.adtidy.org/extension/chromium/filters/10.txt

name: https://filters.adtidy.org/extension/chromium/filters/10.txt

id: 1691514638

- enabled: true

url: https://filters.adtidy.org/extension/chromium/filters/16.txt

name: https://filters.adtidy.org/extension/chromium/filters/16.txt

id: 1691514639

- enabled: true

url: https://filters.adtidy.org/extension/chromium/filters/11.txt

name: https://filters.adtidy.org/extension/chromium/filters/11.txt

id: 1691514640

- enabled: true

url: https://raw.githubusercontent.com/kboghdady/youTube_ads_4_pi-hole/master/black.list

name: https://raw.githubusercontent.com/kboghdady/youTube_ads_4_pi-hole/master/black.list

id: 1691515197

- enabled: true

url: https://raw.githubusercontent.com/d3ward/toolz/master/src/d3host.adblock

name: https://raw.githubusercontent.com/d3ward/toolz/master/src/d3host.adblock

id: 1691515198

- enabled: true

url: https://raw.githubusercontent.com/d3ward/toolz/master/src/d3host.txt

name: https://raw.githubusercontent.com/d3ward/toolz/master/src/d3host.txt

id: 1691515199

- enabled: true

url: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/pro.txt

name: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/pro.txt

id: 1691515201

- enabled: true

url: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/tif.txt

name: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/tif.txt

id: 1691515203

- enabled: true

url: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/dyndns.txt

name: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/dyndns.txt

id: 1691515205

- enabled: true

url: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/hoster.txt

name: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/hoster.txt

id: 1691515206

- enabled: true

url: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/personal.txt

name: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/personal.txt

id: 1691515207

- enabled: true

url: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/native.winoffice.txt

name: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/native.winoffice.txt

id: 1691515208

- enabled: true

url: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/native.huawei.txt

name: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/native.huawei.txt

id: 1691515209

- enabled: true

url: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/native.apple.txt

name: https://raw.githubusercontent.com/hagezi/dns-blocklists/main/adblock/native.apple.txt

id: 1691515210

- enabled: true

url: https://blocklistproject.github.io/Lists/adguard/abuse-ags.txt

name: https://blocklistproject.github.io/Lists/adguard/abuse-ags.txt

id: 1691515211

- enabled: true

url: https://blocklistproject.github.io/Lists/adguard/ads-ags.txt

name: https://blocklistproject.github.io/Lists/adguard/ads-ags.txt

id: 1691515212

- enabled: true

url: https://blocklistproject.github.io/Lists/adguard/fraud-ags.txt

name: https://blocklistproject.github.io/Lists/adguard/fraud-ags.txt

id: 1691515214

- enabled: true

url: https://blocklistproject.github.io/Lists/adguard/malware-ags.txt

name: https://blocklistproject.github.io/Lists/adguard/malware-ags.txt

id: 1691515215

- enabled: true

url: https://blocklistproject.github.io/Lists/adguard/phishing-ags.txt

name: https://blocklistproject.github.io/Lists/adguard/phishing-ags.txt

id: 1691515216

- enabled: true

url: https://blocklistproject.github.io/Lists/adguard/ransomware-ags.txt

name: https://blocklistproject.github.io/Lists/adguard/ransomware-ags.txt

id: 1691515217

- enabled: true

url: https://blocklistproject.github.io/Lists/adguard/scam-ags.txt

name: https://blocklistproject.github.io/Lists/adguard/scam-ags.txt

id: 1691515218

- enabled: true

url: https://blocklistproject.github.io/Lists/adguard/tracking-ags.txt

name: https://blocklistproject.github.io/Lists/adguard/tracking-ags.txt

id: 1691515219

- enabled: true

url: https://blocklistproject.github.io/Lists/adobe.txt

name: https://blocklistproject.github.io/Lists/adobe.txt

id: 1691515220

- enabled: true

url: https://winhelp2002.mvps.org/hosts.txt

name: https://winhelp2002.mvps.org/hosts.txt

id: 1699927409

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_38.txt

name: 1Hosts (mini)

id: 1699927410

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_24.txt

name: 1Hosts (Lite)

id: 1699927411

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_45.txt

name: HaGeZi's Allowlist Referral

id: 1699927412

- enabled: false

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_47.txt

name: HaGeZi's Gambling Blocklist

id: 1699927413

- enabled: false

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_44.txt

name: HaGeZi's Threat Intelligence Feeds

id: 1699927414

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_18.txt

name: Phishing Army

id: 1699927415

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_50.txt

name: uBlock₀ filters – Badware risks

id: 1699927416

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_59.txt

name: AdGuard DNS Popup Hosts filter

id: 1725834955

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_53.txt

name: AWAvenue Ads Rule

id: 1725834956

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_5.txt

name: OISD Blocklist Small

id: 1725834957

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_43.txt

name: 'ISR: EasyList Hebrew'

id: 1725834959

- enabled: true

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_55.txt

name: HaGeZi's Badware Hoster Blocklist

id: 1725834960

- enabled: false

url: https://adguardteam.github.io/HostlistsRegistry/assets/filter_48.txt

name: HaGeZi's Pro Blocklist

id: 1725834962

- enabled: true

url: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/block_third_party_fonts.txt

name: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/block_third_party_fonts.txt

id: 1727961503

- enabled: true

url: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/antipaywall_filters_without_element_hiding.txt

name: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/antipaywall_filters_without_element_hiding.txt

id: 1727961504

- enabled: true

url: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/annoyance_list.txt

name: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/annoyance_list.txt

id: 1727961505

- enabled: true

url: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/click2load.txt

name: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/click2load.txt

id: 1727961506

- enabled: true

url: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/combined_annoyances_without_element_hiding

name: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/combined_annoyances_without_element_hiding

id: 1727961507

- enabled: true

url: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/enhanced_site_protection.txt

name: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/enhanced_site_protection.txt

id: 1727961508

- enabled: true

url: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/personal.txt

name: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/personal.txt

id: 1727961509

- enabled: true

url: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/privacy_essentials.txt

name: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/privacy_essentials.txt

id: 1727961510

- enabled: true

url: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/youtube_clear_view.txt

name: https://raw.githubusercontent.com/yokoffing/filterlists/refs/heads/main/youtube_clear_view.txt

id: 1727961511

- enabled: true

url: https://big.oisd.nl/

name: https://big.oisd.nl/

id: 1727961512

- enabled: true

url: https://raw.githubusercontent.com/ppfeufer/adguard-filter-list/refs/heads/master/blocklist

name: https://raw.githubusercontent.com/ppfeufer/adguard-filter-list/refs/heads/master/blocklist

id: 1730902707

- enabled: true

url: https://raw.githubusercontent.com/DandelionSprout/adfilt/master/Alternate%20versions%20Anti-Malware%20List/AntiMalwareHosts.txt

name: https://raw.githubusercontent.com/DandelionSprout/adfilt/master/Alternate%20versions%20Anti-Malware%20List/AntiMalwareHosts.txt

id: 1730902708

- enabled: true

url: https://osint.digitalside.it/Threat-Intel/lists/latestdomains.txt

name: https://osint.digitalside.it/Threat-Intel/lists/latestdomains.txt

id: 1730902709

- enabled: true

url: https://s3.amazonaws.com/lists.disconnect.me/simple_malvertising.txt

name: https://s3.amazonaws.com/lists.disconnect.me/simple_malvertising.txt

id: 1730902710

- enabled: true

url: https://v.firebog.net/hosts/Prigent-Crypto.txt

name: https://v.firebog.net/hosts/Prigent-Crypto.txt

id: 1730902712

- enabled: true

url: https://bitbucket.org/ethanr/dns-blacklists/raw/8575c9f96e5b4a1308f2f12394abd86d0927a4a0/bad_lists/Mandiant_APT1_Report_Appendix_D.txt

name: https://bitbucket.org/ethanr/dns-blacklists/raw/8575c9f96e5b4a1308f2f12394abd86d0927a4a0/bad_lists/Mandiant_APT1_Report_Appendix_D.txt

id: 1730902715

- enabled: true

url: https://phishing.army/download/phishing_army_blocklist_extended.txt

name: https://phishing.army/download/phishing_army_blocklist_extended.txt

id: 1730902716

- enabled: true

url: https://gitlab.com/quidsup/notrack-blocklists/raw/master/notrack-malware.txt

name: https://gitlab.com/quidsup/notrack-blocklists/raw/master/notrack-malware.txt

id: 1730902717

- enabled: true

url: https://raw.githubusercontent.com/Spam404/lists/master/main-blacklist.txt

name: https://raw.githubusercontent.com/Spam404/lists/master/main-blacklist.txt

id: 1730902719

- enabled: true

url: https://raw.githubusercontent.com/FadeMind/hosts.extras/master/add.Risk/hosts

name: https://raw.githubusercontent.com/FadeMind/hosts.extras/master/add.Risk/hosts

id: 1730902720

- enabled: true

url: https://urlhaus.abuse.ch/downloads/hostfile/

name: https://urlhaus.abuse.ch/downloads/hostfile/

id: 1730902721

- enabled: true

url: https://v.firebog.net/hosts/Easyprivacy.txt

name: https://v.firebog.net/hosts/Easyprivacy.txt

id: 1730902722

- enabled: true

url: https://v.firebog.net/hosts/Prigent-Ads.txt

name: https://v.firebog.net/hosts/Prigent-Ads.txt

id: 1730902723

- enabled: true

url: https://gitlab.com/quidsup/notrack-blocklists/raw/master/notrack-blocklist.txt

name: https://gitlab.com/quidsup/notrack-blocklists/raw/master/notrack-blocklist.txt

id: 1730902724

- enabled: true

url: https://raw.githubusercontent.com/FadeMind/hosts.extras/master/add.2o7Net/hosts

name: https://raw.githubusercontent.com/FadeMind/hosts.extras/master/add.2o7Net/hosts

id: 1730902725

- enabled: true

url: https://raw.githubusercontent.com/crazy-max/WindowsSpyBlocker/master/data/hosts/spy.txt

name: https://raw.githubusercontent.com/crazy-max/WindowsSpyBlocker/master/data/hosts/spy.txt

id: 1730902726

- enabled: true

url: https://hostfiles.frogeye.fr/firstparty-trackers-hosts.txt

name: https://hostfiles.frogeye.fr/firstparty-trackers-hosts.txt

id: 1730902727

- enabled: true

url: https://zerodot1.gitlab.io/CoinBlockerLists/hosts_browser

name: https://zerodot1.gitlab.io/CoinBlockerLists/hosts_browser

id: 1730902728

- enabled: true

url: https://v.firebog.net/hosts/AdguardDNS.txt

name: https://v.firebog.net/hosts/AdguardDNS.txt

id: 1730902729

- enabled: true

url: https://v.firebog.net/hosts/Admiral.txt

name: https://v.firebog.net/hosts/Admiral.txt

id: 1730902730

- enabled: true

url: https://raw.githubusercontent.com/anudeepND/blacklist/master/adservers.txt

name: https://raw.githubusercontent.com/anudeepND/blacklist/master/adservers.txt

id: 1730902731

- enabled: true

url: https://s3.amazonaws.com/lists.disconnect.me/simple_ad.txt

name: https://s3.amazonaws.com/lists.disconnect.me/simple_ad.txt

id: 1730902732

- enabled: true

url: https://v.firebog.net/hosts/Easylist.txt

name: https://v.firebog.net/hosts/Easylist.txt

id: 1730902733

- enabled: true

url: https://pgl.yoyo.org/adservers/serverlist.php?hostformat=hosts&showintro=0&mimetype=plaintext

name: https://pgl.yoyo.org/adservers/serverlist.php?hostformat=hosts&showintro=0&mimetype=plaintext

id: 1730902734

- enabled: true

url: https://raw.githubusercontent.com/FadeMind/hosts.extras/master/UncheckyAds/hosts

name: https://raw.githubusercontent.com/FadeMind/hosts.extras/master/UncheckyAds/hosts

id: 1730902735

- enabled: true

url: https://raw.githubusercontent.com/bigdargon/hostsVN/master/hosts

name: https://raw.githubusercontent.com/bigdargon/hostsVN/master/hosts

id: 1730902736

- enabled: true

url: https://raw.githubusercontent.com/FadeMind/hosts.extras/master/add.Spam/hosts

name: https://raw.githubusercontent.com/FadeMind/hosts.extras/master/add.Spam/hosts

id: 1730902738

- enabled: true

url: https://v.firebog.net/hosts/static/w3kbl.txt

name: https://v.firebog.net/hosts/static/w3kbl.txt

id: 1730902739

- enabled: true

url: https://big.oisd.nl

name: https://big.oisd.nl

id: 1730902740

- enabled: true

url: https://raw.githubusercontent.com/jarelllama/Scam-Blocklist/main/lists/adblock/scams.txt

name: jarelllama/Scam-Blocklist

id: 1741237617

- enabled: true

url: https://raw.githubusercontent.com/DandelionSprout/adfilt/master/AntiPCPriceHiderList.txt

name: DandelionSprout/AntiPCPriceHiderList

id: 1741237618

- enabled: true

url: https://raw.githubusercontent.com/AdguardTeam/cname-trackers/master/data/combined_disguised_trackers_justdomains.txt

name: AdguardTeam/cname-trackers

id: 1741237619

- enabled: true

url: https://raw.githubusercontent.com/AmnestyTech/investigations/master/2021-07-18_nso/domains.txt

name: AmnestyTech/investigations/master/2021-07-18_nso

id: 1741237620

- enabled: true

url: https://raw.githubusercontent.com/privacy-protection-tools/anti-AD/master/anti-ad-domains.txt

name: privacy-protection-tools/anti-AD

id: 1741237621

- enabled: true

url: https://raw.githubusercontent.com/deathbybandaid/piholeparser/master/Subscribable-Lists/ParsedBlacklists/Anudeep-Youtube.txt

name: deathbybandaid/Anudeep-Youtube

id: 1741237622

- enabled: true

url: https://raw.githubusercontent.com/stamparm/maltrail/master/trails/static/malware/azorult.txt

name: maltrail/azorult

id: 1741237623

- enabled: true

url: https://badblock.celenity.dev/abp/microsoft.txt

name: https://badblock.celenity.dev/abp/microsoft.txt

id: 1741237624

- enabled: true

url: https://badblock.celenity.dev/nintendo.txt

name: https://badblock.celenity.dev/nintendo.txt

id: 1741237625

- enabled: true

url: https://raw.githubusercontent.com/stamparm/blackbook/master/blackbook.txt

name: stamparm/blackbook

id: 1741237626

- enabled: true

url: https://gitflic.ru/project/magnolia1234/bypass-paywalls-clean-filters/blob/raw?file=bpc-paywall-filter.txt

name: bypass-paywalls

id: 1746911691

Et mes blocages ou passe-droits spécifiques qui sont entrés via la WebUI dans Filtres / Règles de filtrage personnalisées

# =====================================

# RÈGLES DE BLOCAGE (par ordre alphabétique)

# =====================================

||a.20minutes.fr^

||queue-it.net^

||a.vod.6cloud.fr^

||ad.doubleclick.net^

||adc3-launch.adcolony.com^

||adfox.yandex.ru^

||adfstat.yandex.ru^

||adm.hotjar.com^

||ads.linkedin.com^

||ads.pinterest.com^

||ads.tiktok.com^

||ads.yahoo.com^

||ads.youtube.com^

||ads-api.tiktok.com^

||ads-api.twitter.com^

||ads-sg.tiktok.com^

||ads30.adcolony.com^

||adserver.unityads.unity3d.com^

||adservetx.media.net^

||adservice.google.com^

||adsfs.oppomobile.com^

||adtago.s3.amazonaws.com^

||adtech.yahooinc.com^

||adx.ads.oppomobile.com^

||advertising-api-eu.amazon.com^

||advertising.apple.com^

||advertising.twitter.com^

||advice-ads.s3.amazonaws.com^

||afs.googlesyndication.com^

||an.facebook.com^

||analytics-api.samsunghealthcn.com^

||analytics.google.com^

||analytics.pinterest.com^

||analytics.pointdrive.linkedin.com^

||analytics.query.yahoo.com^

||analytics.s3.amazonaws.com^

||analytics.tiktok.com^

||analytics.yahoo.com^

||analytics-sg.tiktok.com^

||analyticsengine.s3.amazonaws.com^

||antenna.ayads.co^

||api-adservices.apple.com^

||api.ad.xiaomi.com^

||api.bugsnag.com^

||api.luckyorange.com^

||api.mouseflow.com^

||app-measurement.com^

||app.bugsnag.com^

||app.getsentry.com^

||appmetrica.yandex.ru^

||auction.unityads.unity3d.com^

||axate.io^

||bdapi-ads.realmemobile.com^

||bdapi-in-ads.realmemobile.com^

||blueconic.net^

||books-analytics-events.apple.com^

||boot.pbstck.com^

||browser.sentry-cdn.com^

||bugsnag.com^

||business-api.tiktok.com^

||c.ptgncdn.com^

||careers.hotjar.com^

||cdn-eu.realytics.net^

||cdn-test.mouseflow.com^

||cdn.luckyorange.com^

||cdn.mouseflow.com^

||ck.ads.oppomobile.com^

||claritybt.freshmarketer.com^

||click.googleanalytics.com^

||click.oneplus.cn^

||cloud-01.molotov.tv^

||config.unityads.unity3d.com^

||cs.luckyorange.net^

||cxense.com^

||data.ads.oppomobile.com^

||data.mistat.india.xiaomi.com^

||data.mistat.rus.xiaomi.com^

||data.mistat.xiaomi.com^

||deliver.ptgncdn.com^

||delivery.tf1.fr^

||diagnostics.meethue.com^

||diagnostics.meethue.com.home^

||ensighten.com^

||events.hotjar.io^

||events.reddit.com^

||events.redditmedia.com^

||events3alt.adcolony.com^

||evolok.net^

||extmaps-api.yandex.net^

||forcesafesearch.google.com^

||forcesafesearch.google.com.example.com^

||freshmarketer.com^

||fwtracks.freshmarketer.com^

||gemini.yahoo.com^

||geo.yahoo.com^

||google-analytics.com^

||grs.hicloud.com^

||gtm.mouseflow.com^

||hadrianpaywall.com^

||iadsdk.apple.com^

||identify.hotjar.com^

||insights.hotjar.com^

||intake.pbstck.com^

||iot-eu-logser.realme.com^

||iot-logser.realme.com^

||js.matheranalytics.com^

||js.pelcro.com^

||loader-cdn.azureedge.net^

||log.byteoversea.com^

||log.fc.yahoo.com^

||log.pinterest.com^

||logbak.hicloud.com^

||logservice.hicloud.com^

||logservice1.hicloud.com^

||luckyorange.com^

||m.doubleclick.net^

||media.net^

||mediavisor.doubleclick.net^

||metrika.yandex.ru^

||metrics.data.hicloud.com^

||metrics.icloud.com^

||metrics.mzstatic.com^

||metrics2.data.hicloud.com^

||mouseflow.com^

||newsmemory.com^

||nmetrics.samsung.com^

||notes-analytics-events.apple.com^

||notify.bugsnag.com^

||nqs.nice264.com^

||o2.mouseflow.com^

||offerwall.yandex.net^

||olytics.omeda.com^

||onecount.net^

||open.oneplus.net^

||pagead2.googleadservices.com^

||pagead2.googlesyndication.com^

||partnerads.ysm.yahoo.com^

||piano.io^

||pixel.facebook.com^

||poool.fr^

||proxy.nextinteractive.brightcove.services^

||pub-mp4.cdn-0.diff.tf1.fr^

||pub-mp4.cdn-1.diff.tf1.fr^

||pub-mp4.cdn-2.diff.tf1.fr^

||pub-mp4.cdn-3.diff.tf1.fr^

||pub-mp4.cdn-4.diff.tf1.fr^

||pub.3gppnetwork.org^

||qiota.com^

||realtime.luckyorange.com^

||samsungads.com^

||samsung-com.112.2o7.net^

||script.hotjar.com^

||sdkconfig.ad.intl.xiaomi.com^

||sdkconfig.ad.xiaomi.com^

||sessions.bugsnag.com^

||settings.luckyorange.net^

||smetrics.samsung.com^

||sophi.io^

||ssl.google-analytics.com^

||static.ads-twitter.com^

||static.doubleclick.net^

||static.media.net^

||stats.g.doubleclick.net^

||stats.wp.com^

||steadyhq.com^

||surveys.hotjar.com^

||t.360.audion.fm^

||tonos.gjirafa.tech^

||tools.mouseflow.com^

||tr.iadsdk.apple.com^

||tracker.port443.xyz.home^

||tracking.rus.miui.com^

||trc.taboola.com^

||trk.pinterest.com^

||udc.yahoo.com^

||udcm.yahoo.com^

||ultimedia.com^

||upload.luckyorange.net^

||w.usabilla.com^

||w1.luckyorange.com^

||wallkit.net^

||wd.adcolony.com^

||weather-analytics-events.apple.com^

||webview.unityads.unity3d.com^

||ws.batch.com^

||www.baidu.com^

||www.digiteka.com^

||www.qq.com^

||www.ultimedia.com^

||yggtorrent.do^

||zephr.com^

||acdid.cmd^

# =====================================

# RÈGLES D'AUTORISATION (par ordre alphabétique)

# =====================================

@@||0.5.1.4.d.2.e.f.f.f.d.e.7.9.6.2.0.0.0.0.0.0.0.0.0.0.0.0.0.8.e.f.ip6.arpa^

@@||airvpn.org^

@@||celebjihad.com^

@@||checkout.stripe.com^

@@||controlpanel.newshosting.com^

@@||d3ward.github.io^

@@||daddylive.dad^

@@||datanodes.to^

@@||denofsimps.club^

@@||dns.adguard-dns.com^

@@||dns10.quad9.net^

@@||docker.stirlingpdf.com^

@@||eporner.com^

@@||faphouse.com^

@@||fbx-firmware.proxad.net^

@@||fileplanet.com^

@@||gatewaylogin.bot-captchacolver.ru^

@@||giphy.com^

@@||icanhazip.com^

@@||inference.location.live.net^

@@||ipinfo.io^

@@||ipv4.am.i.mullvad.net^

@@||kraken.com^

@@||linkedin.com^

@@||login.bot-captchacolver.ru^

@@||login.tailscale.com^

@@||ms-ads.prod.cloud.ogury.io^

@@||newshosting.com^

@@||ns0.fdn.fr^

@@||pkgs.tailscale.com^

@@||posthog.com^

@@||sentry.io^

@@||server.bot-captchacolver.ru^

@@||shadow.guru^

@@||shadow.tech^

@@||static-ca-cdn.eporner.com^

@@||static-eu-cdn.eporner.com^

@@||tapochek.net^

@@||tracker.pornbay.wtf^

@@||ubiservices.data.ubi.com^

@@||us1.locationiq.com^

@@||v4.ident.me^

@@||vlscppe.microsoft.com^

@@||ww1.deemix.app^

@@||www.airvpn.org^

@@||www.celebjihad.com^

@@||www.driveridentifier.com^

@@||www.eporner.com^

@@||www.faphouse.com^

@@||www.msftconnecttest.com^

@@||www.newshosting.com^

@@||www.posthog.com^

@@||whatismyip.akamai.com^

@@||whatsapp.com^

@@||whatsapp.net^

@@||youtube.com^

@@||airvpn.org^$important

@@||www.getfoxyproxy.org^$important

@@||getfoxyproxy.org^$important

@@||ip-api.com^$important

@@||ajax.googleapis.com^

@@||ajax.aspnetcdn.com^

@@||ajax.microsoft.com^

@@||cdnjs.cloudflare.com^

@@||code.jquery.com^

@@||cdn.jsdelivr.net^

@@||fonts.googleapis.com^

@@||yastatic.net^

@@||yandex.st^

@@||apps.bdimg.com^

@@||libs.baidu.com^

@@||cdn.staticfile.org^

@@||cdn.bootcss.com^

@@||mat1.gtimg.com^

@@||lib.sinaapp.com^

@@||upcdn.b0.upaiyun.com^

@@||stackpath.bootstrapcdn.com^

@@||maxcdn.bootstrapcdn.com^

@@||netdna.bootstrapcdn.com^

@@||use.fontawesome.com^

@@||ajax.cloudflare.com^

@@||akamai-webcdn.kgstatic.net^

@@||gitcdn.github.io^

@@||vjs.zencdn.net^

@@||cdn.plyr.io^

@@||cdn.materialdesignicons.com^

@@||cdn.ravenjs.com^

@@||js.appboycdn.com^

@@||cdn.embed.ly^

@@||cdn.datatables.net^

@@||mathjax.rstudio.com^

@@||cdn.mathjax.org^

@@||code.createjs.com^

@@||sdn.geekzu.org^

@@||ajax.proxy.ustclug.org^

@@||unpkg.com^

@@||pagecdn.io^

@@||cdnjs.loli.net^

@@||ajax.loli.net^

@@||fonts.loli.net^

@@||lib.baomitu.com^

@@||cdn.bootcdn.net^

@@||fonts.gstatic.com^

@@||ajax.loli.net.cdn.cloudflare.net^

@@||akamai-webcdn.kgstatic.net.edgesuite.net^

@@||apps.bdimg.jomodns.com^

@@||cdn.bootcdn.net.maoyundns.com^

@@||cdn.bootcss.com.maoyundns.com^

@@||cdn.embed.ly.cdn.cloudflare.net^

@@||cdn.jsdelivr.net.cdn.cloudflare.net^

@@||cdnjs.loli.net.cdn.cloudflare.net^

@@||cds.s5x3j6q5.hwcdn.net^

@@||developer.n.shifen.com^

@@||dualstack.osff.map.fastly.net^

@@||fonts.loli.net.cdn.cloudflare.net^

@@||gateway.cname.ustclug.org^

@@||gstaticadssl.l.google.com^

@@||iduwdjf.qiniudns.com^

@@||lb.sae.sina.com.cn^

@@||lib.baomitu.com.qh-cdn.com^

@@||mat1.gtimg.com.tegsea.tc.qq.com^

@@||materialdesignicons.b-cdn.net^

@@||mscomajax.vo.msecnd.net^

@@||sdn.inbond.gslb.geekzu.org^

@@||use.fontawesome.com.cdn.cloudflare.net^

@@||vo.aicdn.com^

@@||i.postimg.cc^

@@||ww1.lusthive.org^$important

@@||steamrip.com^$important

@@||tiplex.carrd.co^$important

@@||tpx-app.carrd.co^$important

@@||live-tpx.carrd.co^$important

@@||onlyfans.wtf^$important

@@||www.facebook.com^$important

@@||mullvad.net^$important

@@||www.instagram.com^$important

@@||static.cdninstagram.com^$important

@@||secure.gravatar.com^$important

@@||gamecopyworld.com^$important

@@||client.packetstream.io^$important

@@||perr.l-err.biz^$important

@@||perr.bright-sdk.com^$important

@@||perr.l-agent.me^$important

@@||earnapp.com^$important

@@||api.packetstream.io^$important

@@||analytics.propz.de^$important

@@||packetstream.io^$important

@@||cloudflare-dns.com^$important

@@||checkip.amazonaws.com^$important

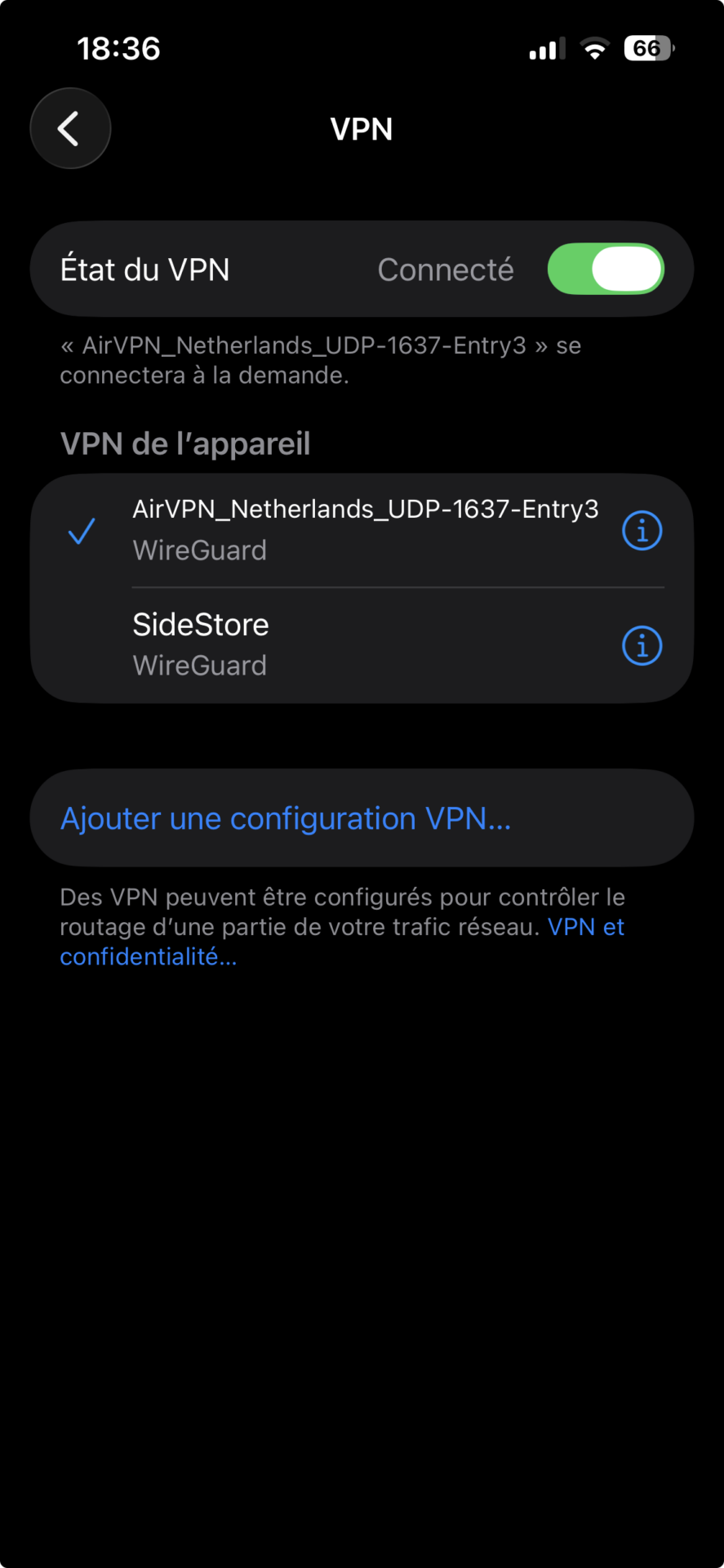

@@||api.ipify.org^$importantQuant aux smartphones, en ce moment nous sommes sur iPhone, on peut filtrer efficacement de 2 manières mais dans tous les cas en passant par un VPN. Soit en installant un serveur VPN à la maison, qui utilise le DNS local et en mettant le client sur smartphone soit en utilisant un VPN « commercial » qui permet de filtrer les DNS.

Ayant un compte AirVPN (lien sponso) depuis des années je me contente d’utiliser ce dernier, avec ces filtres DNS (à configurer chez eux)

Pour l’utiliser il faut créer un profil Wireguard et l’installer/activer après avoir installé Wireguard.

Des clients me demandaient souvent comment filtrer le surf de leurs enfants. Si cette solution de serveur DNS hébergé permet de filtrer au mieux l’accès aux réseaux sociaux, porno etc, rien n’est 100% sécurisé ni fiable. On le sait tous, il n’y a rien de plus simple que d’accéder à du contenu porno par Internet : chats, messageries, forums, blogs, galeries etc. Sans compter que désactiver un VPN sur un smartphone n’est pas impossible même si des outils de contrôle parental peuvent le compliquer. Et on sait tous qu’en discutant à droite à gauche on a vite fait d’obtenir des infos pour passer outre les blocages.

J’informais mes clients que ces solutions sont seulement contraignantes mais absolument pas pérennes, selon l’âge et la maturité des bambins.

Bonus : quelques extensions Librewolf liées à cette thématique :

Sponsorblock pour bloquer pubs et passages de sponsoring sur YouTube

Disable WebRTC pour empêcher le leak d’IP

LocalCDN pour limiter le tracking

uBlock Origin pour filtrer publicités et tracking (mais ne suffit pas, loin de là)

Firefox Multi-Account Containers pour faire de l’isolation de containers (onglets) et limiter le tracking du navigateur quand on va sur Amazon etc

Temporary Containers qui fait comme au-dessus mais un peu plus poussé

![]()

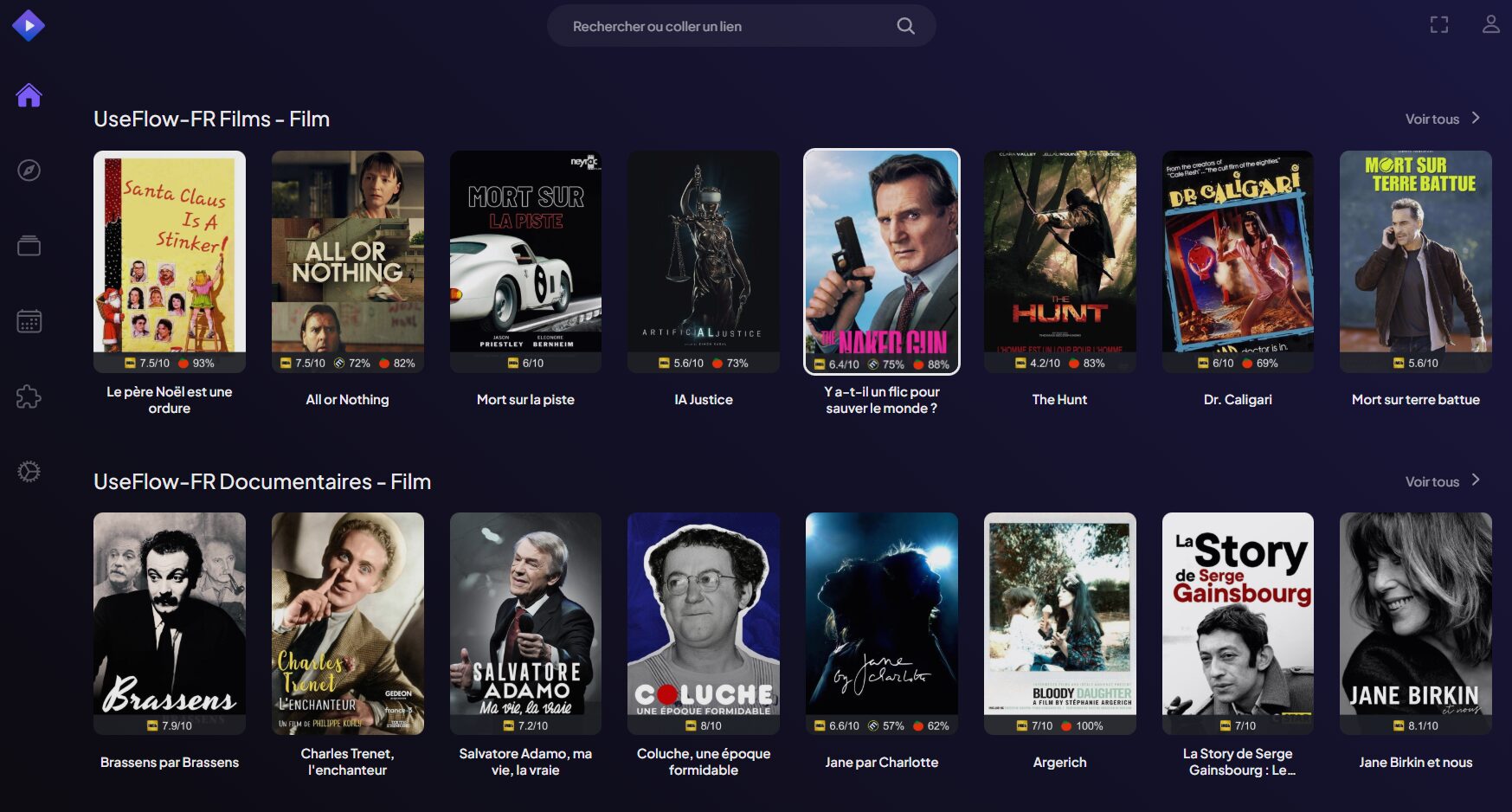

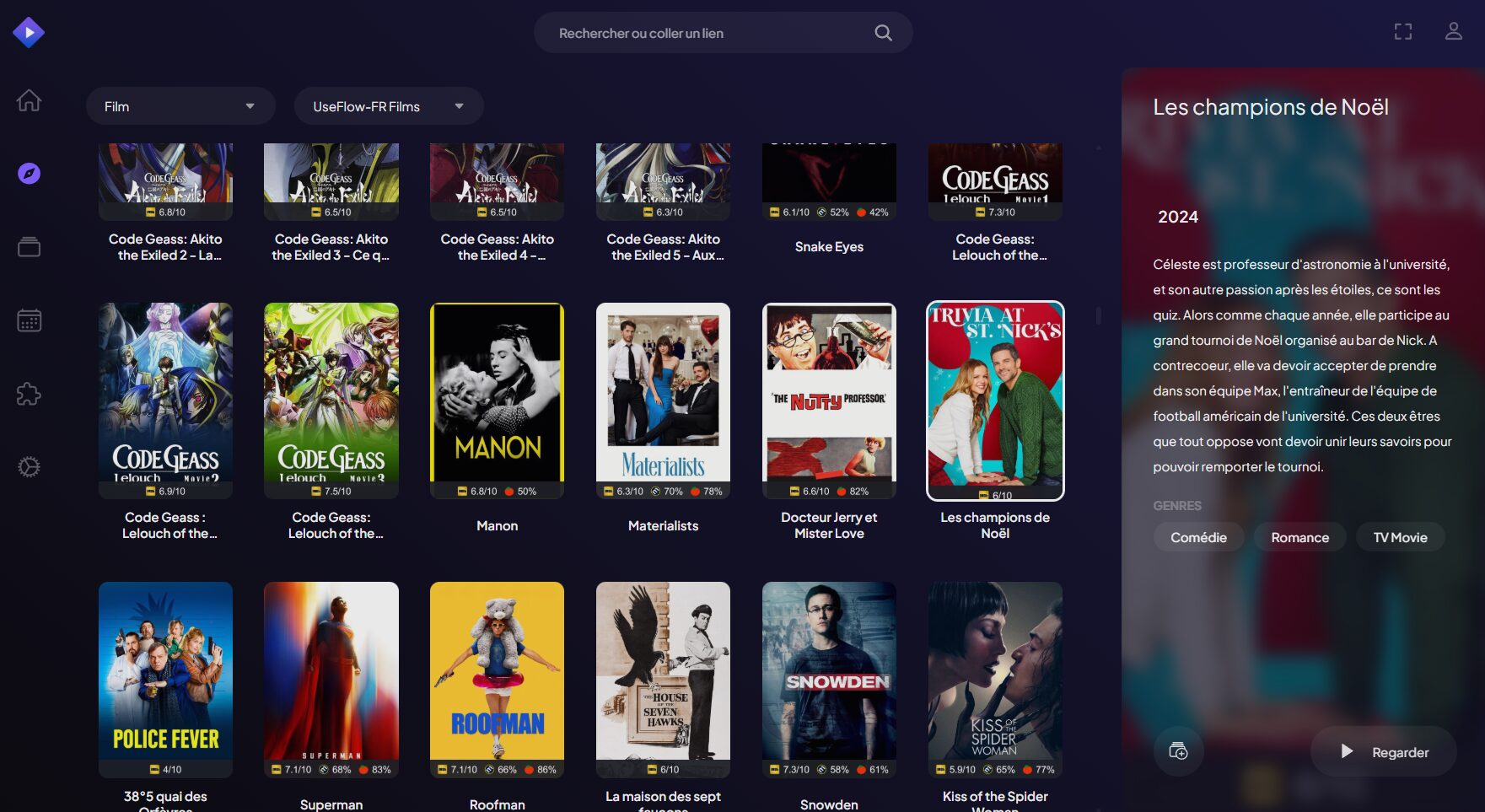

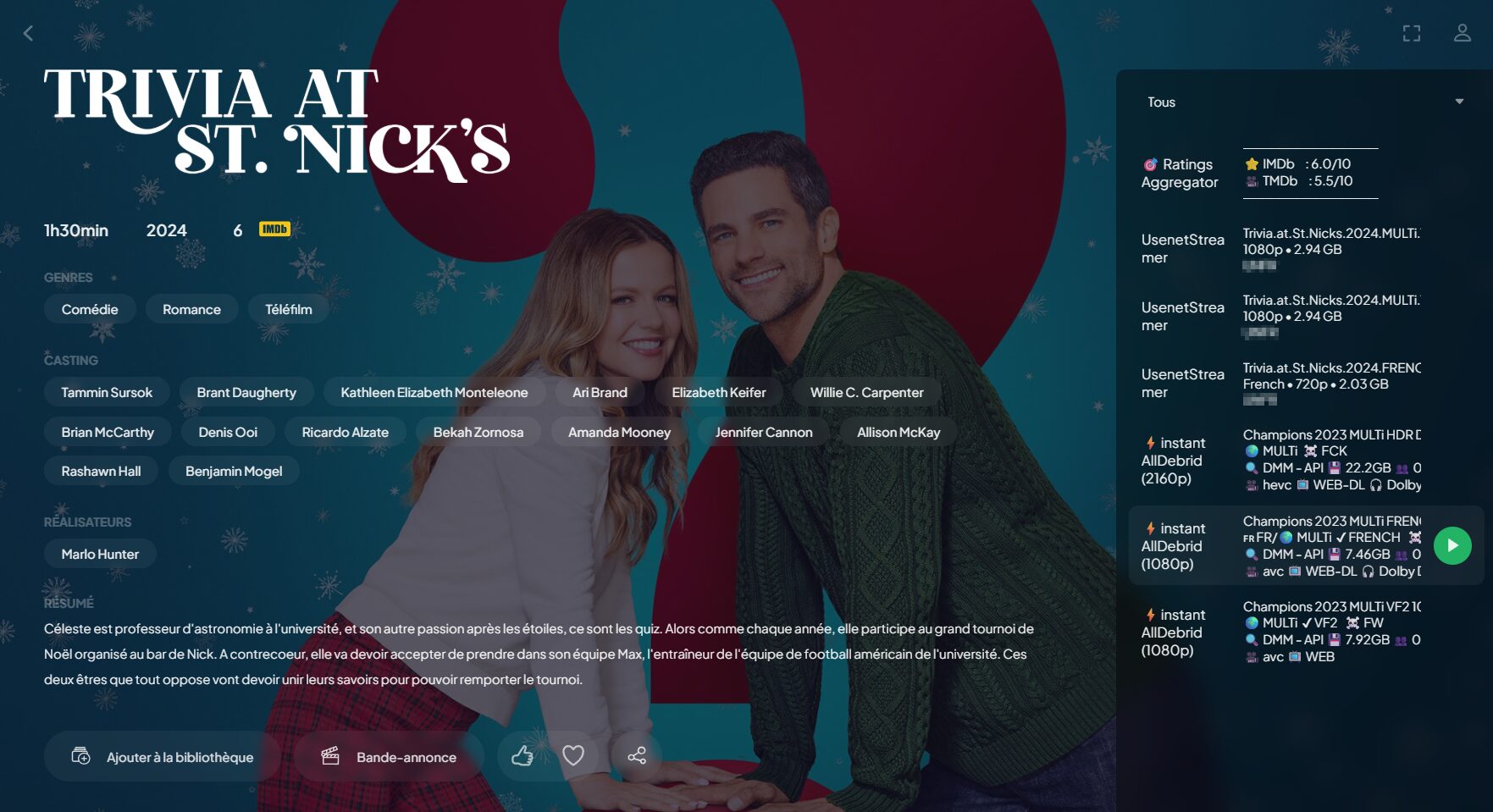

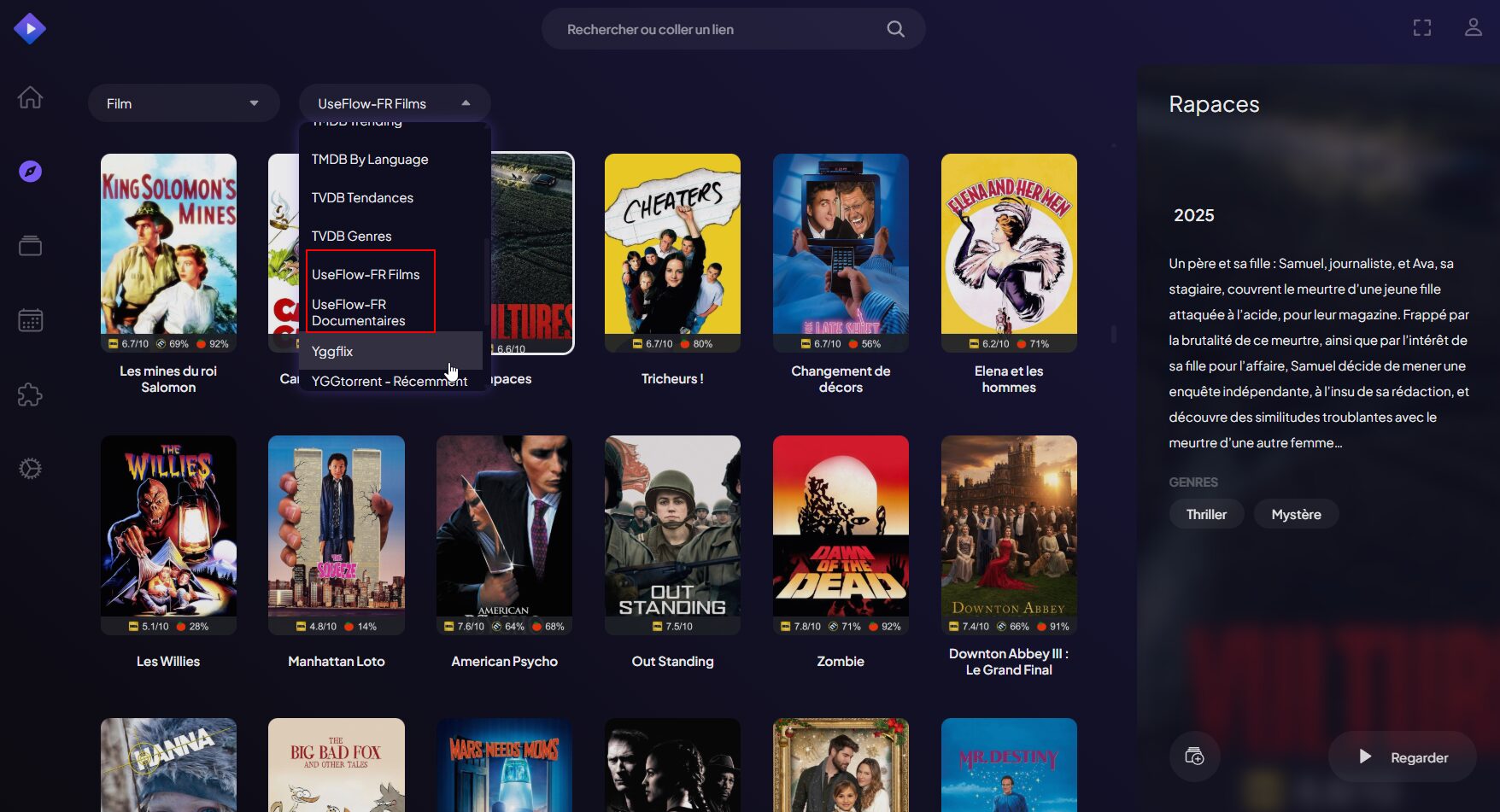

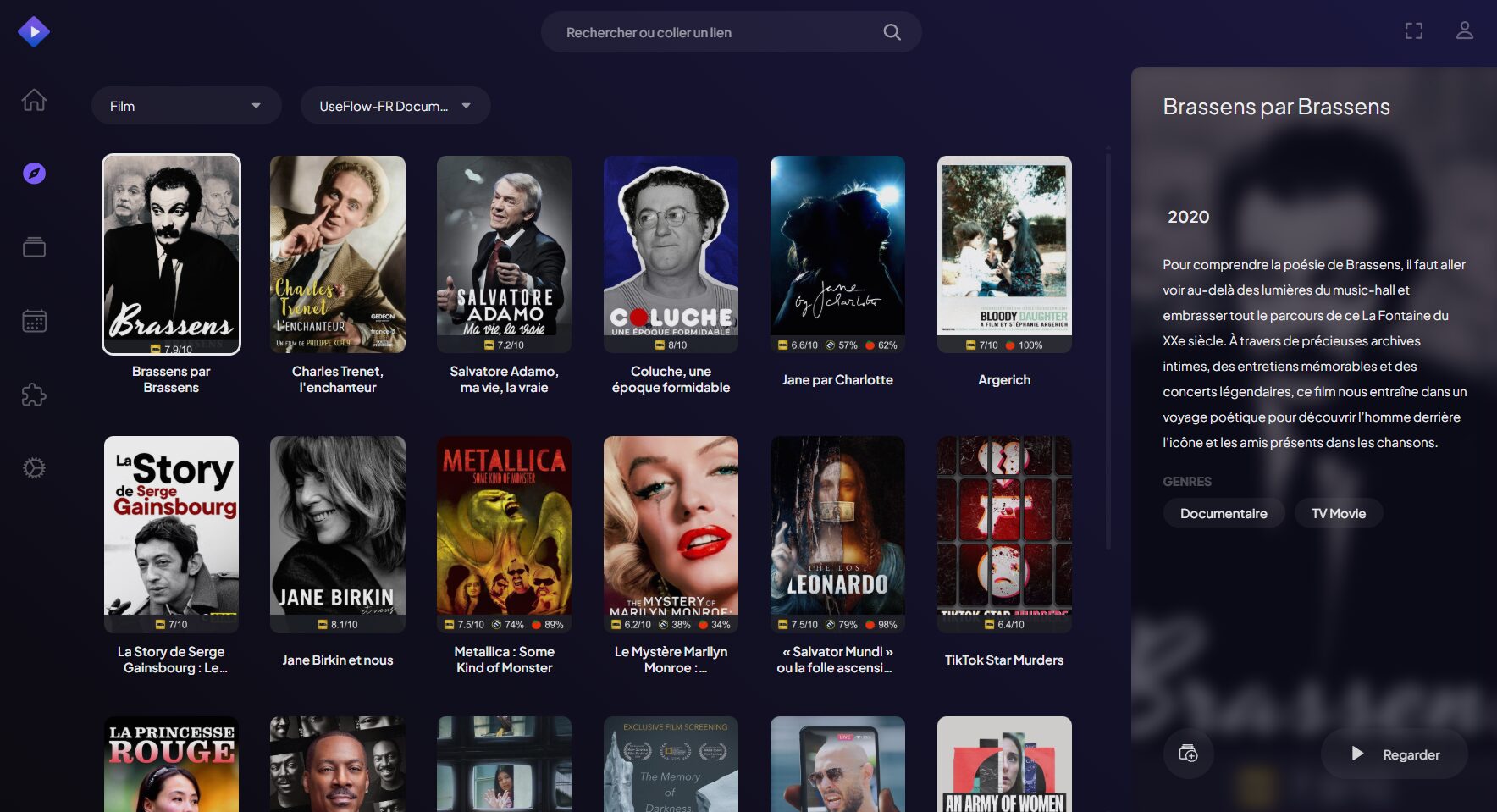

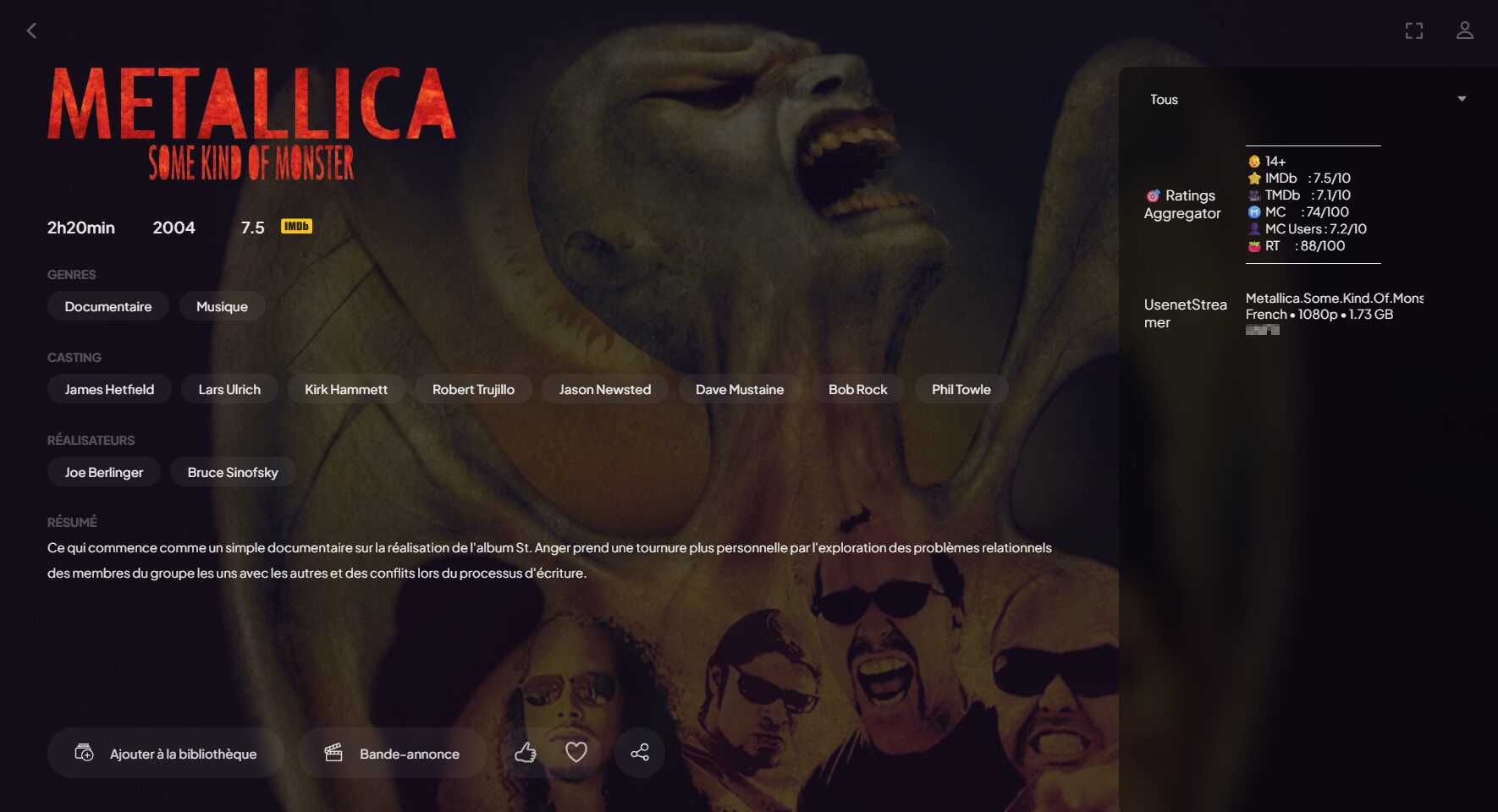

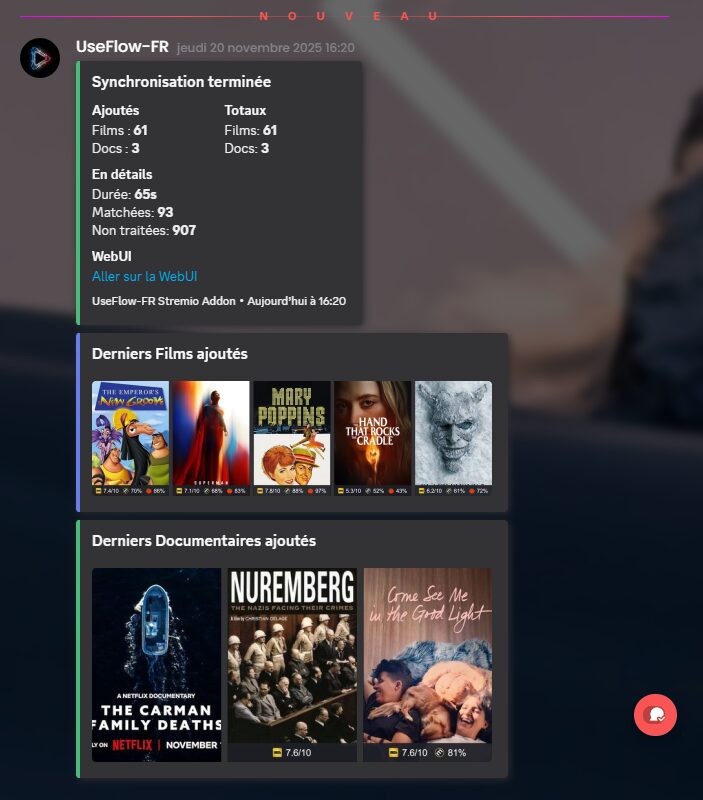

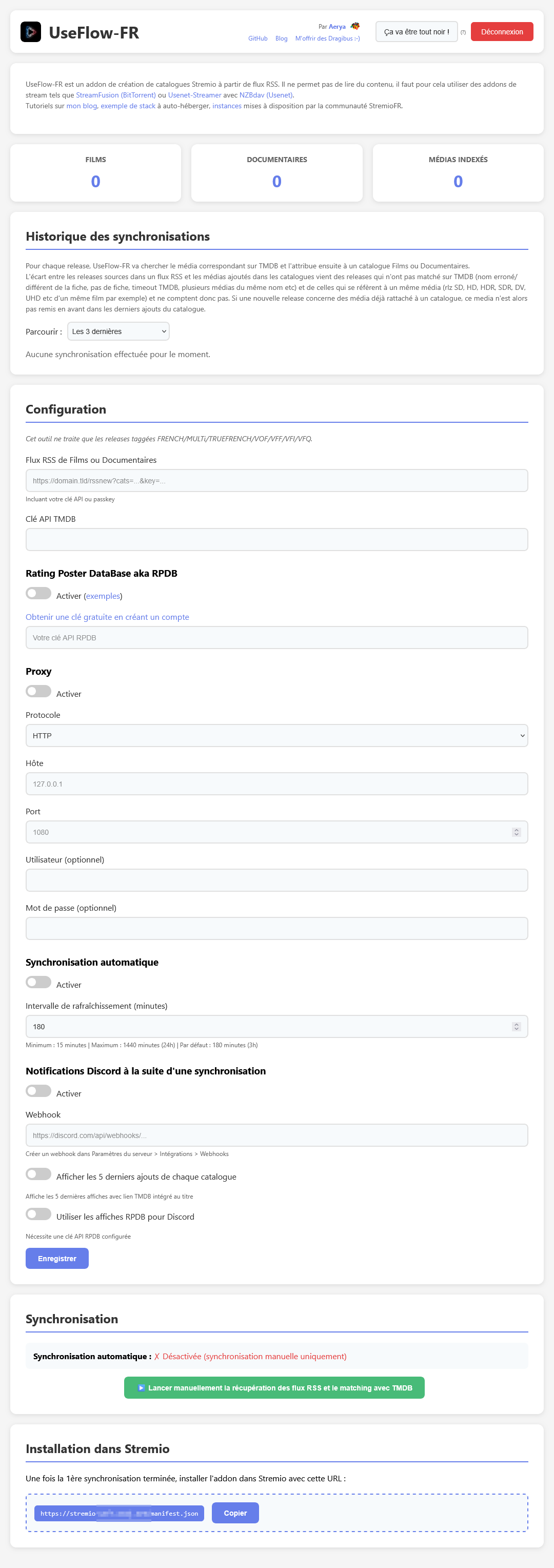

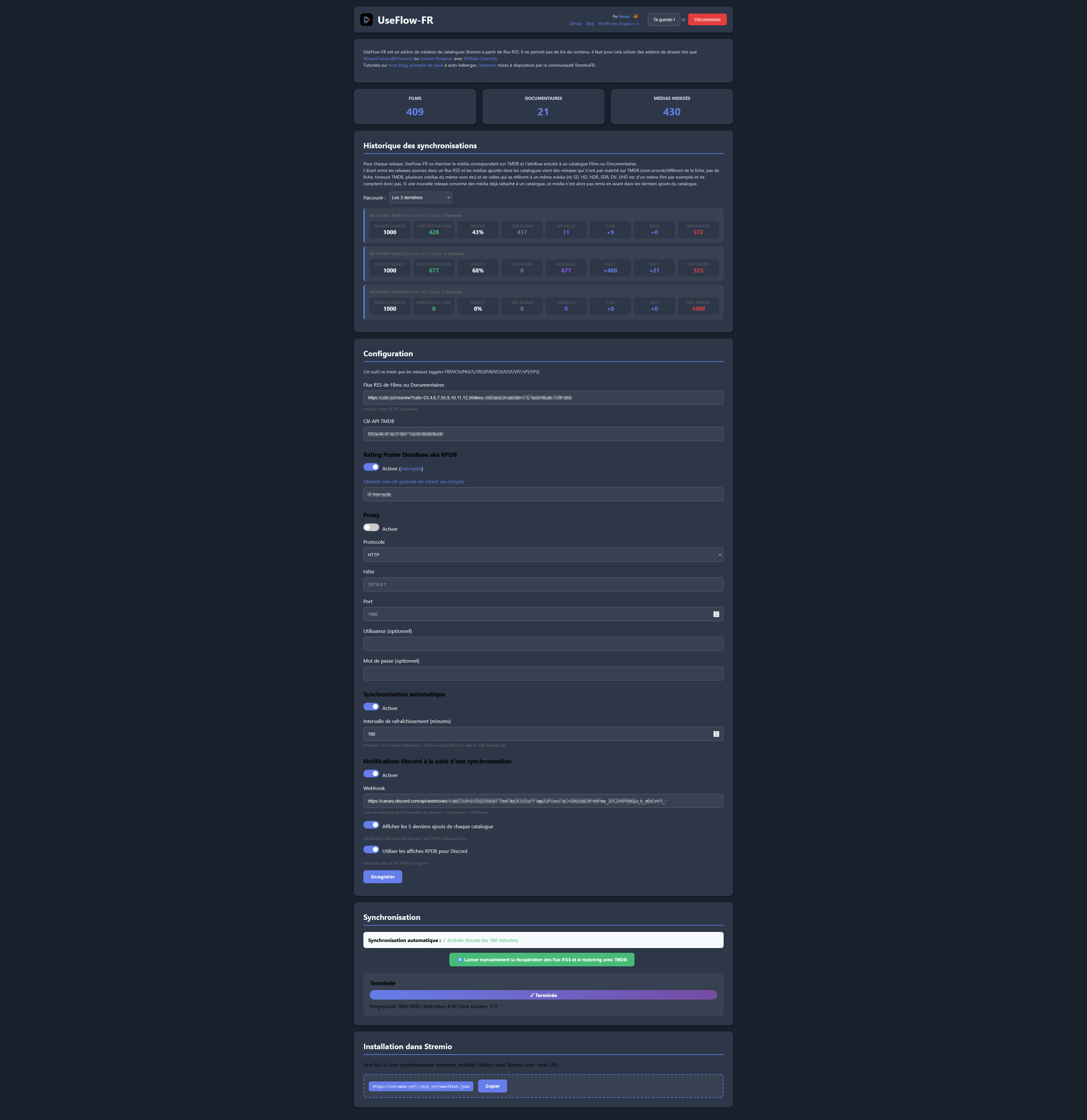

UseFlow-FR : mon addon de conversion de RSS en catalogues Stremio

Du moins pour un indexeur Usenet privé, pour l’instant.

J’utilise Stremio en ce moment pour la VoD et comme j’adore un certain site lié à Usenet, je voulais pouvoir en profiter aussi comme ça.

UseFlow-Fr n’est pas un addon de stream. Il récupère les derniers référencements via un flux RSS et les arrange dans des catalogues pour Stremio.

Pour streamer ces contenus via BitTorrent/débrideurs j’utilise StreamFusion et pour Usenet je passe par le tout frais addon Usenet-Streamer qui utilise à son tour le fantastique NZBdav (cf le blog pour des tutos à ce sujet).

C’est un film d’ILLUSTRATION, je ne regarde PAS ça ! ^^’

Les catalogues sont aussi en Découverte

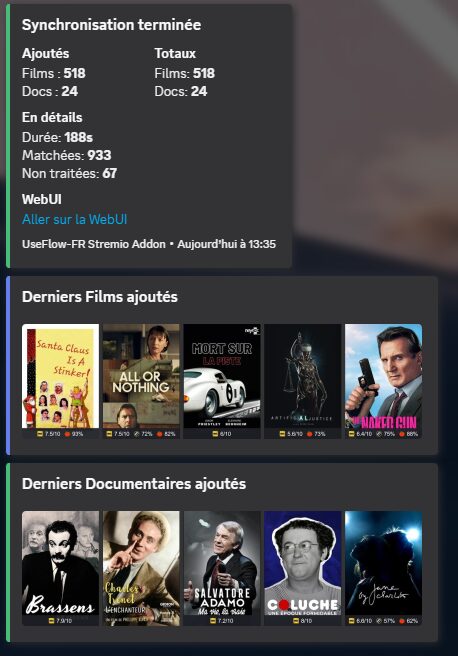

Et comme c’est mon kiff, j’ai ajouté les notifications Discord suite à une synchronisation, avec ou sans les affiches des derniers contenus répertoriés.

Merci à ChatGPT qui m’a trouvé la solution pour créer le visuel des 5 affiches pour Discord.

Pour l’instant ça ne peut gérer, du moins testé à 100%, qu’un flux RSS précis que sans doute peu de lecteurs auront. Je prévois d’étendre le support de flux RSS personnalisés mais le parsing des flux est souvent problématique (à mon niveau de compétences) parce que souvent différent selon le site…

Je vise à tout le moins l’ajout de contenus à mon catalogue de Documentaires, en étant un gros consommateur.

J’ai publié ça sur mon GitHub.

Fonctionnalités

2 catalogues séparés : Films et Documentaires

Matching TMDB automatique : Recherche et récupération des métadonnées (posters, synopsis, genres, etc.)

Support RPDB : Affiches personnalisées avec Rating Poster Database (optionnel)

Support des IDs IMDB : Compatible avec tous les addons de streaming Stremio

WebUI complète : Interface d’administration moderne avec authentification

Notifications Discord : Alertes de synchronisation avec galerie d’affiches (optionnel)

Gestion du proxy : Support HTTP/HTTPS/SOCKS4/SOCKS5 avec ou sans authentification (optionnel)

Sauvegarde persistante : Base de données SQLite avec tous les catalogues

Synchronisation automatique : Planification horaire configurable (optionnel)

Dockerisé : Déploiement facile avec Docker et docker-compose

Recherche intégrée : Recherche dans les catalogues depuis Stremio

Historique de synchronisation : Suivi détaillé de toutes les synchros

Et c’est limité aux contenus disponibles en VF.

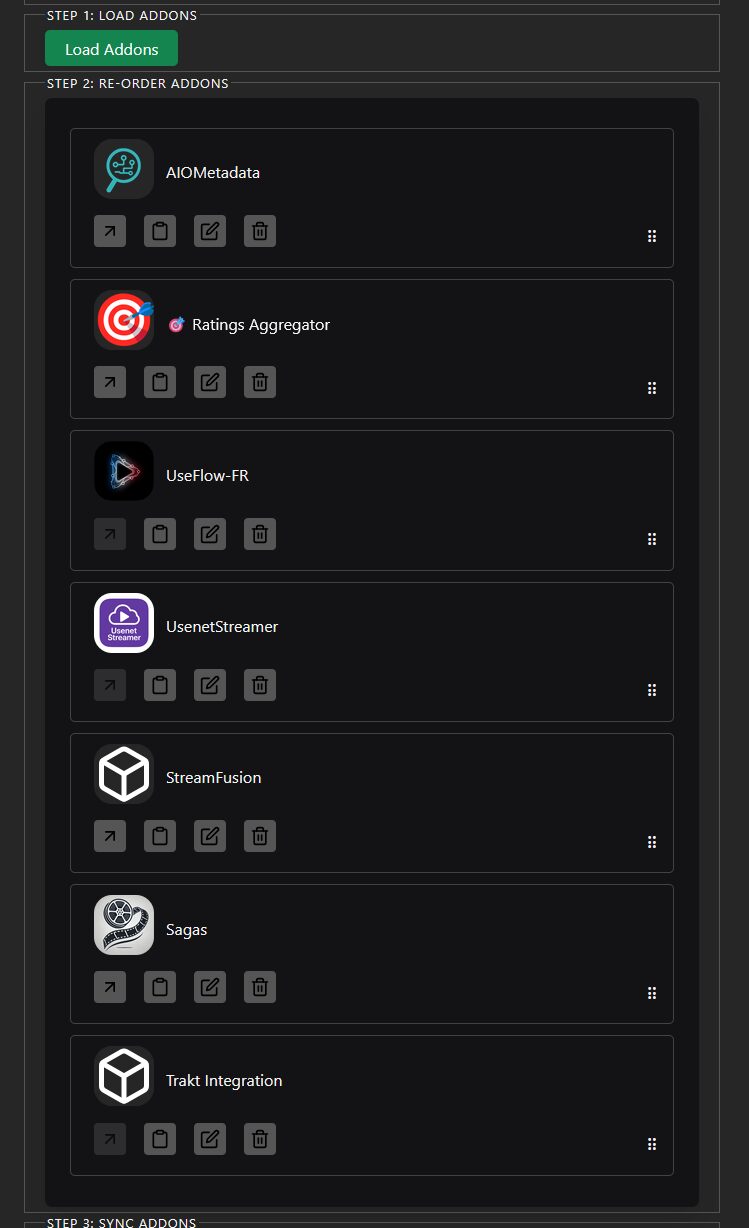

Comme c’est un addon de Catalog, il se place avant les addons de stream et après ceux de médtadonnées, que ce soit en direct ou via AOIStreams.

To be continued….

![]()

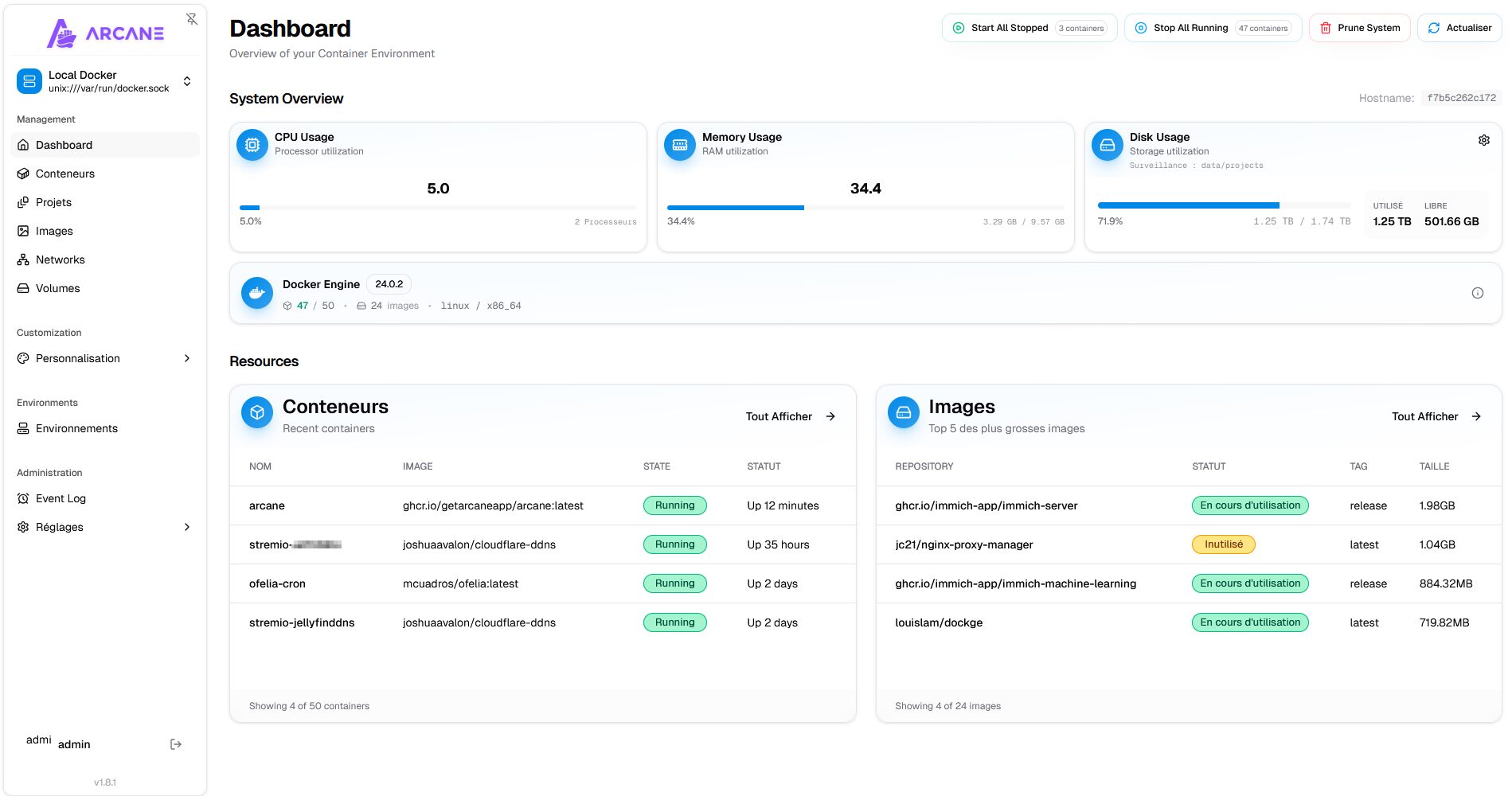

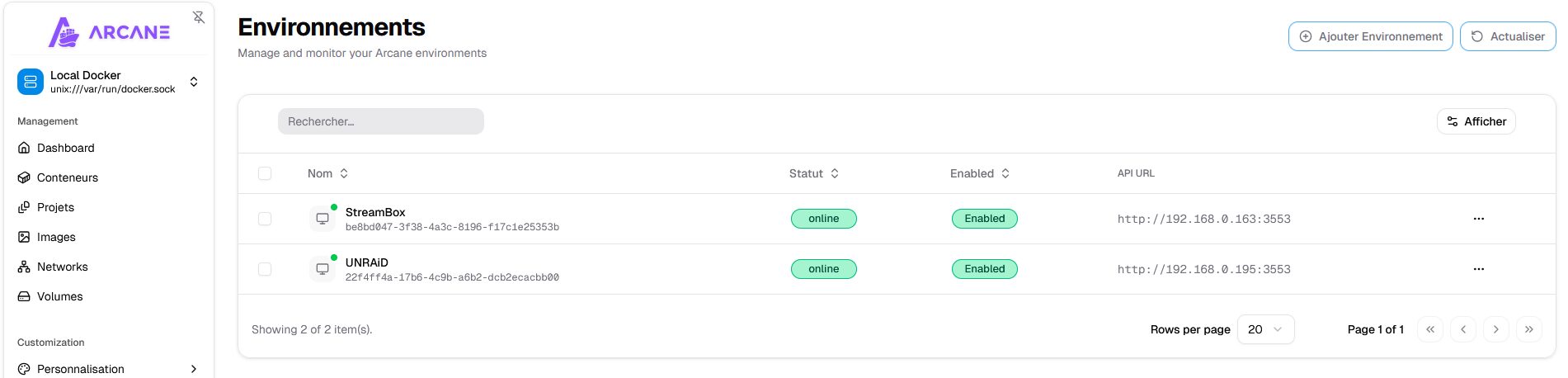

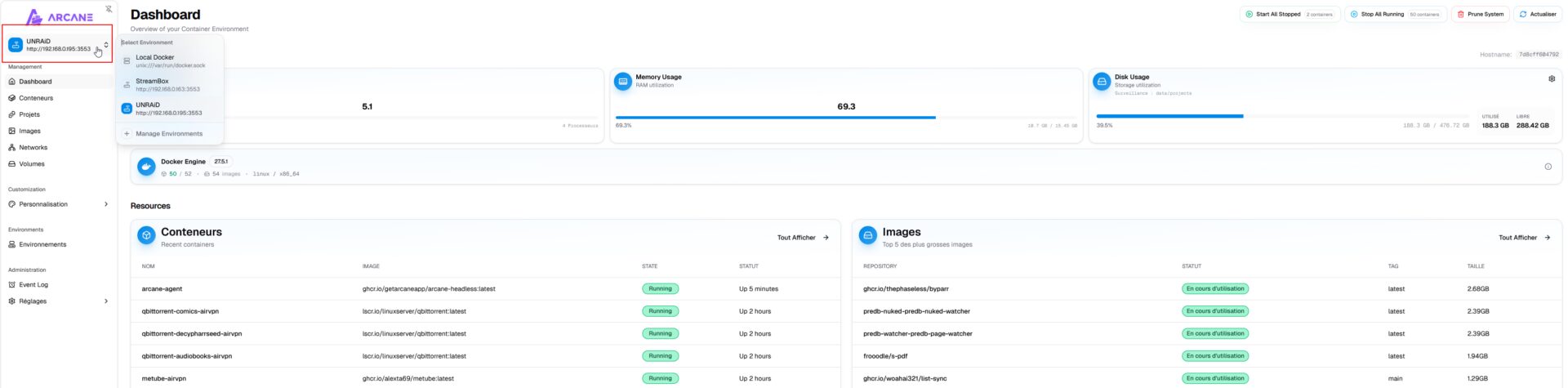

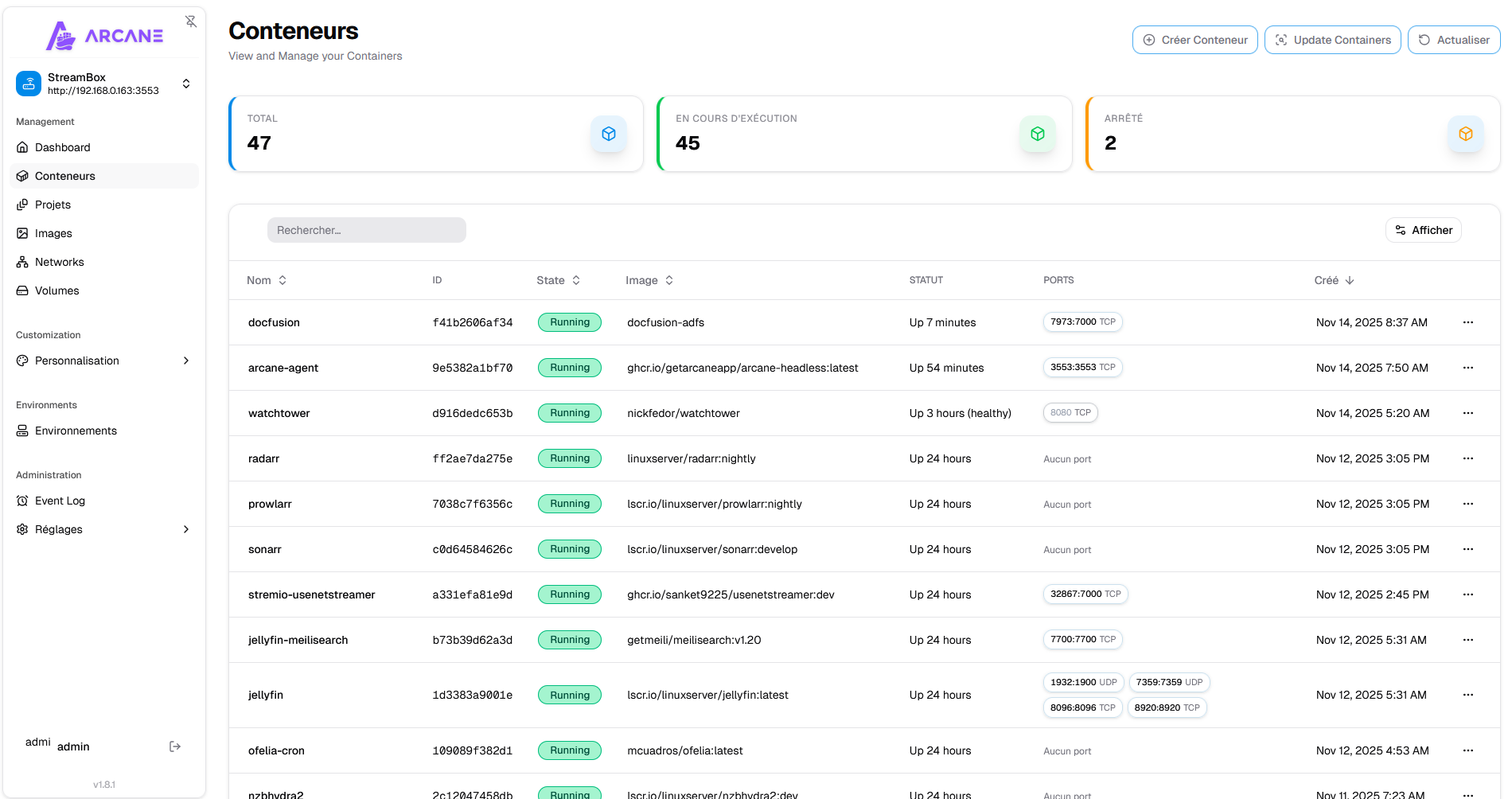

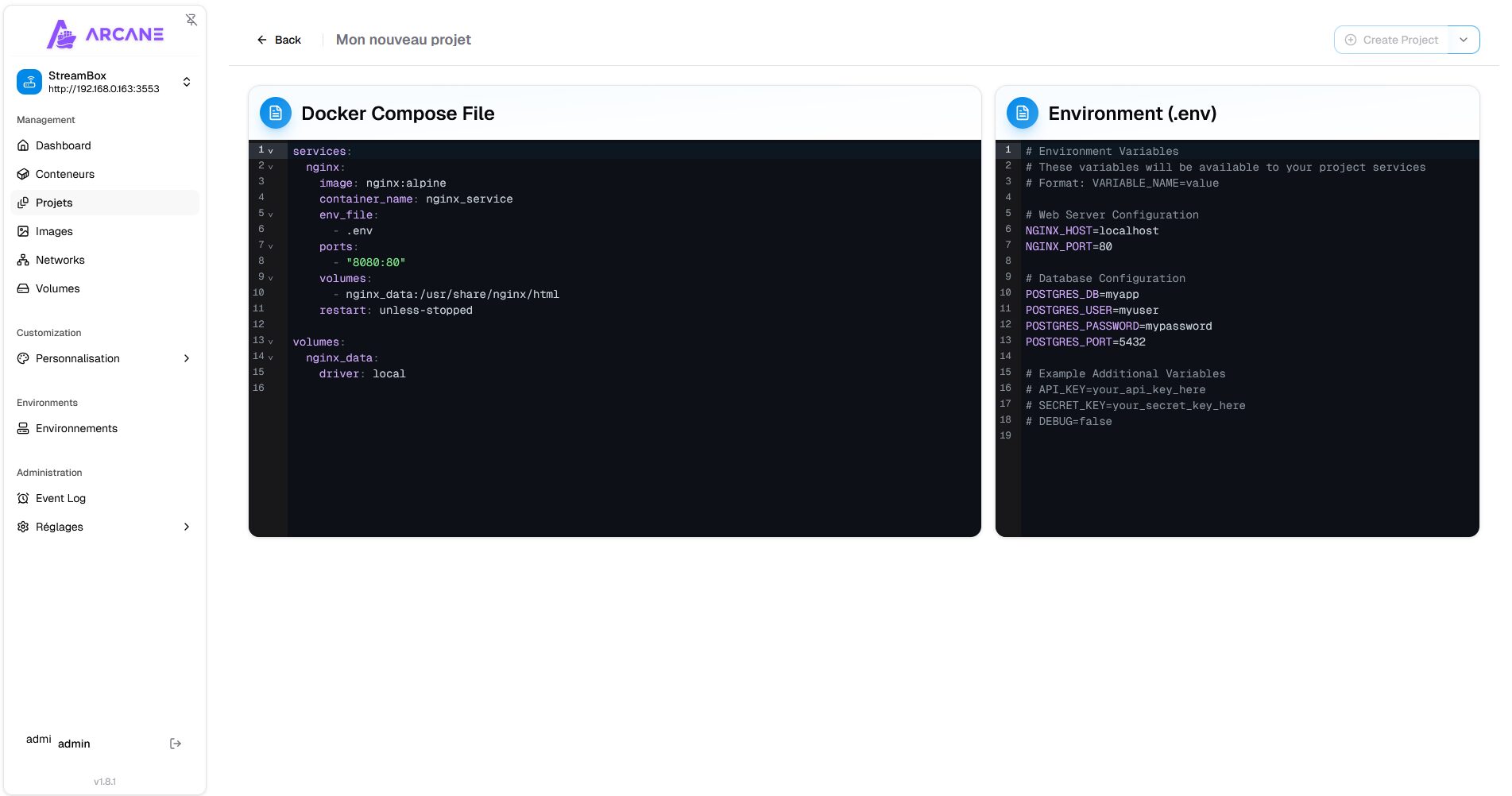

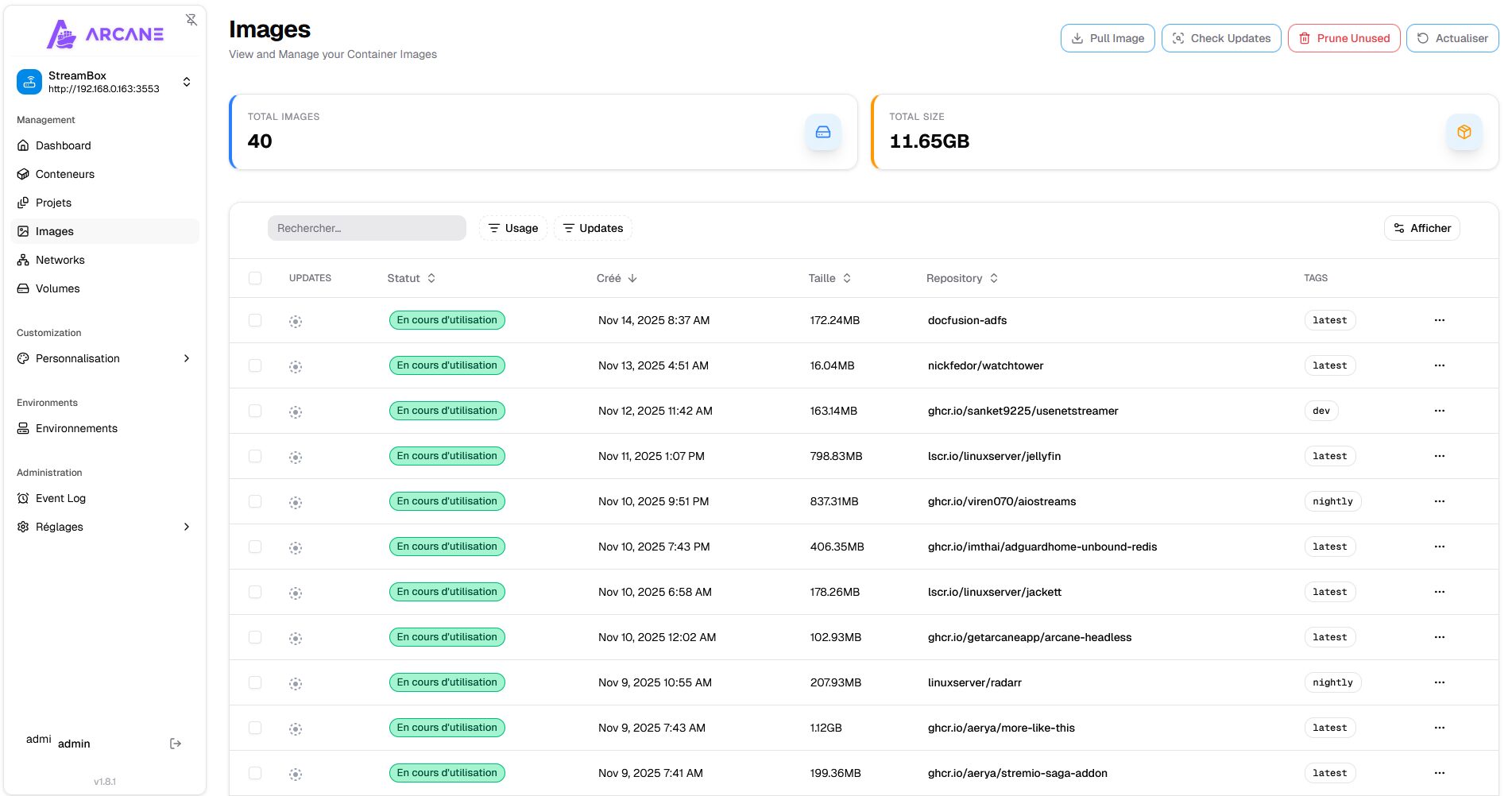

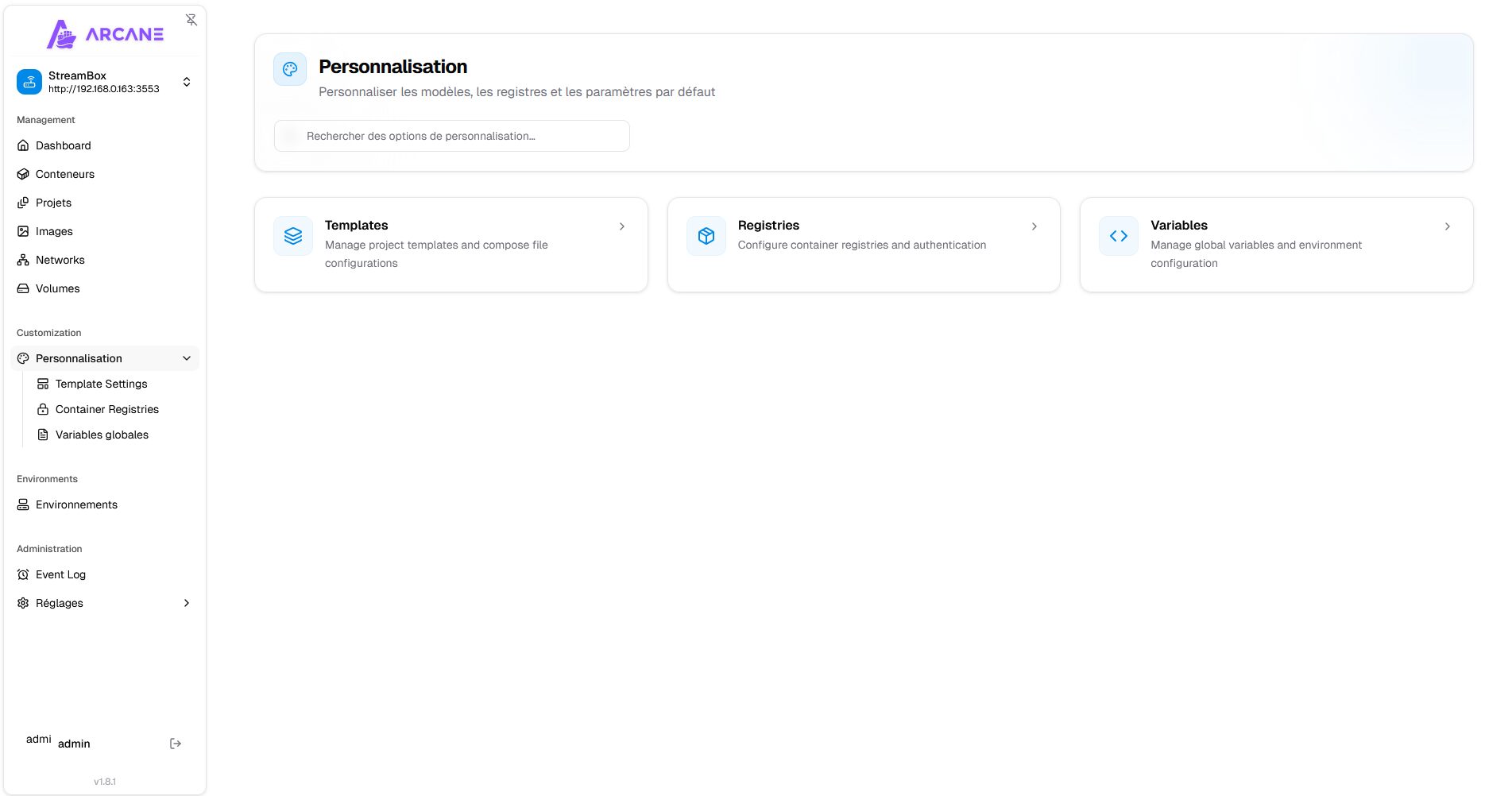

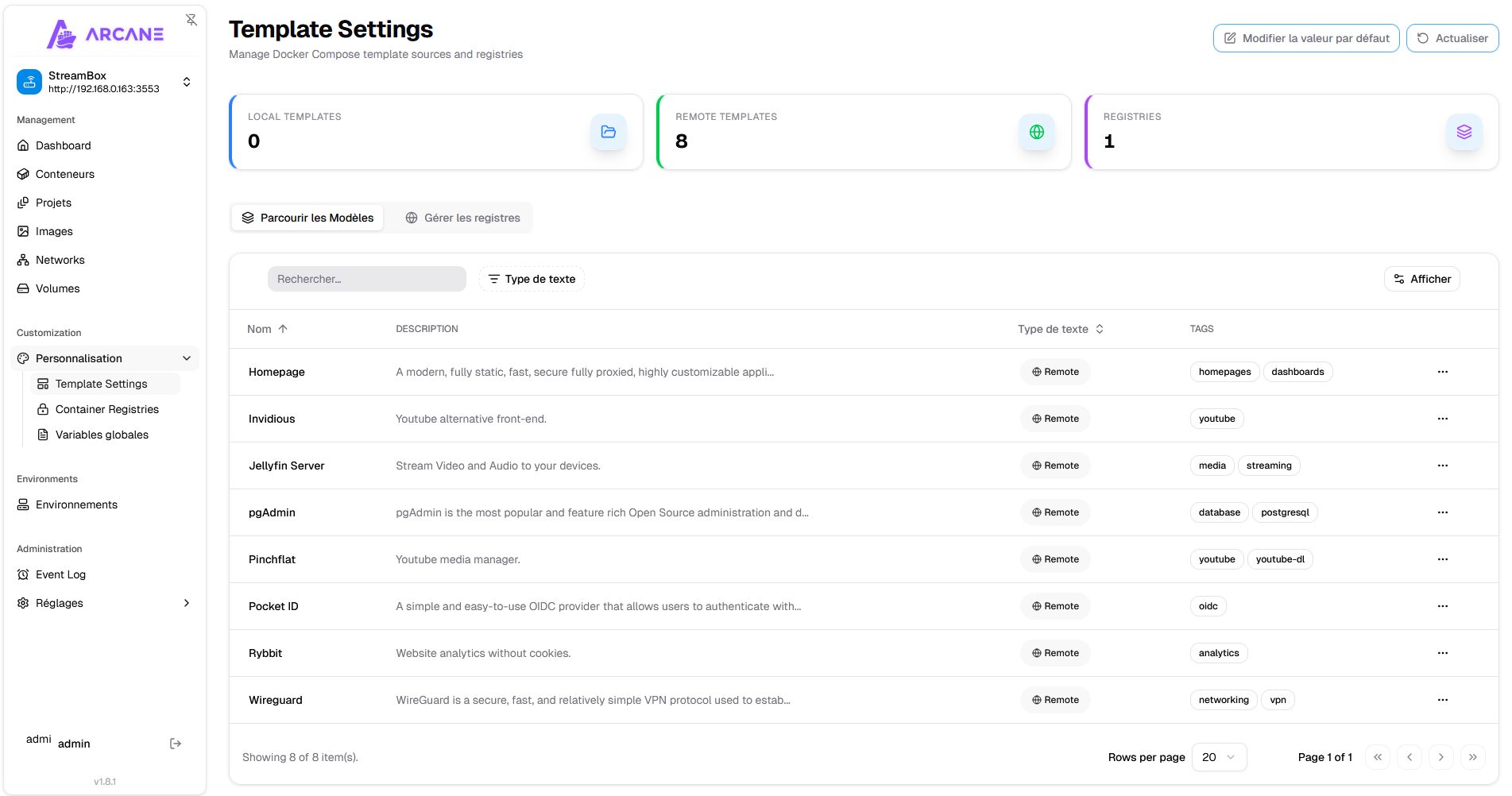

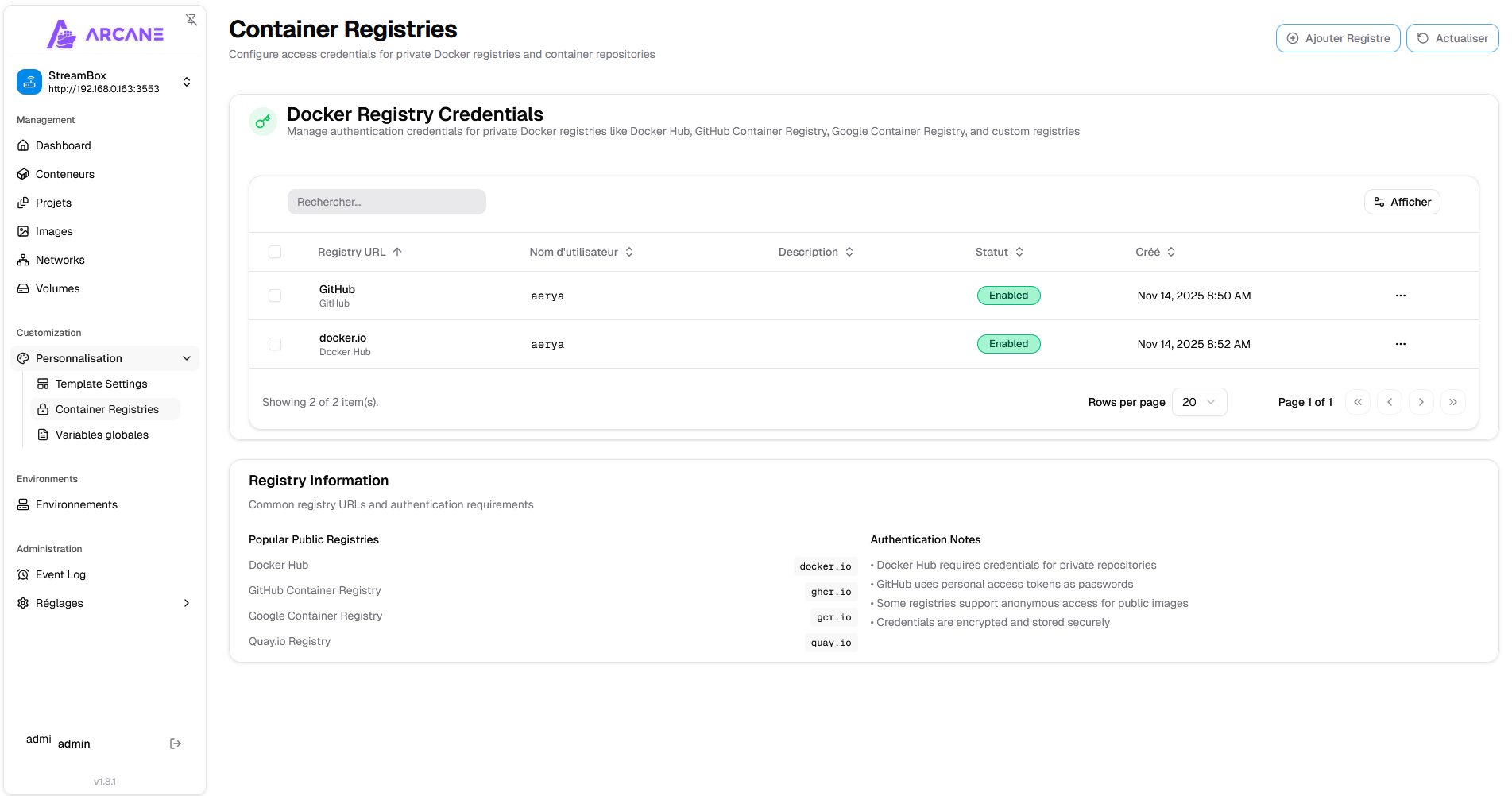

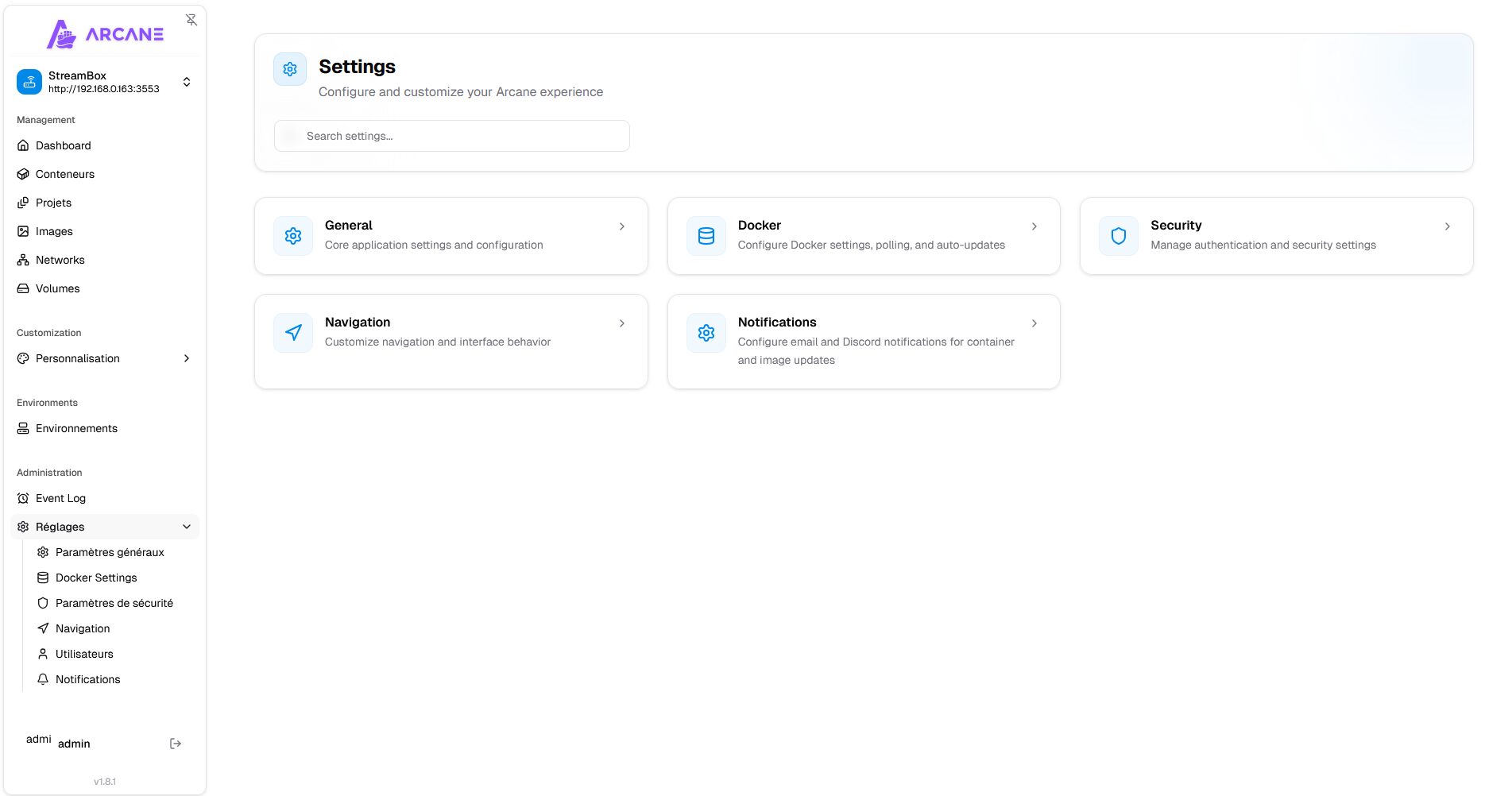

Arcane : alternative à Portainer + agents

Je cherchais à découvrir une alternative à Portainer, qui me permette de gérer très simplement des Dockers (MàJ, add, remove, prune) sur un hôte comme des machines distantes (j’en ai déjà 3 au garage).

J’ai le plaisir d’être tombé sur Arcane de Kyle Mendell : open source, beau, complet sans tomber dans l’excès d’options, traduit en plusieurs langues, permet de visualiser les containers, images, volumes, réseaux, de les créer/retirer/mettre à jour (avec notifications), créer des stacks etc. On peut accéder à des templates de la communauté ou autres, parcourir les registres DockerHub, GitHub et compagnie. Et ça s’installe/configure très facilement en prime.

En bref : ça claque !

Suivre la documentation pour installer Arcane et celle pour ses agents. Pour ces derniers, le AGENT_BOOTSTRAP_TOKEN est juste un mot de passe de son choix (qui ne sert qu’au 1er lancement).

Exemples chez moi où je place le serveur sur un NAS Synology.

services:

arcane:

image: ghcr.io/getarcaneapp/arcane:latest

container_name: arcane

restart: always

ports:

- 3552:3552

volumes:

- /var/run/docker.sock:/var/run/docker.sock

- /volume1/docker/arcane/data:/app/data

- /volume1/docker/arcane/projects:/app/data/projects

environment:

- APP_URL=http://localhost:3552

- PUID=1000

- PGID=1000

- ENCRYPTION_KEY=o2XKBfUGHw76fN89Ipr8CGqzO75HllzZ9iebkxMo3Aw=

- JWT_SECRET=2OfmGSZa3Bfef1lzgeFI3SiEJCoK15TZ3F4UiCCWsk4=

labels:

- com.centurylinklabs.watchtower.enable=true

Et les agents (en changeant de mot de passe à chaque fois)

services:

arcane-agent:

image: ghcr.io/getarcaneapp/arcane-headless:latest

container_name: arcane-agent

restart: always

ports:

- 3553:3553

environment:

- AGENT_MODE=true

- AGENT_BOOTSTRAP_TOKEN=sXtNKgdWb93KSykAr

volumes:

- /var/run/docker.sock:/var/run/docker.sock

- /home/aerya/docker/agent-data:/app/data

labels:

- com.centurylinklabs.watchtower.enable=trueIl suffit ensuite d’ajouter les agents pour pouvoir les gérer

Seul bémol, y’a de la statistique d’envoyée, ici bloquée par mon serveur AdGuardHome, et j’ai pas trouvé d’option pour désactiver ça.

C’est peut-être pas votre cas mais moi j’ai mis du temps à trouver comment accéder à mes agents distants ^^’

Voici un aperçu de l’outil

![]()