Vue lecture

Jackpotting : 54 pirates de distributeurs de billets arrêtés

La visibilité SEO en 2030 : à quoi s’attendre ?

Le SEO tel que nous le connaissons aujourd’hui est en pleine mutation. Entre l’intelligence artificielle, l’évolution des comportements des internautes, la multiplication des interfaces de recherche et la fin progressive du « tout Google », une chose est sûre : la visibilité SEO en 2030 ne reposera plus uniquement sur le classement des mots-clés.

Alors, à quoi faut-il réellement s’attendre ? Et comment anticiper ces changements dès maintenant pour rester visible demain avec l’accompagnement d’un expert de l’agence SEO Visibilité 24 ?

La fin du SEO centré uniquement sur Google

En 2030, Google restera un acteur majeur, mais il ne sera plus le seul point d’entrée vers l’information.

Nouveaux canaux de recherche :

- Moteurs de recherche basés sur l’IA (ChatGPT, Gemini, Copilot…)

- Recherche vocale et conversationnelle

- Assistants intelligents (mobile, voiture, maison connectée)

- Réseaux sociaux devenus moteurs de recherche (TikTok, Instagram, YouTube)

La visibilité SEO sera multi-plateformes et non plus exclusivement liée aux SERP classiques.

L’IA au cœur de la visibilité des sites web

L’intelligence artificielle ne sera plus un simple outil, mais le cœur des moteurs de recherche.

Ce que l’IA changera :

- Analyse ultra-précise de l’intention de recherche

- Réponses personnalisées selon l’utilisateur

- Sélection automatique des sources les plus fiables

- Forte diminution des clics sur les requêtes basiques (zéro clic)

En 2030, être visible signifiera :

Être cité, recommandé ou utilisé comme source par l’IA.

Du classement à la crédibilité : la nouvelle visibilité SEO

Le positionnement pur laissera place à la crédibilité numérique.

Les nouveaux critères de visibilité :

- Autorité de marque

- Réputation en ligne

- Expertise démontrée

- Cohérence éditoriale

- Signaux de confiance (avis, mentions, citations)

Les sites anonymes, sans identité claire ni expertise reconnue, auront beaucoup plus de mal à exister.

Le contenu en 2030 : moins, mais beaucoup mieux

La production de contenu massif généré par l’IA aura saturé le web. En réaction, les moteurs valoriseront :

Les contenus à forte valeur ajoutée :

- Analyses originales

- Études de cas réelles

- Données exclusives

- Retours d’expérience terrain

- Contenus incarnés (auteurs identifiés, experts visibles)

En 2030, le contenu moyen n’aura plus aucune visibilité.

L’E-E-A-T comme pilier central du SEO futur

Le concept E-E-A-T (Experience, Expertise, Authoritativeness, Trustworthiness) sera au cœur de tous les algorithmes.

Pour être visible, un site devra :

- Montrer une expérience réelle (terrain, clients, projets)

- Mettre en avant des experts identifiés

- Être cité par des sources reconnues

- Inspirer confiance (sécurité, transparence, fiabilité)

Le SEO deviendra une stratégie de crédibilité globale, bien au-delà du simple référencement.

SEO technique : invisible mais indispensable

Même en 2030, la technique restera un socle fondamental.

Les exigences techniques futures :

- Sites ultra-rapides et sobres (performance & écoconception)

- Architecture claire et compréhensible par l’IA

- Données structurées avancées

- Accessibilité universelle

- Sécurité et protection des données

Un site lent ou mal structuré sera invisible, peu importe la qualité de son contenu.

Le SEO local et de proximité toujours plus fort

Contrairement aux idées reçues, le SEO local prendra encore plus d’importance.

Pourquoi ?

- Recherche vocale géolocalisée

- Besoin de services proches et immédiats

- Confiance accrue dans les entreprises locales

Les fiches établissement, les avis clients et la notoriété locale seront des leviers majeurs de visibilité.

La marque, nouvel actif SEO stratégique

En 2030, les marques fortes domineront la visibilité.

Pourquoi la marque sera clé :

- Les moteurs IA privilégieront les sources connues

- Les recherches de marque seront un signal majeur

- La confiance primera sur l’optimisation technique pure

Le SEO de demain se construira main dans la main avec le branding.

Les compétences SEO en 2030

Le métier de référenceur évoluera vers un rôle plus stratégique.

Le SEO de 2030 devra maîtriser :

- L’IA et l’analyse de données

- La stratégie de contenu avancée

- L’UX et l’expérience utilisateur

- La notoriété et l’e-réputation

- La vision business et marque

Le SEO ne sera plus un exécutant, mais un architecte de visibilité digitale.

Pour conclure : anticiper 2030 dès aujourd’hui

La visibilité SEO en 2030 ne sera ni automatique ni acquise.

Elle se méritera par :

- La qualité,

- L’expertise,

- La confiance,

- La capacité d’adaptation.

Le SEO ne disparaît pas, il devient plus exigeant.

Les entreprises qui investissent dès maintenant dans une stratégie SEO durable, orientée IA et marque, seront les grandes gagnantes de demain.

Si vous souhaitez positionner votre site parmi les premières positions sur les moteurs de recherche et gagner en visibilité au sein des résultats générés par l’IA, web-visibilite-24.com accompagne les entreprises dans leur transition vers le SEO de demain, en s’appuyant sur une expertise éprouvée, une vision stratégique globale et l’intégration de technologies intelligentes.

L’article La visibilité SEO en 2030 : à quoi s’attendre ? est apparu en premier sur Raspberry Pi France.

Coup d’arrêt à une fraude bancaire passant par la publicité

Un ancien policier arrêté pour avoir protégé des centres d’appels pirates

Une « banque » pirate de la cybercriminalité fermée

Les rançongiciels visent la France, Qilin en tête !

Le salaire d’un député belge détourné par FoVI

JOTT, redressement et piège Google : l’arnaque éclair

Top 6 Applis 2FA 2026 : Le Guide pour Sécuriser vos Comptes

Vous avez sans doute déjà ressenti cette petite sueur froide en recevant une notification de connexion suspecte sur votre compte Google ou Instagram. On se dit toujours que le mot de passe suffit, jusqu’au jour où il fuite dans une base de données obscure. En 2026, compter uniquement sur un mot de passe, c’est un peu comme laisser sa porte d’entrée ouverte avec un simple panneau « merci de ne pas entrer ».

La double authentification (2FA) n’est plus une option pour les technophiles, c’est une nécessité vitale. Mais entre les applications qui ne se synchronisent pas, celles qui verrouillent vos données et les solutions d’entreprise un peu trop rigides, choisir le bon outil devient un casse-tête. J’ai passé pas mal de temps à tester les dernières versions pour SysKB, et je dois dire que le paysage a bien changé cette année. Si vous cherchez la crème de la crème pour protéger vos accès sans y passer trois heures par jour, vous êtes au bon endroit.

Pourquoi Google Authenticator n’est plus dans mon Top ?

C’est souvent la première application à laquelle on pense, mais en 2026, je ne peux plus vous la recommander en toute conscience. Certes, elle est simple, mais elle traîne des casseroles qui ne passent plus.

D’abord, il y a la question de la vie privée. Google Authenticator collecte pas mal de métadonnées qui permettent au géant de Mountain View d’en savoir encore un peu plus sur vos habitudes de connexion. Ensuite, sa synchronisation cloud, bien qu’existante, manque cruellement de transparence sur le chiffrement de bout en bout comparé à des solutions « Zéro Knowledge ». Enfin, l’interface est restée bloquée en 2010 : pas de dossiers, pas de recherche efficace, pas d’icônes… Bref, on fait beaucoup mieux ailleurs pour le même prix (c’est-à-dire gratuit).

Comparatif des 6 meilleures solutions 2FA en 2026

Voici un tableau mis à jour pour comparer les forces en présence, incluant désormais les gestionnaires de mots de passe qui intègrent le 2FA.

| Application | Usage idéal | Open Source | Synchro Cloud | Points forts |

| 2FAS | Grand public / Sécurité | Oui | iCloud / GDrive | Extension navigateur géniale |

| Aegis | Puristes Android | Oui | Manuelle / Cloud | Contrôle total des données |

| Ente Auth | Multi-plateforme | Oui | E2EE (Chiffré) | Desktop & Mobile synchro |

| NordPass | Ergonomie & Business | Non | Cloud Nord | Chiffrement XChaCha20 |

| Microsoft Auth | Écosystème Pro | Non | Compte MS | Notifications Push |

| Bitwarden | Centralisation Totale | Oui | Intégrée | Tout-en-un efficace |

1. 2FAS : Le champion de la simplicité

Si vous voulez une appli qui fait le job sans vous poser de questions, 2FAS est mon premier choix. C’est l’application que j’installe sur le téléphone de mes parents pour être tranquille.

L’interface est super propre. En 2026, leur extension de navigateur est devenue un standard : vous cliquez sur le champ de code sur votre ordi, une notification arrive sur votre téléphone, vous validez, et hop, le code est rempli tout seul. C’est presque aussi fluide que les Passkeys. Comme c’est Open Source, on sait qu’il n’y a pas de loup sous la moquette.

2. NordPass : L’élégance et la robustesse

Vous êtes nombreux à me l’avoir demandé, et c’est vrai qu’il mérite sa place. NordPass ne se contente plus de stocker vos mots de passe ; il est devenu un véritable hub de sécurité puisque l’authentificateur 2FA est carrément intégré à l’offre NordPass Premium.

Ce qui frappe avec NordPass, c’est l’expérience utilisateur. Tout est « lisse ». L’application utilise l’algorithme de chiffrement XChaCha20, considéré comme plus moderne et rapide que l’AES classique. Pour le 2FA, il scanne les QR codes avec une rapidité déconcertante et synchronise tout sur vos appareils via votre compte Nord. C’est une solution propriétaire, certes, mais leur politique de « Zéro Connaissance » est auditée régulièrement, ce qui rassure pas mal.

De plus si vous cherchez un VPN vous savez sans doute que NordPass c’est avant tout NordVPN ! Donc bien évidemment vous avez une formule qui intègre le VPN, le gestionnaire de mot de passe Premium et donc l’authentificateur TOTP (Time-based One-Time Password). C’est un mon sens la formule la plus pertinente pour ceux qui veulent un truc complet et performant. D’ailleurs vous le savez pour ceux qui me connaissent, je suis un utilisateur très actif de NordVPN.

3. Aegis Authenticator : Pour les allergiques au Cloud

Pour ceux qui ne jurent que par Android et qui veulent garder un contrôle total sur leurs « seeds » (les clés secrètes), Aegis reste indétrônable.

Ici, pas de compte à créer obligatoirement. Vous gérez vos sauvegardes vous-même. Si vous voulez exporter vos codes vers un fichier chiffré pour le mettre sur une clé USB, c’est possible. L’application permet de verrouiller l’accès par biométrie et de classer ses codes par catégories. C’est l’outil « power user » par excellence, même s’il demande un poil plus de configuration que les autres.

4. Ente Auth : La fluidité absolue

C’est la petite pépite qui monte. Ente Auth est parfait si vous jonglez entre un iPhone, une tablette Android et un PC sous Windows ou Linux.

Le gros point fort d’Ente, c’est la synchronisation chiffrée de bout en bout (E2EE). Vos codes sont disponibles partout en temps réel. Si vous perdez votre téléphone dans le train, vous vous connectez sur votre PC et vos codes sont là. C’est d’une fiabilité exemplaire et le code est entièrement ouvert, ce qui garantit une sécurité maximale.

5. Microsoft Authenticator : Le roi du bureau

On ne le présente plus, mais il faut admettre que Microsoft a fait du bon boulot, surtout pour le monde pro.

Si vous utilisez Outlook, Teams ou Azure au quotidien, c’est presque un passage obligé. La fonction « Push » est un bonheur : pas de code à copier, juste une notification « Est-ce bien vous ? » à valider. En 2026, l’application est aussi devenue un excellent gestionnaire de Passkeys, préparant doucement la fin des mots de passe traditionnels.

6. Bitwarden : La tour de contrôle Open Source

Bitwarden est le chouchou de la communauté Tech. C’est avant tout un gestionnaire de mots de passe, mais sa fonction 2FA intégrée (pour les membres Premium) est redoutable.

L’avantage ? Quand vous arrivez sur une page de login, Bitwarden remplit votre identifiant, votre mot de passe, et garde le code 2FA prêt dans votre presse-papiers. C’est le niveau zéro de la friction. Attention quand même : mettre tous ses œufs dans le même panier demande d’avoir un mot de passe maître ultra-solide et, si possible, une clé physique (Yubikey) pour protéger votre coffre Bitwarden lui-même.

Qu’est-ce que le 2FA ?

L’authentification à deux facteurs (2FA) renforce la sécurité des comptes en ajoutant une étape de vérification après la saisie du mot de passe.

Cette seconde preuve peut prendre plusieurs formes : un code reçu par SMS, une notification de validation ou, de plus en plus, un code généré par une application d’authentification dédiée.

Si les SMS et notifications ont longtemps été la norme, ils présentent aujourd’hui des limites en matière de sécurité et de fiabilité (dépendance au réseau, risques d’attaques par interception ou duplication de carte SIM).

Les applications d’authentification s’imposent donc comme la solution de référence : elles génèrent des codes temporaires directement sur le smartphone, fonctionnent même hors connexion et reposent sur des standards de sécurité éprouvés.

Plus pratiques au quotidien et nettement plus robustes, elles sont désormais recommandées par la majorité des services en ligne et constituent la méthode 2FA la plus utilisée et la plus sûre.

Mes conseils pour ne jamais rester bloqué dehors

C’est le cauchemar de tout le monde : perdre son téléphone et perdre l’accès à ses comptes. Pour éviter ça, voici mes règles d’or :

- Imprimez vos codes de secours : Chaque site vous donne une liste de codes à usage unique. Mettez-les dans un coffre ou un tiroir, pas sur votre bureau.

- Doublez vos applis : Rien ne vous empêche de scanner le même QR code avec 2FAS et NordPass. Si une appli a un bug, l’autre vous sauve.

- Méfiez-vous du SMS : Si un site vous propose le choix, prenez toujours l’application. Le « SIM swapping » est une réalité en 2026, les pirates peuvent voler votre numéro de mobile à distance.

Installer une de ces applis prend 5 minutes. Récupérer un compte piraté prend des semaines (quand c’est possible). Le calcul est vite fait, non ?

FAQ : Vos questions sur le 2FA en 2026

Puis-je utiliser NordPass gratuitement pour le 2FA ?

NordPass propose une version gratuite, mais pour profiter pleinement de la synchronisation multi-appareils et de certaines fonctions avancées, l’abonnement Premium est souvent nécessaire.

Comment transférer mes codes depuis Google Authenticator ?

C’est devenu facile : Google propose une fonction « Exporter les comptes » qui génère un gros QR code. Vous n’avez qu’à le scanner avec votre nouvelle application (comme 2FAS ou Ente) pour tout importer d’un coup.

Est-ce que Bitwarden est plus sûr que NordPass ?

C’est un débat éternel. Bitwarden est Open Source (transparence), tandis que NordPass mise sur une ergonomie parfaite et un chiffrement très moderne (XChaCha20). Les deux sont d’excellents choix.

Toutes ces applis fonctionnent-elles sans internet ?

Oui ! Les codes TOTP sont générés localement sur votre appareil grâce à une clé secrète et à l’heure de votre téléphone. Pas besoin de 4G ou de Wi-Fi pour obtenir votre code.

Pourquoi Aegis n’existe pas sur iPhone ?

Aegis est un projet spécifiquement développé pour tirer parti des libertés d’Android. Pour les utilisateurs iOS, 2FAS ou Ente Auth sont les meilleures alternatives Open Source.

Cet article original intitulé Top 6 Applis 2FA 2026 : Le Guide pour Sécuriser vos Comptes a été publié la première sur SysKB.

Un contrôle ANFR chez les chasseurs, le risque « radio » devient cyber

GhostPairing, l’arnaque qui contourne votre vigilance

Top 7 des meilleurs gestionnaires de mots de passe en 2026

Franchement, si vous utilisez encore le même mot de passe pour votre compte Amazon et votre boîte mail pro, on a un petit problème. Je sais, c’est une corvée de retenir des suites de caractères improbables. Mais en 2026, avec l’explosion des attaques par IA et du phishing ultra-personnalisé, laisser ses accès sans surveillance, c’est un peu comme laisser ses clés sur la serrure avec une pancarte « servez-vous ».

On a vu passer pas mal de changements cette année, notamment la généralisation des Passkeys qui commencent enfin à envoyer les vieux mots de passe au placard. Mais attention, tous les outils ne se valent pas. Entre les solutions open-source et les mastodontes du secteur, le choix est devenu un vrai casse-tête. On a donc passé au crible les solutions du moment pour vous aider à y voir plus clair. Promis, on va essayer de ne pas être trop barbants avec les détails techniques.

Pourquoi un gestionnaire est indispensable en 2026 ?

On ne va pas se mentir, le paysage de la cybersécurité a bien changé. Aujourd’hui, un pirate n’a plus besoin d’être un génie pour deviner vos identifiants ; il lui suffit d’un script bien ficelé ou d’une fuite de données massive sur un site marchand que vous aviez oublié.

Le rôle du gestionnaire a aussi évolué. Ce n’est plus juste un carnet de notes numérique. C’est devenu votre tour de contrôle pour :

- Gérer les Passkeys (les clés d’accès sans mot de passe).

- Surveiller si vos infos traînent sur le Dark Web.

- Stocker des documents ultra-sensibles (scans de passeports, contrats).

- Partager des accès en famille ou avec des collègues sans s’envoyer des SMS en clair.

Tableau comparatif des meilleurs gestionnaires (2026)

| Gestionnaire | Point fort | Prix de départ (approx.) | Passkeys supportées |

| NordPass | Simplicité et Chiffrement XChaCha20 | 1,20 € / mois | Oui |

| 1Password | Expérience utilisateur et Mode Voyage | 2,49 € / mois | Oui |

| Proton Pass | Confidentialité suisse et Open-source | Gratuit / 1,99 € | Oui |

| Bitwarden | Transparence totale (Open-source) | Gratuit / 10 € par an | Oui |

| Dashlane | Analyse de sécurité et VPN intégré | 3,30 € / mois | Oui |

| Keeper | Sécurité granulaire (Entreprises) | 2,90 € / mois | Oui |

| RoboForm | Remplissage de formulaires complexe | 0,90 € / mois | Oui |

1. NordPass : Le plus équilibré pour le grand public

Si vous cherchez un outil qui « juste fonctionne » sans vous demander d’avoir un Master en cryptographie, NordPass est sans doute le candidat idéal. Édité par la boîte derrière NordVPN, il a su s’imposer grâce à une interface d’une propreté incroyable.

Ce qui nous plaît bien ici, c’est l’utilisation de l’algorithme XChaCha20. C’est un peu plus moderne que le vieux standard AES-256 utilisé par tout le monde. C’est plus rapide et, selon certains experts, plus résistant aux futures menaces. L’extension navigateur est d’une fluidité exemplaire, elle détecte les champs de connexion sans jamais vous spammer de fenêtres inutiles.

Petit bémol quand même : la version gratuite est un peu frustrante car elle ne permet d’être connecté que sur un seul appareil à la fois. C’est un peu juste si vous passez souvent de votre PC à votre smartphone.

2. 1Password : La Rolls-Royce des coffres-forts

On l’utilise souvent chez SysKB pour sa robustesse. 1Password n’est pas le moins cher, c’est vrai. Mais c’est sans doute le plus « poli ». L’expérience sur macOS et iOS est tout simplement bluffante, même si les utilisateurs Windows n’ont plus à rougir de leur version.

Leur fonctionnalité phare reste le Mode Voyage. C’est génial : avant de passer une frontière sensible, vous pouvez désactiver temporairement certains coffres-forts de vos appareils. Même si on vous force à déverrouiller votre téléphone, les données sensibles ne sont physiquement plus là. Elles reviennent dès que vous le décidez via le cloud. C’est un niveau de paranoïa saine qu’on apprécie beaucoup.

3. Proton Pass : L’outsider qui mise tout sur la vie privée

Venu tout droit de Suisse, Proton Pass a fait une entrée fracassante. Si vous utilisez déjà Proton Mail ou Proton VPN, l’intégration est un pur bonheur. Ce qui est chouette, c’est leur approche « Zero Knowledge » poussée à l’extrême.

L’une des fonctions les plus utiles, c’est le générateur d’alias d’emails. Quand vous vous inscrivez sur un site un peu louche, Proton Pass crée une adresse mail jetable qui redirige vers la vôtre. Si le site commence à vous spammer ou est piraté, vous désactivez l’alias et hop, votre vraie boîte mail reste propre. C’est vraiment malin pour éviter de se faire polluer.

4. Bitwarden : La transparence avant tout

Pour les puristes de l’informatique (et on sait qu’il y en a parmi vous), Bitwarden est souvent le choix numéro un. Pourquoi ? Parce qu’il est Open-Source. Tout le monde peut aller vérifier le code pour s’assurer qu’il n’y a pas de porte dérobée.

Il est peut-être un peu moins « sexy » visuellement que 1Password, mais il fait tout ce qu’on lui demande, et il le fait bien. Cerise sur le gâteau : vous pouvez même l’héberger vous-même sur votre propre serveur si vous ne faites pas confiance au cloud. La version gratuite est d’ailleurs l’une des plus généreuses du marché, avec un stockage illimité de mots de passe sur tous vos appareils.

5. Dashlane : Le couteau suisse de la sécurité

Dashlane a un positionnement un peu particulier. Il ne se contente pas de stocker vos identifiants. Il inclut souvent un VPN et un outil de surveillance du Dark Web qui vous alerte en temps réel si votre adresse mail apparaît dans une base de données piratée.

L’interface est très intuitive, surtout pour le remplissage automatique des paiements en ligne. Par contre, il faut avouer que le prix a tendance à grimper assez vite. Si vous avez déjà un VPN à côté, vous risquez de payer pour un service en double. Mais pour quelqu’un qui veut une solution « tout-en-un » sans se prendre la tête, c’est un excellent choix.

6. Keeper : Le coffre-fort ultra-sécurisé pour les pros

Si vous gérez une petite équipe ou une boîte, Keeper mérite votre attention. Il propose une gestion des permissions très fine. Vous pouvez décider exactement qui a accès à quoi, avec des journaux d’audit très complets.

Leur interface a fait d’énormes progrès ces dernières années. C’est sobre, efficace, et surtout très stable. On sent que c’est une solution pensée pour la production. Ils proposent aussi un module de chat sécurisé, KeeperChat, qui permet d’échanger des infos sensibles de façon chiffrée. C’est peut-être un peu trop pour un usage personnel, mais pour le business, c’est top.

7. RoboForm : Le champion du remplissage automatique

On a tendance à oublier RoboForm, mais c’est l’un des plus anciens du secteur. Sa grande force, c’est sa capacité à remplir des formulaires complexes. Vous savez, ces formulaires administratifs interminables avec 50 champs différents ? RoboForm les gère bien mieux que la plupart de ses concurrents.

C’est aussi l’un des moins chers de cette liste. Si votre budget est serré mais que vous voulez quand même une solution sérieuse et éprouvée, c’est une option très solide. L’interface a vieilli un peu, mais au fond, on lui demande surtout d’être efficace, non ?

Comment bien choisir son gestionnaire ?

Bon, je ne vais pas vous dire lequel prendre, ça dépend de votre usage. Mais voici quelques critères pour vous aider à trancher :

- Le budget : Si vous ne voulez pas débourser un centime, tournez-vous vers Bitwarden ou la version gratuite de Proton Pass.

- Le package malin : Si vous voulez en profiter pour souscrire un VPN et un gestionnaire de mot de passe NordVPN est indéniablement le meilleur choix puisque l’abonnement NordVPN Plus intègre le VPN, le gestionnaire de mot de passe, la protection de la navigation et anti-malware, le bloqueur de publicités et de traqueurs.

- L’écosystème : Si vous êtes à 100 % chez Apple, l’intégration de 1Password est un régal. Si vous êtes déjà chez Proton, le choix est vite fait.

- Les Passkeys : En 2026, assurez-vous que votre gestionnaire supporte bien les clés d’accès. C’est l’avenir, et naviguer sans ça va devenir pénible.

- Le partage : Si vous voulez partager les codes Netflix ou les comptes bancaires avec votre conjoint(e), regardez bien les options « Famille ».

Personnellement, j’ai une petite préférence pour les solutions qui permettent un audit facile de la sécurité de ses mots de passe. C’est toujours un peu flippant de voir qu’on a 12 mots de passe « faibles », mais c’est nécessaire pour agir. J’utilise NordPass depuis qu’il existe et je suis très satisfait.

FAQ : Vos questions sur les gestionnaires de mots de passe

Est-ce que c’est risqué de mettre tous ses œufs dans le même panier ?

C’est la question qui revient tout le temps. En théorie, oui, si le gestionnaire est piraté, c’est la catastrophe. Mais en pratique, ces boîtes utilisent un chiffrement tel que même si elles se faisaient voler leurs serveurs, les pirates ne pourraient rien lire sans votre Mot de passe Maître. C’est bien plus risqué d’utiliser le même mot de passe partout ou de les noter dans un fichier Excel.

C’est quoi la différence avec le gestionnaire de Google ou Apple ?

Les gestionnaires intégrés aux navigateurs (Chrome, Safari) sont devenus très bons. Mais ils vous enferment dans leur écosystème. Si vous passez d’un iPhone à un Android, ou de Chrome à Firefox, c’est la galère. Un gestionnaire indépendant fonctionne partout, sur tous les navigateurs et tous les systèmes.

Est-ce que les Passkeys vont remplacer les mots de passe ?

À terme, oui. En 2026, la plupart des gros sites (Google, Amazon, Microsoft) les proposent déjà. C’est plus sûr car il n’y a rien à retenir, c’est votre appareil qui prouve votre identité via la biométrie. Les gestionnaires de cette liste permettent de stocker et synchroniser ces Passkeys.

Que se passe-t-il si j’oublie mon mot de passe maître ?

Là, c’est le drame. Pour des raisons de sécurité, la plupart des services ne peuvent pas réinitialiser votre compte. Il faut donc bien noter votre clé de secours (Recovery Key) dans un endroit sûr (physique, de préférence).

Cet article original intitulé Top 7 des meilleurs gestionnaires de mots de passe en 2026 a été publié la première sur SysKB.

Fuite de données à l’IUT informatique de Lille

Cybervault Cracker, la pub qui vend le crime

Proximus confirme une consultation non autorisée de contacts

La psychanalyse est-elle bourgeoise ?

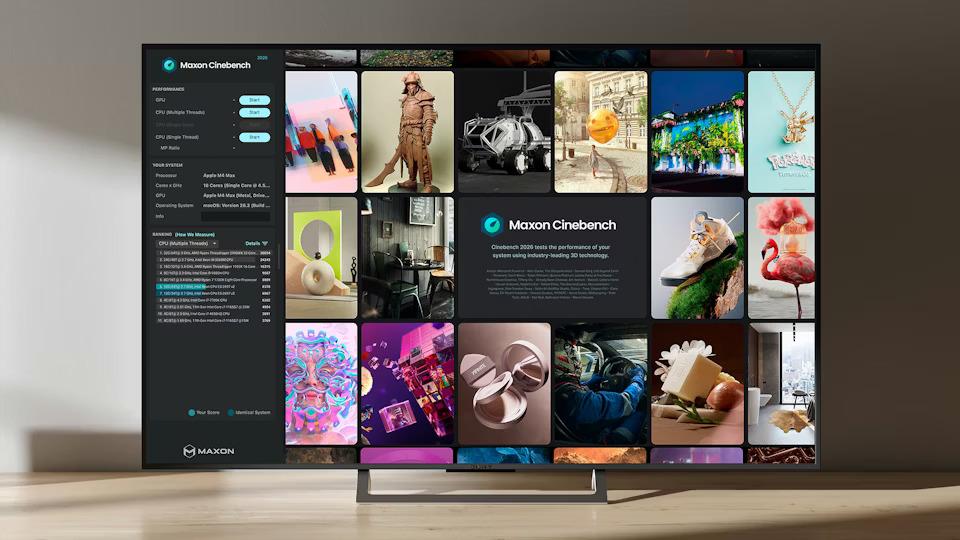

Avec Cinebench 2026, Maxon bascule déjà dans la nouvelle année

Maxon, connue pour son célèbre benchmark Cinebench, a sauté dans la nouvelle année avec quelques heures d’avance. Elle a officialisé Cinebench 2026, dernière mouture parée pour les douze mois à venir, et sûrement au-delà... [Tout lire]

Maxon, connue pour son célèbre benchmark Cinebench, a sauté dans la nouvelle année avec quelques heures d’avance. Elle a officialisé Cinebench 2026, dernière mouture parée pour les douze mois à venir, et sûrement au-delà... [Tout lire] 6 Mini chaînes Hi-Fi à moins de 200€ idéales pour la chambre d’un ado !

Les mini chaînes Hi-Fi sont de retour et sont désormais connectées. Elles sont une excellente option pour les adolescents qui cherchent à écouter de la musique dans leur chambre ou leur espace personnel. Les mini chaînes Hi-Fi sont compactes, faciles à utiliser et offrent une qualité sonore bien supérieure à celle des enceintes Bluetooth.

Dans cet article, nous présentons une sélection de mini chaînes Hi-Fi qui conviennent parfaitement aux adolescents.

Nous avons pris en compte la qualité sonore, la connectivité et le design pour vous aider à trouver la mini chaîne Hi-Fi idéale pour votre ado.

Offrez lui une mini chaîne Hi-Fi pour Noël ou son anniversaire et vous êtes certain de lui faire plaisir

1. Philips TAM3205/12 : Micro-chaîne Hi-Fi Compacte

La TAM3205/12 est un système audio polyvalent conçu pour les espaces restreints (jusqu’à 12 m²). Elle combine un design sobre avec une acoustique optimisée via le système Bass Reflex.

Spécifications Techniques

| Caractéristique | Détails |

| Puissance de sortie | 18 W RMS |

| Configuration audio | 2 enceintes bibliothèque (Woofers 3″) |

| Connectivité sans fil | Bluetooth (Streaming musique) |

| Connectivité filaire | USB (Lecture & Charge), Entrée auxiliaire 3,5 mm |

| Supports optiques | CD, CD-R/RW, CD-MP3 |

| Tuner Radio | FM Stéréo (20 présélections) |

| Profils sonores | Équilibré, Clair, Puissant, Chaud, Brillant |

Encombrement et Dimensions

- Unité principale : 180 x 121 x 247 mm

- Enceintes (x2) : 150 x 238 x 125 mm

- Poids total : ~3,6 kg

Points Forts

- Polyvalence : Lecture simultanée via USB, CD et Bluetooth.

- Optimisation des basses : Évents Bass Reflex pour une meilleure réponse en basses fréquences malgré la taille réduite.

- Praticité : Port USB capable de recharger un smartphone.

- Accessoires : Télécommande incluse, fonctions alarme et horloge.

2. Philips TAM3505/12 : Micro-chaîne Hi-Fi Bluetooth & DAB+

La TAM3505 est une station audio moderne et polyvalente. Elle intègre la radio numérique (DAB+) dans un format ultra-compact, idéale pour une cuisine, un bureau ou une chambre de taille moyenne (jusqu’à 15 m²).

Spécifications Techniques

| Caractéristique | Détails |

| Puissance de sortie | 18 W RMS |

| Configuration audio | 2 enceintes bibliothèque (Bass Reflex) |

| Connectivité sans fil | Bluetooth (Streaming musique) |

| Connectivité filaire | USB (Lecture & Charge), Entrée auxiliaire 3,5 mm |

| Supports optiques | CD, CD-R/RW, CD-MP3 |

| Tuner Radio | DAB/DAB+ et FM (20 présélections) |

| Profils sonores | Contrôle numérique du son (DSC) |

Encombrement et Dimensions

- Unité principale : 180 x 121 x 247 mm

- Enceintes (x2) : 150 x 238 x 125 mm

- Poids total : ~3,6 kg

Points Forts

- Radio du futur : Tuner DAB+ offrant une réception limpide, une recherche automatique des stations et l’affichage des informations textuelles (titres, émissions).

- Contrôle audio : Le processeur de contrôle numérique permet de choisir entre plusieurs modes sonores (Puissant, Clair, Équilibré…) pour s’adapter au style de musique.

- Station de charge : Le port USB (5V / 1A) permet de recharger vos appareils mobiles même pendant la lecture.

- Accessoires : Livrée avec télécommande, antenne FM/DAB et fonctions réveil (via CD, Radio ou USB).

Pourquoi choisir la TAM3505 plutôt que la TAM3205 ?

La principale différence réside dans le Tuner DAB+. Si vous habitez dans une zone couverte par la radio numérique ou si vous souhaitez une meilleure qualité de réception que la FM classique sans changer de format d’appareil, la TAM3505 est le choix logique.

Souhaitez-vous que j’ajoute un tableau comparatif récapitulant les trois modèles (3205, 3505, 4505) pour faciliter votre choix ?

3. MOOOV 477380 : Micro-chaîne Hi-Fi Style Rétro (Bois)

La MOOOV 477380 combine un design « vintage » avec des fonctionnalités numériques modernes. Sa puissance de 50 W en fait un système adapté pour un salon ou un bureau de taille moyenne (15 à 20 m²).

Spécifications Techniques

| Caractéristique | Détails |

| Puissance musicale | 50 W (Sortie 2 x 5 W RMS) |

| Connectivité sans fil | Bluetooth 5.3 (Portée 10 m) |

| Connectivité filaire | USB (Lecture MP3), Aux-in 3,5 mm, Sortie RCA |

| Lecteur optique | CD, CD-R/RW |

| Tuner Radio | FM (87,5 – 108 MHz) avec 30 présélections |

| Égaliseur | 5 modes (Flat, Rock, Pop, Jazz, Classique) |

Dimensions et Design

- Dimensions : 360 x 107 x 222 mm

- Finition : Châssis noir avec habillage « effet bois »

- Poids : 2,5 kg

Points Forts

- Double Alarme : Programmation de 2 alarmes indépendantes avec 4 modes de réveil (Buzzer, Radio, CD ou USB).

- Connectivité étendue : Contrairement à beaucoup de micro-chaînes, elle dispose d’une sortie RCA, permettant de la relier à d’autres enceintes ou un amplificateur.

- Fonctions Confort : Équipée du Sleep Timer (mise en veille programmable) et de la fonction Snooze pour le réveil.

- Bluetooth 5.3 : Version récente assurant une connexion plus stable et une meilleure gestion de l’énergie.

Analyse comparative (vs Philips TAM3205)

- Design : La MOOOV privilégie un look monobloc horizontal « rétro », là où la Philips est composée de trois éléments séparés (unité + 2 enceintes).

- Puissance : Affichée à 50 W musicaux, elle offre une sensation de volume supérieure pour les grandes pièces.

- Fonctionnalités : La MOOOV est plus axée sur l’usage « Radio-Réveil » avancé avec ses deux alarmes distinctes.

4. Philips TAM4205/12 : Performance et Design Classique

La TAM4205 est conçue pour ceux qui recherchent la compacité sans sacrifier la puissance. Avec 60 W, elle est capable de sonoriser confortablement une pièce de vie ou un grand salon (jusqu’à 20-25 m²).

Spécifications Techniques

| Caractéristique | Détails |

| Puissance de sortie | 60 W RMS |

| Configuration audio | 2 enceintes bibliothèque (Woofers 4″) |

| Système acoustique | Bass Reflex (Basses profondes) |

| Connectivité sans fil | Bluetooth |

| Connectivité filaire | USB (Lecture & Charge 5V/1A), Entrée auxiliaire 3,5 mm |

| Supports optiques | CD, CD-R/RW, CD-MP3 |

| Tuner Radio | FM Stéréo (10 à 20 présélections) |

| Profils sonores | Contrôle numérique du son (DSC) |

Encombrement et Dimensions

- Unité principale : 220 x 104 x 231,5 mm

- Enceintes (x2) : 150 x 241,3 x 173 mm

- Poids total : ~5,3 kg

Points Forts

- Puissance de 60 W : Offre un son riche avec une distorsion minimale, même à volume élevé.

- Haut-parleurs 4 pouces : Les woofers plus larges que sur la gamme 3205 (3″) permettent des basses plus physiques et des médiums mieux définis.

- Esthétique Premium : Façade de l’unité centrale en aluminium brossé et enceintes en bois texturé noir.

- Polyvalence : Charge de smartphone via USB et fonctions complètes de réveil/veille programmable.

Comparatif : TAM4205 vs TAM3205

- Puissance : 60 W contre 18 W (Plus de 3x plus puissante).

- Basses : Nettement plus présentes sur la TAM4205 grâce au volume supérieur des enceintes et à la taille des haut-parleurs.

- Dimensions : L’unité centrale est légèrement plus large et plus profonde sur la TAM4205.

Attention : Contrairement au modèle 4505, la TAM4205 dispose uniquement de la radio FM (pas de DAB+).

5. Philips TAM4505/12 : Puissance et Radio Numérique (DAB+)

La TAM4505 représente le haut de gamme de la série 4000. C’est un système robuste capable de sonoriser une pièce principale (20 à 25 m²) tout en offrant une réception radio de haute qualité.

Spécifications Techniques

| Caractéristique | Détails |

| Puissance de sortie | 60 W RMS |

| Configuration audio | 2 enceintes bibliothèque (Woofers 4″) |

| Tuner Radio | DAB / DAB+ et FM (Antenne amovible) |

| Connectivité sans fil | Bluetooth (Streaming smartphone/tablette) |

| Connectivité filaire | USB (Lecture MP3 + Charge), Entrée AUX 3,5 mm |

| Lecteur CD | CD, CD-R/RW, CD-MP3 |

| Design | Façade aluminium et enceintes finition bois |

Encombrement et Dimensions

- Unité principale : 220 x 104 x 231,5 mm

- Enceintes (x2) : 150 x 241,3 x 173 mm

- Poids total : 5,28 kg

Points Forts

- Qualité DAB+ : Réception radio sans interférences, recherche par nom de station et accès à des radios numériques non disponibles sur la bande FM.

- Performance Audio : Les 60 W couplés aux enceintes Bass Reflex offrent une sonorité équilibrée avec des basses percutantes et des aigus clairs.

- Élégance : Le mélange d’aluminium et de bois permet une intégration facile dans un salon ou un bureau moderne.

- Praticité : Port USB capable de lire vos playlists tout en rechargeant votre téléphone (5V / 1A).

Synthèse : Pourquoi choisir la TAM4505 ?

C’est le choix de la durabilité. Si vous souhaitez bénéficier des 60 W de puissance (contrairement aux 18 W des séries 3000) ET de la radio numérique DAB+ (que n’a pas la TAM4205), c’est le modèle le plus complet.

Comparatif rapide de puissance :

- TAM3205 / 3505 : 18 W (Chambres, petits bureaux).

- TAM4505 : 60 W (Salons, cuisines ouvertes, grandes chambres).

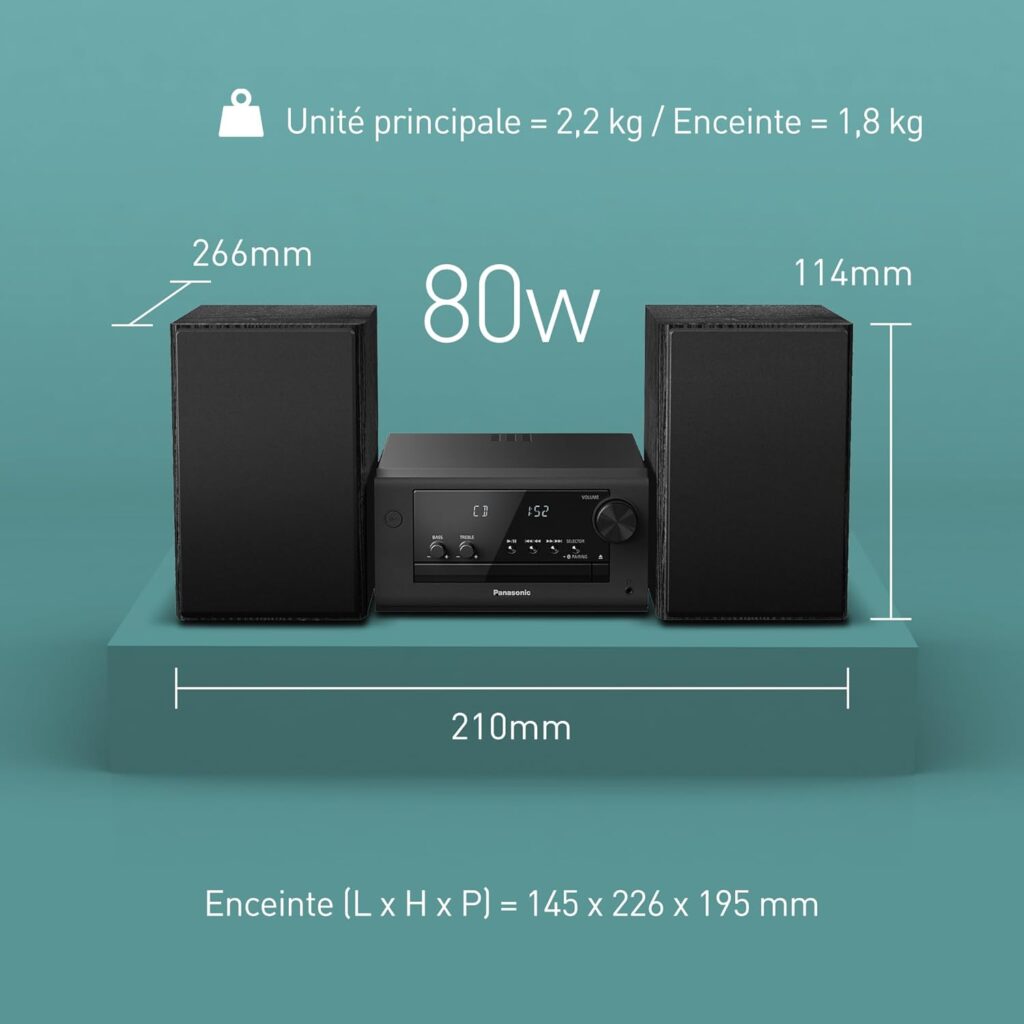

6. Panasonic SC-PM702EG-K : Qualité Audio et Réception Numérique

La SC-PM702 est une chaîne polyvalente conçue pour une écoute haute fidélité quotidienne. Elle intègre la technologie d’amplification Remaster Bluetooth, qui compense les fréquences perdues lors de la compression sans fil.

Spécifications Techniques

| Caractéristique | Détails |

| Puissance de sortie | 80 W RMS (2 x 40 W) |

| Configuration audio | 2 enceintes (Woofer 10 cm) |

| Tuner Radio | DAB+ et FM (30 présélections DAB / 30 FM) |

| Connectivité sans fil | Bluetooth avec fonction Remaster |

| Connectivité filaire | USB 2.0 (Lecture MP3), Entrée Auxiliaire |

| Lecteur CD | CD, CD-R/RW, CD-MP3 |

| Consommation | Faible (0,5 W en veille) |

Encombrement et Dimensions

- Unité principale : 210 x 114 x 266 mm

- Enceintes (x2) : 145 x 226 x 195 mm

- Poids total : ~4,3 kg

Points Forts

- Puissance Supérieure : Avec 80 W, elle surpasse la Philips TAM4505 (60 W), offrant une meilleure dynamique pour les grandes pièces.

- Bluetooth Remaster : Panasonic utilise un traitement numérique pour améliorer la clarté des musiques diffusées depuis un smartphone.

- Radio DAB+ : Accès à une vaste sélection de radios numériques avec une qualité sonore stable et sans grésillements.

- Simplicité d’utilisation : Écran large à 14 segments et touches d’accès direct sur l’unité centrale.

Panasonic SC-PM702 vs Philips TAM4505

- Puissance : Panasonic gagne avec 80 W contre 60 W pour la Philips.

- Audio : Le son Panasonic est souvent jugé plus « neutre » et précis, là où Philips accentue davantage les basses (Bass Reflex).

- Design : Panasonic propose un look plus industriel et sobre, tandis que Philips mise sur le contraste aluminium/bois.

Quels sont les critères à prendre en compte dans le choix d’une mini chaine HiFi pour la chambre d’un adolescent ?

Voici les critères à prendre en compte pour choisir une mini chaîne HiFi pour la chambre d’un adolescent :

- L’usage prévu : Il est important de savoir qui utilisera la chaîne HiFi. Si c’est un adolescent qui écoute de la musique dans sa chambre, il n’aura pas les mêmes besoins qu’un adulte qui souhaite une chaîne HiFi pour son salon.

- La portabilité : Si votre adolescent souhaite emmener sa musique partout, une mini-chaîne qui peut être transportée grâce à l’usage de piles peut être une bonne option. Sinon, une chaîne HiFi qui doit être branchée au secteur sera plus adaptée.

- Les sources de la chaîne HiFi : Si votre adolescent recherche d’autres fonctionnalités telles qu’un lecteur CD, la radio ou le branchement à son lecteur vinyle, alors la chaîne HiFi sera plus adaptée. En effet, la palette de connexion est plus étendue.

- Le coût d’acquisition : Les mini-chaînes HiFi sont disponibles à différents prix. Une bonne chaîne HiFi offre un meilleur rendu musical en termes de spatialité, de fidélité, d’étendue de la bande passante. Il est donc important de trouver un équilibre entre le budget et la qualité sonore.

- La qualité sonore : La qualité sonore est un critère important à prendre en compte. Les micro-chaînes HiFi sont idéales pour celles et ceux qui disposent d’espace réduit et s’intègrent parfaitement dans une chambre ou une cuisine. Elles sont idéales pour une écoute dans une pièce allant de 10 à 30 m².

- Le design : Le design peut également être un critère important pour un adolescent. Certaines mini-chaînes HiFi sont disponibles dans des couleurs et des designs différents, ce qui peut plaire à un adolescent.

Est ce qu’une mini chaîne Hi-Fi est dangereuse pour les oreilles d’un ado ?

D’une façon générale il est dangereux pour les oreilles d’écouter un son fort et longtemps. Donc oui une mini chaîne Hi-Fi peut aussi être dangereuse pour les oreilles d’un adolescent si elle est utilisée à un volume sonore élevé et pendant une longue période de temps.

En effet, une exposition prolongée à un niveau sonore élevé peut causer des dommages permanents à l’audition. Selon une campagne d’information et de prévention des risques auditifs chez les jeunes, il est recommandé de ne pas écouter de la musique à un volume supérieur à 60% du volume maximal de la chaîne Hi-Fi et de faire des pauses régulières pour reposer les oreilles.

Il est également important de choisir une chaîne Hi-Fi de qualité pour éviter les distorsions sonores qui peuvent être nocives pour l’audition. Il ne faut donc pas forcément opter pour un modèle peu puissant pour mieux protéger les oreilles d’un ado car il se fera plus mal aux oreilles en mettant une chaîne de 18W à fond qu’une chaîne de 100W à 50% d’utilisation.

Tout est question d’éducation et de prévention, il faut simplement essayer de bien expliquer les choses pour faire passer certains messages.

Cet article original intitulé 6 Mini chaînes Hi-Fi à moins de 200€ idéales pour la chambre d’un ado ! a été publié la première sur SysKB.